Índice

Introducción a los Build Security en el SDLC

El ciclo de vida del desarrollo de software seguro (SDLC) ejemplifica un enfoque holístico que incorpora prácticas y principios de seguridad en todas las fases de creación e implementación de software. Entre ellas, la fase de compilación es especialmente crucial. Es donde el código fuente se transforma en código binario, sentando las bases para la ejecución. Esta fase es crucial para integrar la seguridad en el software, lo que implica un análisis riguroso del código en busca de vulnerabilidades, la aplicación de políticas de seguridad y la garantía de que las consideraciones de seguridad sean fundamentales, no retrospectivas.

La importancia de Build Security en Desarrollo de Software

Build security es esencial para crear software seguro, servir como defensa proactiva contra posibles vulnerabilidades y garantizar el cumplimiento de las normas. standards. Esta etapa del proceso de desarrollo plantea el mayor riesgo para la integridad y confidencialidad del código. Un error puede propagar el software comprometido por todas partes, por lo que es imperativo salvaguardar esta fase para proteger a los usuarios finales y mantener la confianza y el cumplimiento. Además, la etapa de compilación es fundamental para mitigar los riesgos asociados con la cadena de suministro de software, donde las vulnerabilidades en cualquier parte pueden tener implicaciones generalizadas. build security Sienta las bases para la innovación futura, permitiendo a las organizaciones evolucionar sus prácticas de desarrollo de forma segura.

Destacando las consecuencias del mundo real

La criticidad de la robustez build security La seguridad de las medidas de seguridad se ilustra vívidamente con incidentes como la violación de seguridad de SolarWinds Orion, el ataque de Codecov Bash Uploader, el incidente de Event-Stream, la violación de datos de Equifax y, en particular, el ataque Ledger. Estos ejemplos sirven como duros recordatorios de los impactos de largo alcance de las infracciones de seguridad durante la fase de desarrollo, desde la facilitación de ataques a la cadena de suministro hasta la exposición de datos confidenciales a gran escala.

El ataque del libro mayor

El ataque a Ledger ilustra una explotación sofisticada de las vulnerabilidades de la cadena de suministro de software, lo que marca un acontecimiento importante en el ámbito de la ciberseguridad. Iniciado a través de un ataque de phishing dirigido a la cuenta NPM de un ex empleado de Ledger, los atacantes pudieron publicar versiones maliciosas de la herramienta de kit de conexión de software de Ledger. Esta infracción resultó en la pérdida de al menos 600,000 dólares de las carteras de hardware de los usuarios. A diferencia de los ataques directos al proceso de construcción, este incidente aprovechó la confianza depositada en las dependencias de terceros y en la cadena de suministro de software, subrayando las amenazas matizadas que enfrenta el desarrollo de software moderno. La infracción no solo expuso la importancia crítica de proteger las dependencias de software, sino que también destacó la necesidad de controles de acceso estrictos, gestión de credenciales y monitoreo proactivo de componentes de terceros. El incidente de Ledger sirve como un claro recordatorio de las posibles consecuencias de pasar por alto la seguridad en la cadena de suministro de software y la importancia de adoptar medidas de seguridad integrales para protegerse contra ataques directos e indirectos.

La brecha de Orión de SolarWinds

Entre las más sofisticadas y de mayor alcance de los últimos tiempos, la violación de SolarWinds Orion buscó explotar vulnerabilidades en el proceso de construcción del software SolarWinds. Los atacantes colocaron el código incorrecto a través del sistema de compilación dentro del proceso de actualización del software y lo enviaron a 18,000 clientes, incluidas importantes agencias gubernamentales y corporaciones. Destacó cuán peligrosos y amplios pueden ser estos ataques a las cadenas de suministro.

El compromiso del script de carga de Codecov Bash

Codecov es una aplicación para probar medidas de cobertura de código que han sido infringidas. Los atacantes pudieron alterar su script Bash Uploader y extraer con éxito datos de potencialmente miles de entornos de clientes. Por lo tanto, esta infracción enfatiza cómo las herramientas de compilación pueden representar un riesgo potencial y demuestra que se debe proteger la integridad de los scripts y herramientas de compilación.

El incidente del flujo de eventos

En el caso del incidente de Event-Stream, un paquete NPM muy popular se vio comprometido. En este paquete, un mantenedor original entregó el control a un atacante que pretendía ser un mantenedor entusiasta. Más tarde, el atacante inyectó una carga útil en el paquete que tiene intenciones maliciosas y apunta a una plataforma de criptomonedas en particular. Este es el ejemplo perfecto de un Caso de éxito que muestra el perfil de riesgo de las vulnerabilidades de dependencia y un nivel realista de investigación que una empresa debe realizar en paquetes y mantenedores de terceros.

La violación de datos de Equifax

La violación de datos de Equifax, si bien no es estrictamente una vulnerabilidad en la etapa de compilación, empeoró mucho al no actualizar una biblioteca de terceros que debería haberse actualizado y era vulnerable (en este caso, Apache Struts). Esto afectó a la friolera de 147 millones de personas. La violación de Equifax es, en todos los sentidos, una advertencia sobre la gestión de la dependencia.

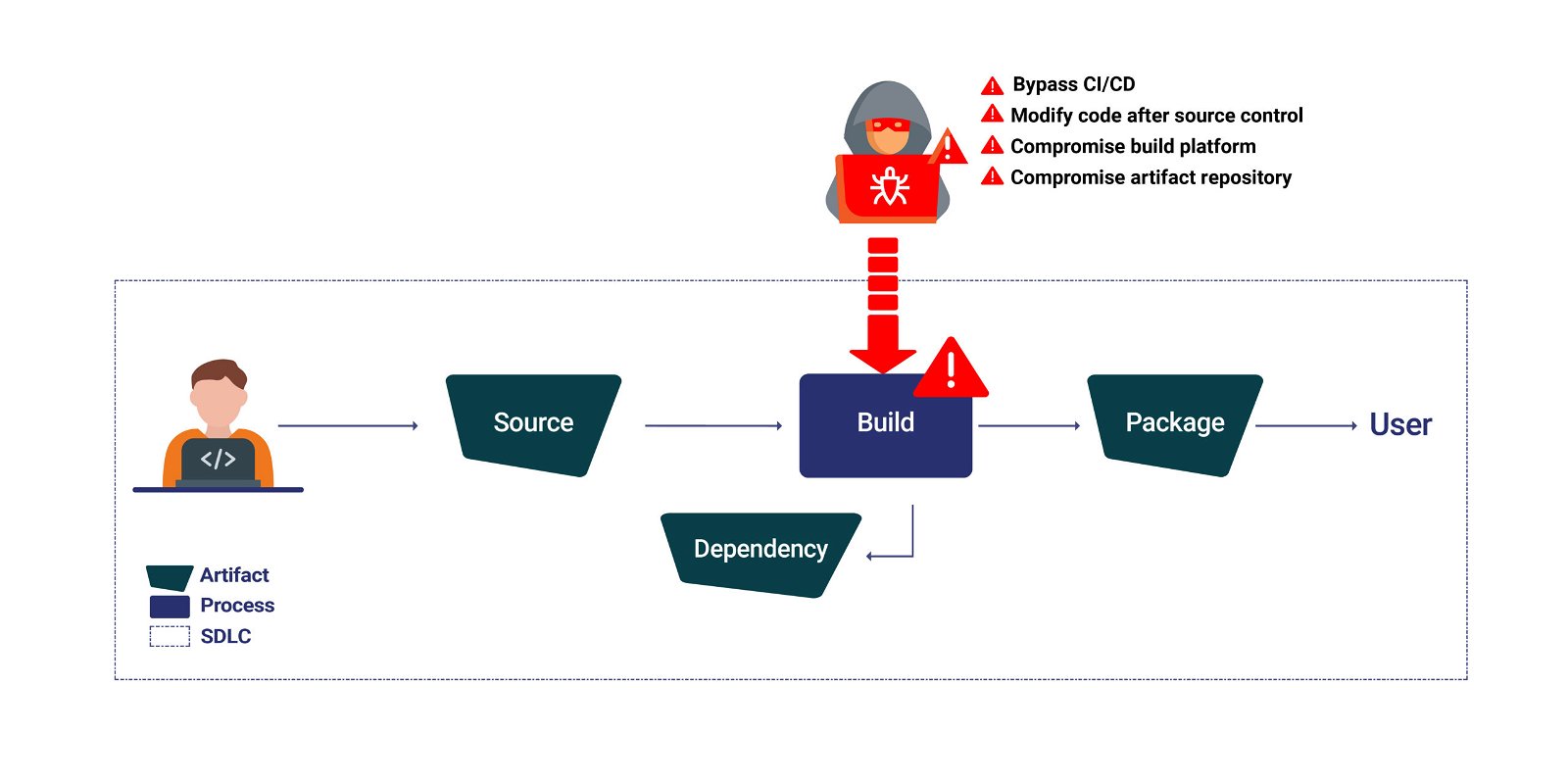

Amenazas emergentes para Build Security:Una instantánea

En la intrincada red del desarrollo de software moderno, la etapa de construcción es un punto crucial donde el código fuente se transforma en software ejecutable. Esta fase no se trata sólo de compilación sino también de garantizar la seguridad e integridad del producto final. Reconocer las amenazas comunes que se enfrentan durante esta etapa es fundamental para mantener una estrategia sólida. software supply chain security. Para obtener Más información sobre estas amenazas y estrategias integrales de mitigación, considere explorar información detallada sobre Amenazas a la cadena de suministro de software en la etapa de construcción.

- Pasar por alto CI/CD Pipelines:Evadir las salvaguardias de CI/CD Los procesos permiten a los atacantes inyectar código malicioso directamente en la compilación, eludiendo los controles de seguridad esenciales.

- Modificación del control posterior al código fuente: Alteraciones realizadas al código fuente después de su commitLa modificación del control de fuente puede introducir cambios no autorizados, socavando la integridad del software.

- Comprometer el proceso de construcción: La manipulación directa del proceso de compilación puede llevar a la inserción de código malicioso, alterando la procedencia de la compilación o interrumpiendo el proceso por completo.

- Repositorios de artefactos comprometidos: El acceso no autorizado o la manipulación de los repositorios de artefactos pueden interrumpir el proceso de implementación e introducir software comprometido en la cadena de suministro.

Envenenado Pipeline Ejecución (PPE): una amenaza más profunda

Envenenado Pipeline La vulnerabilidad de ejecución (PPE) se materializa cuando los atacantes manipulan el proceso de compilación, ya sea alterando CI/CD pipeline configuración directamente (Direct PPE o D-PPE) o modificando los archivos que pipeline referencias (EPP indirecto o I-PPE). Estos ataques pueden comprometer gravemente la integridad del software, lo que hace que los mecanismos de protección y detección temprana sean vitales.

Comprender las variantes de PPE

- EPI directo (D-PPE) ocurre cuando los atacantes cambian el archivo de configuración de CI para ejecutar comandos maliciosos dentro del entorno de compilación, omitiendo standard protocolos de seguridad.

- EPI indirectos (I-PPE) se desarrolla a través de modificaciones en archivos externos, pipeline configura, como scripts, que permiten a los atacantes inyectar código malicioso indirectamente.

Implementando Efectivo Build Security Medidas

Para contrarrestar estas amenazas y vulnerabilidades en la etapa de construcción, se debe practicar un marco utilizado adecuadamente y el cumplimiento de las mejores prácticas descritas por autoridades como el NIST. Todo lo anterior se puede mejorar mediante una aplicación y el cumplimiento de Marco de desarrollo de software seguro (SSDF) del NIST), entre otros recursos, mejorando tu postura de las siguientes maneras.

Esencial Build Security Mejores prácticas:

- Codificación segura: hacer cumplir las mejores prácticas de seguridad de codificación durante todo el desarrollo. Identifique vulnerabilidades potenciales mediante el uso de herramientas de análisis de código estático tan adelante en el proceso de construcción como puedan resultar útiles.

- Análisis de composición de software (SCA): Integrar SCA herramientas con tu CI/CD pipeline descubrir dependencias de código abierto utilizadas en el software con vulnerabilidades conocidas y mantener actualizado Lista de materiales del software (SBOM).

- Entorno de construcción seguro: Utilice los controles de acceso más estrictos que puedan limitar los puntos de entrada no autorizados a los servidores y repositorios de compilación.

- Herramientas de monitoreo continuo En esencia, apuntaría al descubrimiento de cualquier tipo de actividad sospechosa en el entorno de construcción. Esto será autenticado y transmitido de forma segura por el pipeline al estar firmado con firma digital. Se deben establecer varios mecanismos de verificación para garantizar la autenticidad del artefacto antes de su implementación.

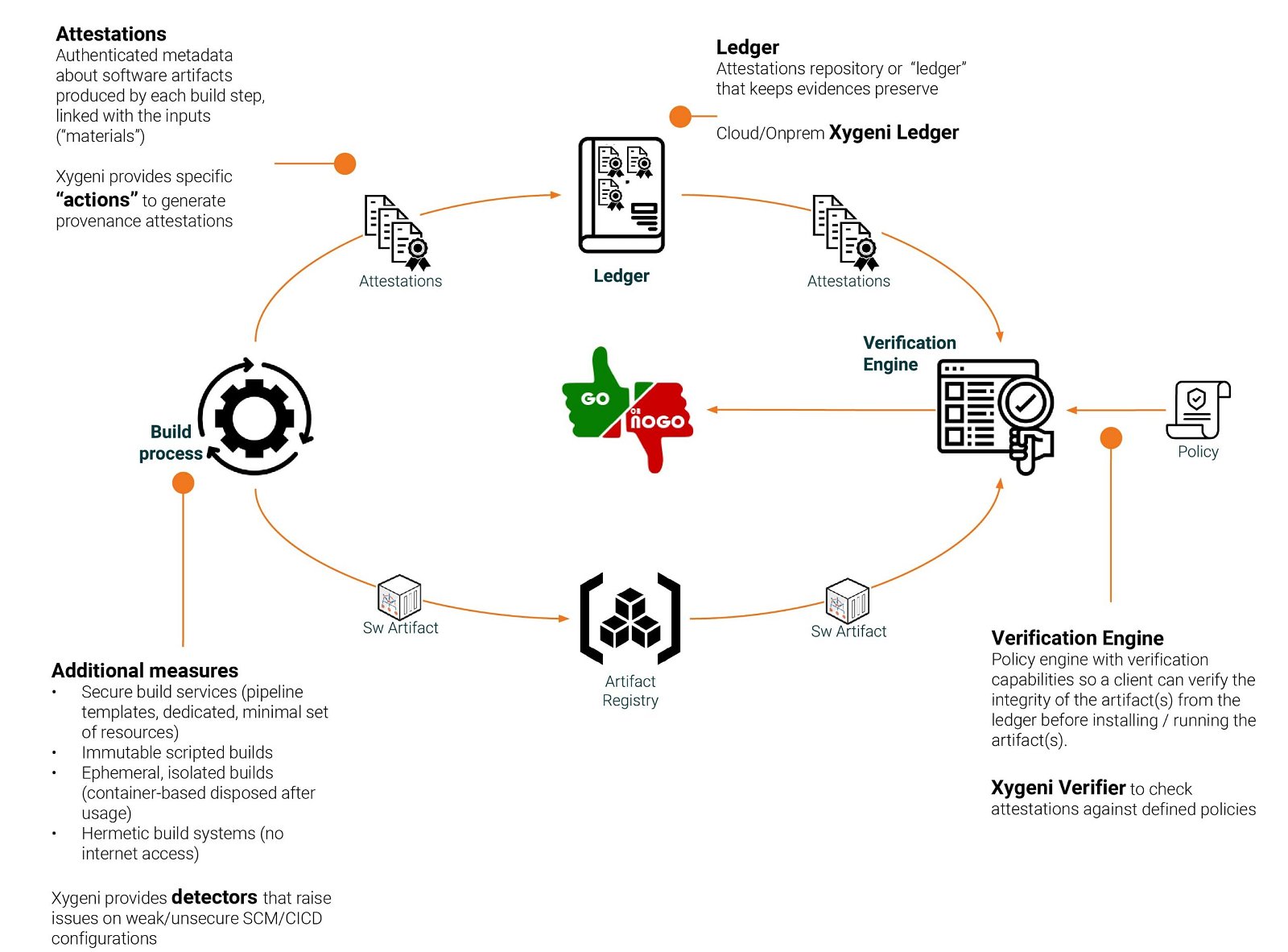

El poder de Build Attestations

Las buenas prácticas recomendadas, como la codificación segura y los entornos de compilación seguros, son fundamentales, pero con Xygeni Build Security Solución, eso es exactamente lo que hacen. Nuestra solución se integra con sus flujos de trabajo para brindar una forma integral de build security Esto incluye el poder de certificación.

Piense en una certificación de construcción como un documento firmado que garantiza la autenticidad e integridad de una construcción. Eso es exactamente lo que es la certificación de compilación: una colección de metadatos firmados criptográficamente que documentan los detalles del proceso de compilación. Estos son una especie de guardias del proceso de construcción y se ocupan de muchos beneficios que se derivan de lo siguiente.

- Transparencia mejorada: Build Attestation garantiza que haya confianza al tener una visibilidad clara del entorno de compilación, las herramientas, las configuraciones y las dependencias utilizadas en la construcción de la compilación. Un entorno tan transparente fomentará la confianza y quizás la colaboración.

- Verificación a lo largo del Pipeline: Las certificaciones garantizan que, en todas las etapas del proceso, CI/CD pipelineDesde el código fuente hasta los artefactos finales construidos, se puede verificar la autenticidad. Comprueba que no se hayan producido cambios no autorizados durante el proceso de construcción.

- Una base más sólida para monitorear y auditar: Los datos detallados dentro de las certificaciones sientan las bases para un análisis de seguridad continuo durante el ciclo de vida del desarrollo, lo que permite detectar de manera proactiva cualquier posible vulnerabilidad que deba mitigarse.

Cómo Xygeni Build Security Aprovecha las certificaciones

Aquí es donde Build Security La solución toma el concepto de Build Attestations Un paso más allá con la automatización implementada, y Xygeni da un paso de gigante adicional con un enfoque más amplio.

- Automatización de generación de atestados: Xygeni, donde la generación de certificaciones debe automatizarse, para crear certificaciones a prueba de manipulaciones sin necesidad de intervención manual y de una manera que proporcione una certificación consistente en todas las compilaciones.

- Recopilación y almacenamiento seguro de pruebas: Xygeni ofrece seguridad en la forma en que se recopilan y almacenan las pruebas. Recopila la evidencia con gran cuidado de cada rincón del proceso de construcción. Almacena la colección en nuestra infraestructura de almacenamiento seguro, garantizando que la atestación sea de integridad.

- Controles de verificación granulares: Nuestra solución controla la verificación, que sigue de forma monótona. Proporciona un conjunto de políticas configurables; Los controles se pueden incluir u omitir en el proceso, ajustando este último a las necesidades de cada uno.

- Detección de amenazas perspicaz en tiempo real: El conjunto exhaustivo de funciones de generación de informes de Xygeni va más allá de las simples notificaciones de aprobación/falla. Nuestro sistema proporciona información útil en su proceso de construcción para ayudarlo a conocer y corregir posibles vulnerabilidades con anticipación.

La ventaja de Xygeni: beneficios en los que puede confiar

Mediante el aprovechamiento Xygeni Build SecurityObtendrás una multitud de beneficios:

- Mayor confianza y transparencia: La certificación de construcción garantiza que todas las partes interesadas reciban una imagen clara del proceso de construcción y, en el proceso, aumentan la confianza y la colaboración.

- Minimizar el riesgo de errores y vulnerabilidades: La generación y verificación automatizadas de certificaciones minimizan el riesgo de error y la vulnerabilidad al mínimo humanamente posible, brindando así seguridad consistente en toda la construcción. pipeline.

- Calidad de software mejorada: Obtenga inteligencia sobre amenazas enriquecida y conocimientos profundos para garantizar que pueda ofrecer productos de software más seguros y de mayor calidad.

- Cumplimiento simplificado: La alineación de Xygeni con las recomendaciones NIST SP 800-204D simplifica los esfuerzos de cumplimiento.

¿Listo para aprender más? Comuníquese con Xygeni hoy para ver cómo nuestro Build Security La solución puede potenciar a sus equipos de desarrollo.

Vea nuestra demostración en vídeo