Para lograr el verdadero protección crítica del sistemaLos equipos de desarrollo deben adoptar cambio de seguridad a la izquierda Prácticas que identifican vulnerabilidades y código malicioso antes de la implementación. Este enfoque proactivo para desarrollo de software seguro garantiza que las fallas lógicas y las dependencias de alto riesgo nunca lleguen a producción, protegiendo los sistemas centrales de los que depende su negocio.

Un solo mal commit Puede comprometer su infraestructura y es posible que no lo detecte hasta que sea demasiado tarde. Por eso protección crítica del sistema debe desplazarse a la izquierda, comenzando en el momento en que se escribe el código, no después de implementarlo.

Sistemas críticos incluye el software que impulsa sus plataformas de identidad, procesadores de pago, portales de administración y CI/CD Orquestadores, la columna vertebral de su negocio. Cuando estos fallan, los atacantes actúan con rapidez. Y ya está retrasado si depende únicamente de las defensas en tiempo de ejecución.

Toma la ruta Puerta trasera de XZ UtilsUna biblioteca de compresión de bajo nivel secuestrada por un mantenedor de confianza. Estuvo a punto de ser incluida en las principales distribuciones de Linux, a pesar de todas las defensas perimetrales implementadas, porque el ataque comenzó. interior La construcción pipeline.

Este tipo de riesgo exige cambio de seguridad a la izquierda. Y requiere herramientas que detecten los problemas en tiempo real, en pull requests, en las actualizaciones de dependencias y en sus flujos de trabajo. Ahí es donde xygenis SAST y SCA Haz la diferencia.

Desde la detección de fallos lógicos hasta el bloqueo de paquetes maliciosos y la prefusión guardrails que detienen las vulnerabilidades antes de que lleguen a producción, Xygeni permite... desarrollo de software seguro, con velocidad, claridad y control.

¿Qué significa protección crítica del sistema en la seguridad de las aplicaciones?

En seguridad de aplicaciones, protección crítica del sistema Se refiere a proteger las partes de su software que gestionan la identidad, los datos confidenciales, la lógica de negocio y la automatización de la implementación. Estos son los componentes donde una sola falla puede provocar una escalada de privilegios, fugas de datos o la vulneración total del sistema.

Los objetivos clave incluyen:

- Módulos de autenticación y lógica de validación de tokens

- Archivos de configuración y manejo de secretos

- API críticas para el negocio que realizan transacciones o acceden a datos confidenciales

- CI/CD scripts, ejecutores y definiciones de implementación integrados en su código base

Los ataques modernos explotan cada vez más la capa de aplicación. Una ruta vulnerable, una dependencia mal utilizada o una configuración incorrecta... pipeline A menudo es suficiente para violar sistemas críticos.

Por eso, la seguridad de desplazamiento a la izquierda es un requisito para un desarrollo de software seguro y eficaz. No se puede confiar en las defensas de producción para detectar problemas introducidos durante el desarrollo. La única estrategia fiable es integrar herramientas como SAST y SCA directamente en su flujo de trabajo de desarrollo. Esto evita problemas antes de que se fusionen, dependencias antes de que se instalen y pipelines antes de que se activen.

Análisis de composición de software para el desarrollo seguro de software

Si estás incorporando dependencias de código abierto, también estás incorporando errores de otros o, peor aún, su malware. Por eso análisis de la composición del software (SCA) es una parte fundamental de cambio de seguridad a la izquierda, esencial para cualquier formación de equipos desarrollo de software seguro pipelines.

Cómo funciona Xygeni SCA Permite la protección crítica del sistema antes de enviar código

Xygeni escanea las dependencias en el momento en que se agregan, ya sea en package.json, requirements.txt, o incluso dentro de scripts de instalación codificados en trabajos de CI. Pero a diferencia de los tradicionales SCA herramientas, no te inunda con CVE irrelevantes.

En cambio, Xygeni se centra en lo que realmente importa:

- Marca paquetes maliciosos, incluso si son nuevos y aún no tienen un CVE

- Ron análisis de accesibilidad para verificar si realmente se utilizan rutas de código riesgosas en su aplicación

- Explotación de puntuaciones, para que no pierdas tiempo en asuntos de bajo impacto

- Riesgos de remediación de superficies Antes de aplicar el parche, para no introducir regresiones accidentalmente

- Bloquea paquetes peligrosos Antes de su instalación, incluso en contenedores CI

Como resultado, sus sistemas críticos estarán protegidos lo antes posible: cuando se introduce la dependencia, no después de que ya esté en producción.

Mundo real SCA Ejemplo: Cómo detener código malicioso en Shift Left Security

Durante una actualización de rutina, un desarrollador agrega esta dependencia a un proyecto Java:

<dependency>

<groupId>com.thoughtworks.xstream</groupId>

<artifactId>xstream</artifactId>

<version>1.4.5</version>

</dependency>

Parece estable. No aparecen advertencias CVE inmediatas en las herramientas locales.

Pero xygenis SCA lo marca instantáneamente con CVE-2013-7285 a vulnerabilidad crítica de ejecución remota de código (CVSS 9.8, CWE-78: Inyección de comandos del sistema operativo).

Análisis de accesibilidad (desde el panel de contexto de Xygeni):

“Las versiones de la API de Xstream hasta la 1.4.6 y la 1.4.10, si no se ha inicializado el marco de seguridad, pueden permitir que un atacante remoto ejecute comandos de shell arbitrarios manipulando el flujo de entrada procesado al descompilar XML o JSON”.

- El código usa

XStreampara la deserialización de XML - Xygeni detecta la El método es potencialmente alcanzable

- La vulnerabilidad puede ser factible si se utiliza sin inicialización defensiva

Qué hace Xygeni a continuación:

- Marca la versión vulnerable directamente en el

pom.xml - Recomienda una actualización a 1.4.7, la primera versión parcheada

- Shows Perspectivas sobre el riesgo de remediación, advirtiendo de posibles regresiones de la actualización

- Crea un AutoFix PR que sube con seguridad la versión

- Bloquea las compilaciones de CI hasta que el equipo revise y apruebe el cambio

Resultado: El equipo corrige el problema antes de que llegue al entorno de pruebas. El riesgo se neutraliza. La solución se realiza en commit tiempo, no después del despliegue.

Pruebas de seguridad de aplicaciones estáticas para el desarrollo seguro de software

Su equipo escribe lógica crítica para el negocio a diario. Si no analiza esa lógica a tiempo, las fallas llegarán a producción y las herramientas de ejecución no las detectarán. Por eso pruebas de seguridad de aplicaciones estáticas (SAST) Pertenece a su flujo de trabajo de desarrollo desde el principio.

SAST juega un papel crítico en cambio de seguridad a la izquierda y genera resultados reales para desarrollo de software seguro equipos.

Cómo funciona Xygeni SAST Admite protección crítica del sistema en flujos de trabajo de desarrollo

Xygeni analiza el código fuente en el momento en que los desarrolladores envían un pull requestRealiza un seguimiento del flujo de ejecución, rastrea las fuentes de entrada hasta los receptores y resalta los riesgos reales en las rutas críticas, sin interrumpir la experiencia del desarrollador.

Así es como funciona:

- Analiza las diferencias de código en busca de fallas lógicas como recorrido de ruta, inyección de SQL y comprobaciones de autenticación inseguras.

- Rastrea el flujo completo de cada vulnerabilidad desde la entrada del usuario hasta el comportamiento en tiempo de ejecución.

- Etiqueta los problemas según su gravedad, su capacidad de explotación y si tienen impacto. sistemas críticos

- Sugiere soluciones seguras automáticamente dentro del PR con AutoFix, para que los desarrolladores puedan actuar de inmediato

- Bloquea fusiones riesgosas, manteniendo el código vulnerable fuera del sistema principal sin interrumpir al equipo.

En lugar de revelar falsos positivos o CVEs genéricos, Xygeni se centra en los fallos explotables En el software que entrega. Esto permite a su equipo detectar errores peligrosos de forma temprana y proteger sus sistemas críticos mucho antes de la implementación.

Ese es el valor de la verdadera seguridad de desplazamiento a la izquierda, y cómo lograr un desarrollo de software seguro sin sacrificar la velocidad ni el control.

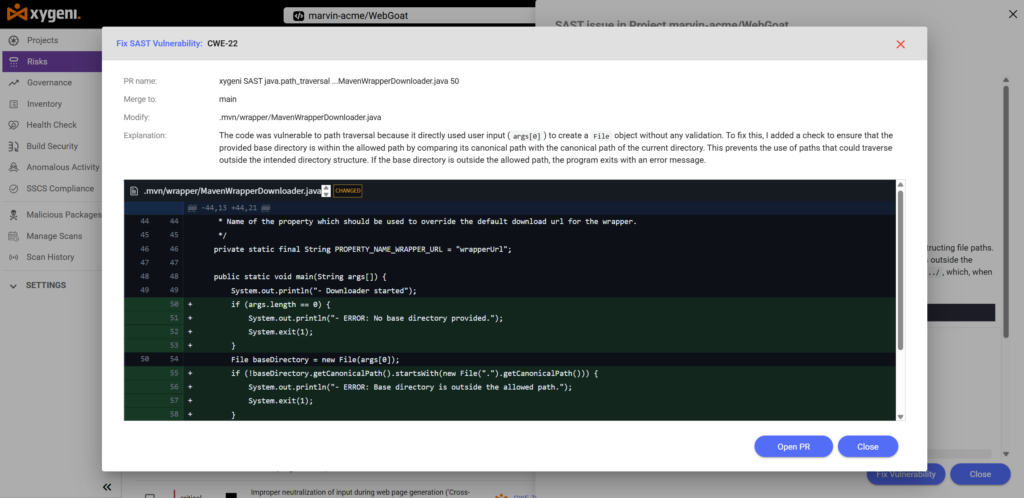

Cuenta real SAST Ejemplo: Bloqueo de CWE-22 antes de que llegue a sistemas críticos

Supongamos que un desarrollador actualiza un servicio Java heredado que escribe en el sistema de archivos. Durante un sprint reciente,... commit el siguiente código:

File baseDirectory = new File(args[0]);

Esta línea se extrae directamente de args[], sin validación. Parece seguro, hasta que te das cuenta de que abre la puerta a recorrido del camino.

¿Qué es Xygeni? SAST Detecta

xygenis java.path_traversal La comprobación inmediata rastrea esto como un CWE-22 vulnerabilidad:

Limitación incorrecta de una ruta a un directorio restringido.

- La fuente:

args[0], directamente desde la entrada del usuario - El fregadero:

new File(args[0])utilizado para establecerbaseDirectory - El archivo:

.mvn/wrapper/MavenWrapperDownloader.java, línea 50

Este tipo de error permite que un atacante apunte su aplicación a rutas no deseadas como ../../etc/passwd, con el riesgo de acceso no autorizado a archivos o sobrescritura.

AutoFix en acción: seguro por defecto

Xygeni sugiere y prepara un parche, pero tú mantienes el control. La solución garantiza baseDirectory No se puede escapar del árbol de directorios permitido:

.mvn/wrapper/MavenWrapperDownloader.java

CHANGED

* Name of the property which should be used to override the default download url for the wrapper.

*/

private static final String PROPERTY_NAME_WRAPPER_URL = "wrapperUrl";

public static void main(String args[]) {

System.out.println("- Downloader started");

if (args.length == 0) {

System.out.println("- ERROR: No base directory provided.");

System.exit(1);

}

File baseDirectory = new File(args[0]);

if (!baseDirectory.getCanonicalPath().startsWith(new File(".").getCanonicalPath())) {

System.out.println("- ERROR: Base directory is outside the allowed path.");

System.exit(1);

}

System.out.println("- Using base directory: " + baseDirectory.getAbsolutePath());

// If the maven-wrapper.properties exists, read it and check if it contains a custom

// wrapperUrl parameter.

File mavenWrapperPropertyFile = new File(baseDirectory, MAVEN_WRAPPER_PROPERTIES_PATH);

String url = DEFAULT_DOWNLOAD_URL;

La solicitud de revisión está bloqueada hasta que se integre esta corrección. Los revisores pueden ver el riesgo, el seguimiento, la etiqueta CWE y la resolución, todo directamente en el... pull request.

Resultado

- El recorrido del camino nunca llegó a producción.

- El equipo evitó un error de alto riesgo sin ninguna ralentización.

- El ciclo de vida del desarrollo de software seguro continuó rápido y protegido

Así de real es cambio de seguridad a la izquierda funciona con Xygeni SAST: detectar fallas lógicas de forma temprana, guiar a los desarrolladores con un contexto claro y aplicar protección crítica del sistema Antes de que se fusione el código.

Detenga las amenazas antes de que comiencen

Si esperas hasta la producción para proteger tus aplicaciones, ya es demasiado tarde. La protección crítica del sistema empieza en tu IDE, no en tu firewall.

Con ataques modernos dirigidos al código fuente, dependencias y CI/CD pipelines, cambio de seguridad a la izquierda Ya no es opcional, es la única manera de construir verdaderamente desarrollo de software seguro flujos de trabajo.

Xygeni ofrece a los desarrolladores herramientas en tiempo real para detectar fallas lógicas, bloquear paquetes maliciosos y aplicar guardrails Sin ralentizar tu pipelineDesde los análisis de relaciones públicas hasta las comprobaciones de dependencias, usted mantiene el control mientras la plataforma hace el trabajo pesado.

Asegura más rápido. Detecta antes. Envíos más seguros.

Lista de verificación: Implementar la protección crítica del sistema en el desarrollo

No se pueden proteger los sistemas críticos después de la implementación. Aquí te explicamos cómo hacerlo. Incorpore protección a su flujo de trabajo de desarrollo con tácticas de seguridad prácticas y de desplazamiento a la izquierda:

| Paso | Acción: |

|---|---|

| Paso 1: Escanee los PR con SAST | Ejecute pruebas de seguridad de aplicaciones estáticas en cada pull request para detectar fallas lógicas como recorrido de ruta, deserialización insegura o comprobaciones de autenticación faltantes antes de que el código llegue al servidor principal. |

| Paso 2: Analizar las dependencias | Utilice el análisis de composición de software para detectar paquetes maliciosos, evaluar la accesibilidad y priorizar las rutas de explotación reales, no solo los riesgos declarados. |

| Paso 3: Aplicar AutoFix con supervisión | Deje que Xygeni genere parches seguros para SAST y SCA problemas, pero mantenga a los desarrolladores en control: no se produzcan fusiones silenciosas. |

| Paso 4: Hacer cumplir CI/CD Guardrails | Defina políticas que bloqueen las compilaciones cuando las vulnerabilidades sean accesibles, explotables o maliciosas. Trate las comprobaciones de seguridad como si fueran un linting. |

| Paso 5: Monitorear el embudo de explotabilidad | Realice un seguimiento de los riesgos en las fases de desarrollo, pruebas y producción. dashboards para identificar qué problemas es seguro retrasar, solucionar inmediatamente o monitorear. |

Tabla de resumen: Seguridad de Shift Left para la protección crítica del sistema

| Capacidad | SAST | SCA | CI/CD Guardrails |

|---|---|---|---|

| Detecta fallas lógicas en las relaciones públicas | ✅ | - | - |

| Marca dependencias maliciosas o riesgosas | - | ✅ | - |

| Analiza la accesibilidad y la explotabilidad | ✅ | ✅ | ✅ |

| Sugiere automáticamente soluciones seguras (AutoFix) | ✅ | ✅ | - |

| Bloquea fusiones o compilaciones inseguras | ✅ | ✅ | ✅ |

| Realiza un seguimiento del riesgo desde el desarrollo hasta la producción | ✅ | ✅ | ✅ |

Conclusión: Construya rápidamente con Shift Left Security y protección crítica del sistema

La protección crítica del sistema no es solo una preocupación de seguridad, sino una prioridad de desarrollo. Los atacantes no esperan a que tu código llegue a producción. Se centran en las dependencias de tu repositorio y en las fallas lógicas de tu... pull requests, y mal configurado pipelines que despliegan el resto.

Desplazarse hacia la izquierda en materia de seguridad es la forma de vencerlos.

Gracias a la integración de la tecnología de SAST y SCA Al integrar tu flujo de desarrollo, detectas problemas antes de que surjan. Aplicas parches rápidamente, mantienes el control e implementas un desarrollo de software seguro sin ralentizar a tu equipo.

Xygeni le brinda la visibilidad, la automatización y el control para proteger los sistemas que su empresa no puede permitirse perder, desde el primer momento. commit hasta el despliegue final.

¿Quieres ver lo que se esconde en tu código?

Ejecute su primer escaneo de turno a la izquierda con Xygeni: no necesita tarjeta de crédito.