Gestionar las vulnerabilidades en las aplicaciones modernas es complicado. Con innumerables dependencias de código abierto e Infraestructura como Código (IaC), los equipos de seguridad reciben una gran cantidad de alertas. ¿El problema? La mayoría de las herramientas no indican si una vulnerabilidad es realmente explotable, lo que genera fatiga de alertas, pérdida de tiempo y retrasos interminables en la remediación. Ahí es donde El análisis de accesibilidad cambia el juego—Ayuda equipos de desarrollo y operaciones Concéntrate en lo que realmente importa. Cuando lo combinas con priorización de vulnerabilidad, obtienes una solución más rápida y precisa porque se filtran los falsos positivos. Y eso no es todo: un buen analizador de accesibilidad te muestra qué vulnerabilidades son realmente accesibles, para que tu equipo pueda priorizar los riesgos reales y mantenerse alineado con los objetivos comerciales.

En esta guía, desglosaremos cómo funciona el análisis de accesibilidad, por qué la priorización de vulnerabilidades es imprescindible y cómo el analizador de accesibilidad de Xygeni puede ayudar a reducir el ruido y concentrarse en los riesgos que realmente importan.

Cómo los analizadores de accesibilidad ayudan a reducir los falsos positivos

Tradicional Análisis de composición de software (SCA) instrumentos Detecta vulnerabilidades escaneando el árbol de dependencias de tu proyecto y comparándolo con bases de datos como Base de datos nacional de vulnerabilidad (NVD)Eso suena genial, hasta que te das cuenta de que falta algo importante. Estas herramientas no comprueban si las vulnerabilidades señaladas son accesibles en tu aplicación. Sin ese contexto, te quedas con un montón de alertas, pero sin saber cuáles representan riesgos reales.

Aquí está la pregunta clave que responde el análisis de accesibilidad:

¿El código vulnerable es accesible durante la ejecución en tiempo de ejecución de su aplicación?

Si la respuesta es no, puede estar tranquilo: no es un problema inmediato. Pero si la respuesta es sí, se trata de una vulnerabilidad accesible que requiere atención urgente. Esto es lo que hace que el análisis de accesibilidad sea tan eficaz: permite distinguir entre lo innecesario y ayuda a su equipo a centrarse en lo importante.

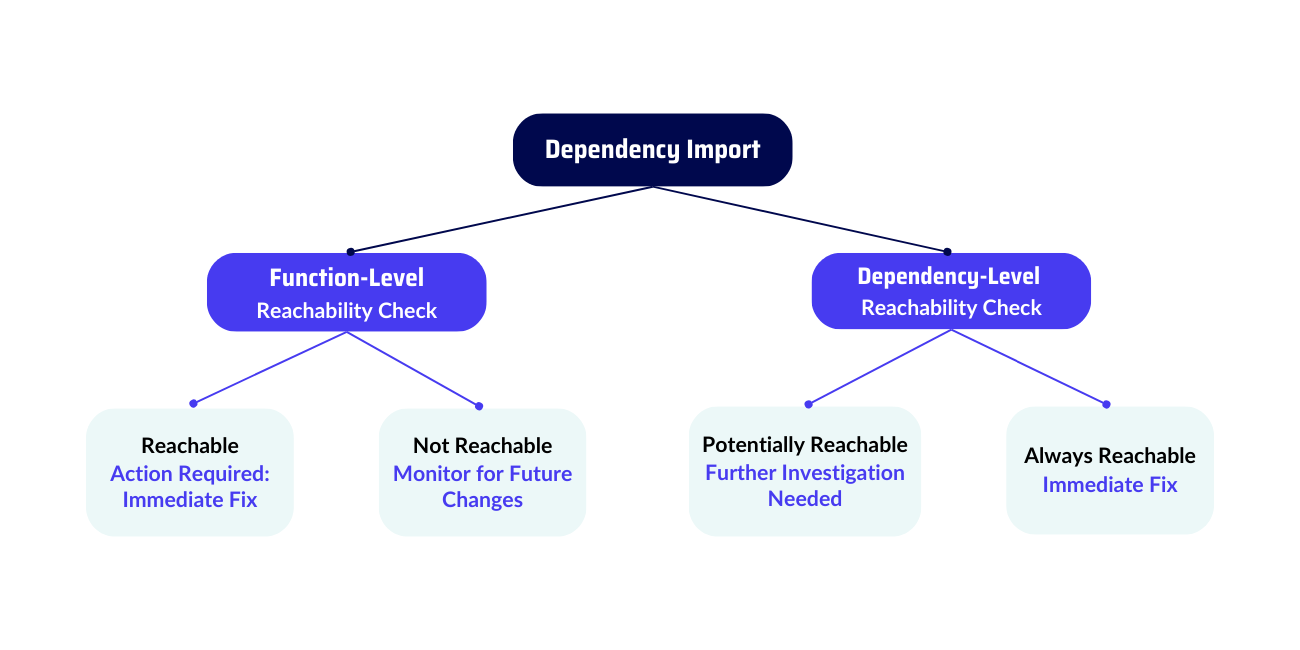

Tipos de análisis de accesibilidad explicados

No todos los análisis de accesibilidad son iguales. Dependiendo de la profundidad del análisis, puede brindar diferentes niveles de precisión y conocimiento. Saber con qué tipo de análisis se está tratando es clave para tomar decisiones inteligentes.cisiones y mantenerse al tanto de los riesgos reales.

1. Accesibilidad a nivel de código: búsqueda de vulnerabilidades a nivel de código

La accesibilidad a nivel de código es el tipo de análisis más detallado y preciso. Revisa el gráfico de llamadas de la aplicación para determinar si una función vulnerable específica se invoca directa o indirectamente. Este método es extremadamente...cise, ayudando a su equipo a evitar ruido innecesario al centrarse en rutas de ejecución reales.

Cómo funciona:

- El escaneos de herramientas toda su base de código e identifica si su aplicación llama a un método vulnerable dentro de una dependencia.

- Si el método aparece en cualquier cadena de llamadas, se marca como alcanzable y exige atención inmediata.

Ejemplo:

- Vulnerabilidad: CVE-2014-6071 en jQuery afecta a la texto() método cuando se utiliza con después().

- Análisis de accesibilidad a nivel de código: Si tu aplicación no utiliza después() con texto(), la vulnerabilidad no es accesible y puedes quitarle prioridad de forma segura. Sin embargo, si texto() Si existe un problema en su gráfico de llamadas, se convierte en un riesgo crítico que requiere una solución rápida.

2. Alcance a nivel de dependencia

Accesibilidad a nivel de dependencia adopta un enfoque más amplioEn lugar de analizar funciones individuales, verifica si la aplicación utiliza la dependencia. Aunque este método es menos práctico...cisMás que el análisis a nivel de código, es útil para comprender los riesgos potenciales de los componentes vulnerables.

Cómo funciona:

- La herramienta marca una dependencia como potencialmente alcanzable si se importa a su código, incluso si no se llama a la función vulnerable.

Ejemplo:

- Biblioteca:Su proyecto utiliza una biblioteca de registro con una vulnerabilidad conocida.

- Análisis:Si solo utiliza el registro básico y no la función avanzada donde existe la vulnerabilidad, el riesgo es mucho menor. De todos modos, es una buena idea monitorear esta dependencia.

3. Siempre alcanzable vs. No alcanzable

Siempre accesible

A La vulnerabilidad está marcada como siempre accesible. Si se encuentra en una parte crítica de la dependencia que se ejecuta cada vez que se inicia la aplicación, estos son problemas de alta prioridad que deben solucionarse de inmediato.

Ejemplo:

Una vulnerabilidad en un método de inicialización que se ejecuta cada vez que se inicia una aplicación siempre está al alcance y representa un riesgo inherente.

No alcanzable

Por otro lado, no se puede acceder a una vulnerabilidad si no hay una llamada directa o indirecta a la función vulnerable. Aunque no se trata de un problema inmediato, conviene estar atento a él. Los cambios futuros en el código podrían introducir una ruta al código vulnerable.

Ejemplo:

Una vulnerabilidad en un punto final de API que se usa con poca frecuencia puede parecer irrelevante si tu aplicación no lo llama. Sin embargo, agregar una nueva función podría crear de manera no intencional una ruta a esa función vulnerable.

Por qué son importantes estos tipos de accesibilidad

- Accesibilidad a nivel de código Proporciona precisión al detectar vulnerabilidades invocadas directamente por su aplicación.

- Alcance a nivel de dependencia garantiza una capa de protección más amplia al monitorear las bibliotecas importadas.

- Siempre accesible Las vulnerabilidades deben repararse inmediatamente, mientras que las vulnerabilidades no accesibles pueden reducir alertas innecesarias y ayudar a centrar sus esfuerzos de reparación.

Al combinar estos enfoques, puede reducir la fatiga de alerta, centrarse en los riesgos reales y mantener una postura de seguridad proactiva.

Por qué el análisis de accesibilidad transforma la priorización de vulnerabilidades

1. Priorización mejorada

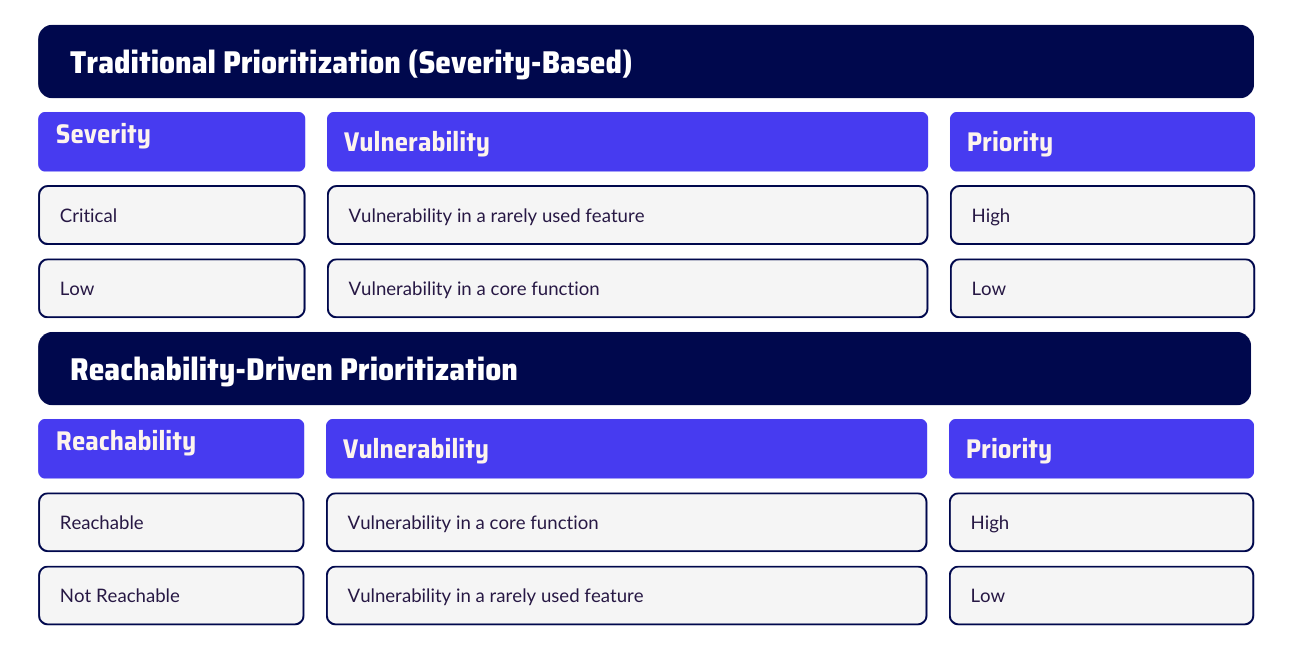

Priorizar las vulnerabilidades en función de su accesibilidad es más preciso que hacerlo solo en función de su gravedad. Una vulnerabilidad accesible de baja gravedad podría ser mucho más riesgosa que una vulnerabilidad crítica a la que no se pueda acceder.

Ejemplo:

- Una vulnerabilidad crítica en una función poco utilizada podría no requerir una solución inmediata.

- Mientras tanto, una vulnerabilidad de baja gravedad en una función utilizada con frecuencia podría representar un riesgo mucho mayor.

2. Reduce los falsos positivos

Al detectar qué vulnerabilidades se pueden alcanzar y cuáles no, el análisis de accesibilidad elimina alertas innecesarias y ayuda a su equipo a centrarse en los riesgos reales.

3. Optimiza el tiempo del desarrollador

Menos tiempo dedicado a buscar vulnerabilidades fantasma significa más tiempo dedicado a solucionar problemas reales. Esto mantiene a los desarrolladores productivos y reduce las frustraciones relacionadas con la seguridad.

4. Se alinea con los objetivos comerciales

No todas las vulnerabilidades son igualmente importantes. El análisis de accesibilidad permite a las organizaciones centrarse en los riesgos que más le importan a la empresa, asegurándose de proteger los servicios clave y los datos confidenciales.

5. Se adapta a los cambios de código

Las vulnerabilidades que hoy no son accesibles pueden volverse accesibles a medida que su código evoluciona. El análisis continuo de accesibilidad proporciona una visión en tiempo real de los riesgos cambiantes, lo que le permite actuar antes de que una amenaza se vuelva explotable.

Accesibilidad en tiempo real para una priorización más inteligente de las vulnerabilidades

Los métodos de priorización tradicionales se basan principalmente en la gravedad, que no siempre es el mejor enfoque. La priorización basada en la accesibilidad agrega contexto del mundo real a su estrategia de seguridad:

Cuando se trata de vulnerabilidad management, Priorización basada en la accesibilidad ofrece una lejanía Más realista y preciso evaluación de riesgos en comparación con los métodos tradicionales. A diferencia de los modelos basados en la gravedad, que tratan cada vulnerabilidad crítica como urgente, la priorización basada en la accesibilidad se centra en los problemas reales. explotabilidadEste enfoque garantiza que los equipos de seguridad aborden primero los riesgos reales, sin perder tiempo en vulnerabilidades que tal vez nunca afecten a la aplicación.

Como resultado, al centrarse en las vulnerabilidades alcanzables, su equipo puede tomar medidas más rápido decisiones y No omita las correcciones necesariasLa principal diferencia es clasificar las vulnerabilidades en función de cómo se utilizan realmente, no solo de lo graves que parecen.

Impacto del análisis de accesibilidad en el mundo real

Las organizaciones que adoptan el análisis de accesibilidad suelen experimentar mejoras espectaculares tanto en la eficiencia como en el enfoque de seguridad. Esto es lo que muchos equipos logran:

- 70% de reducción de falsos positivos, lo que reduce significativamente las alertas sin importancia y permite a los equipos de seguridad centrarse en los riesgos reales.

- Tiempos de remediación 30% más rápidos, lo que permite a los desarrolladores concentrarse en vulnerabilidades procesables en lugar de analizar el ruido.

- Mayor participación de los desarrolladores, creando una cultura de seguridad más fuerte y construyendo una mejor colaboración entre los equipos de seguridad y desarrollo.

En última instancia, el análisis de accesibilidad mejora la precisión y genera confianza de los desarrolladores en las herramientas de seguridad, lo que garantiza que los equipos sigan comprometidos y alineados con las estrategias de seguridad a largo plazo.

Conclusión: El análisis de accesibilidad transforma SCA

El análisis de accesibilidad transforma el análisis de composición de software (SCA) de una herramienta reactiva que simplemente enumera las vulnerabilidades en una estrategia de gestión de seguridad proactivaAl centrarse en las vulnerabilidades explotables, las organizaciones pueden reducir el ruido, ahorrar tiempo y mejorar significativamente su postura de seguridad.

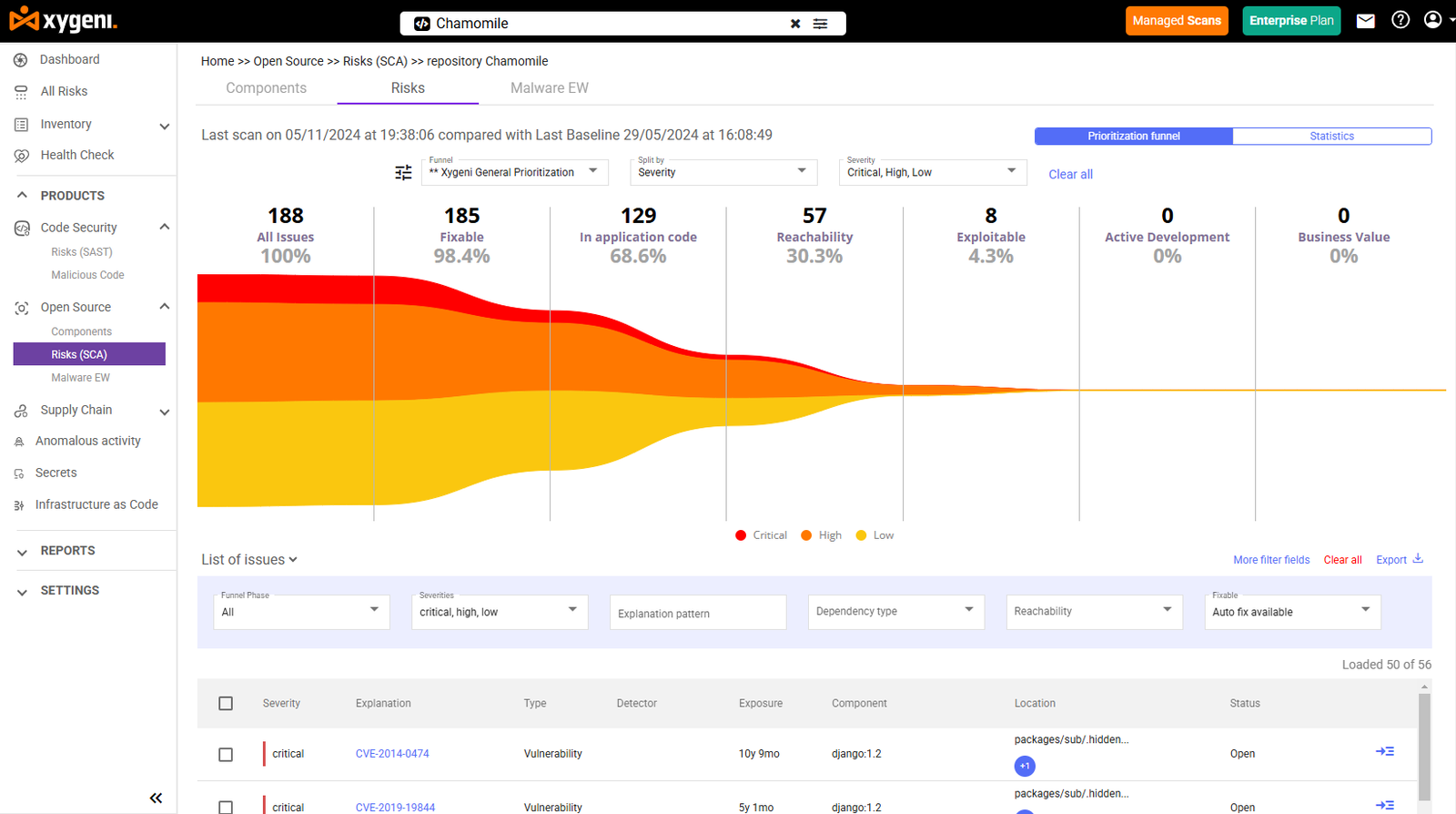

Analizador de accesibilidad de Xygeni: priorización precisa y en tiempo real

La clave del enfoque de Xygeni es su analizador de accesibilidad, que utiliza comprobaciones detalladas a nivel de código y análisis en tiempo real. A diferencia de los sistemas tradicionales... SCA Con herramientas que detectan cualquier posible vulnerabilidad, Xygeni se centra únicamente en las realmente importantes. Esto se logra verificando la accesibilidad, la explotabilidad y el contexto empresarial, lo que ayuda a los equipos de seguridad a centrarse en lo más importante.

Como resultado, al combinar el análisis de accesibilidad en tiempo real con un enfoque inteligente, Xygeni reduce los falsos positivos hasta en un 70 %. Esto ayuda a los equipos a centrarse en los riesgos reales y a solucionar los problemas con mayor rapidez.

Cómo funciona el análisis de accesibilidad de Xygeni

Xygeni no solo identifica vulnerabilidades en componentes de terceros, sino que profundiza al analizar cómo se utilizan estos componentes en su aplicación. Esto le permite diferenciar entre vulnerabilidades que simplemente están presentes y aquellas que son explotables activamente.

Características principales del analizador de accesibilidad de Xygeni:

- Seguimiento del gráfico de llamadas: Analiza gráficos de llamadas directas e indirectas en dependencias tanto directas como indirectas, lo que garantiza que las vulnerabilidades se rastreen con precisión en todo el árbol de dependencias.

- Monitoreo continuo:Se actualiza en tiempo real a medida que su código evoluciona, marcando inmediatamente las nuevas vulnerabilidades alcanzables.

- CI/CD Integración: :Identifica y prioriza las vulnerabilidades en el momento de la compilación, asegurándose de que se aborden de manera temprana y nunca lleguen a producción.

Gestión contextual y priorizada de vulnerabilidades

No todas las vulnerabilidades conllevan el mismo riesgo. Xygeni's Application Security Posture Management (ASPM) Garantiza que las vulnerabilidades se clasifiquen según el contexto empresarial y la explotabilidad, no solo por su gravedad. Esto ayuda a los equipos a centrarse en los riesgos que afectan directamente a los servicios críticos o a los datos confidenciales.

Factores de priorización sensibles al contexto de Xygeni:

- explotabilidad:Priorizar las vulnerabilidades con exploits conocidos o ataques activos.

- Impacto en el negocio:Céntrese en las vulnerabilidades que podrían interrumpir operaciones esenciales o exponer datos confidenciales.

- Accesibilidad: Aborda vulnerabilidades solo si se invocan en tiempo de ejecución dentro de la ejecución del código de la aplicación. Si existe una vulnerabilidad pero la aplicación nunca la utiliza, no representa un riesgo inmediato. Esto garantiza que los esfuerzos de reparación se centren solo en amenazas reales que afecten la producción.

Monitoreo Continuo y CI/CD Integración:

Analizador de accesibilidad de Xygeni hace más que standard SCA Herramientas que verifican constantemente los registros públicos en busca de malware y vulnerabilidades. Su sistema de alerta temprana detecta código dañino en paquetes de código abierto en cuanto se publican. Las vulnerabilidades alcanzables se solucionan de inmediato, lo que reduce el tiempo de exposición y mantiene la seguridad de su aplicación.

Mapeo de dependencias y accesibilidad visual

xygeni Va más allá de la detección de dependencia básicaEsto proporciona a los equipos una visión clara de cómo interactúan los diferentes componentes y si presentan riesgos de seguridad. En lugar de marcar ciegamente cada dependencia importada, Xygeni comprueba si la aplicación la usa activamente, ya sea invocándola directamente en el código fuente o a través de otro paquete.

Ejemplo:

Un equipo de desarrollo agrega una biblioteca de terceros a su proyecto.

- Si ninguna parte de la aplicación llama a ninguna función de esa biblioteca, ni siquiera a través de otra dependencia, entonces no representa un riesgo de seguridad.

- Las herramientas de seguridad tradicionales seguirían detectando vulnerabilidades en esa biblioteca, lo que haría perder tiempo en correcciones innecesarias. Sin embargo, Xygeni reconoce que las dependencias no utilizadas no son amenazas reales.

Cómo evalúa Xygeni la accesibilidad en diferentes niveles

1. Accesibilidad a nivel de código: detección de riesgos reales

A nivel de código, Xygeni comprueba si tu aplicación realmente llama a una función vulnerable, ya sea directamente o a través de otra biblioteca. Si ninguna parte de tu código la invoca, la vulnerabilidad no es accesible y no necesita atención inmediata.

Ejemplo:

Un equipo de desarrollo utiliza una biblioteca popular que contiene una función vulnerable.

- Si la aplicación nunca llama a esta función, la vulnerabilidad permanece inactiva, por lo que no requiere reparación.

- Sin embargo, si la función se utiliza de forma activa, supone un riesgo real que debe solucionarse rápidamente.

Al centrarse en las rutas de ejecución reales, Xygeni filtra los falsos positivos para que los equipos de seguridad se concentren solo en las amenazas que importan.

2. Alcance a nivel de dependencia: más allá de las importaciones

La mayoría de las SCA Las herramientas asumen que si existe una dependencia en un proyecto, sus vulnerabilidades representan un riesgo, pero esto no siempre es cierto. Xygeni profundiza al analizar si la aplicación realmente utiliza la dependencia, ya sea en su código fuente o a través de otro paquete.

Ejemplo:

Un equipo de desarrollo agrega una biblioteca de terceros, pero ninguna parte de la aplicación la usa y ninguna otra dependencia la llama tampoco.

- Aunque la biblioteca contiene vulnerabilidades, no se pueden explotar porque nada en la aplicación las activa.

- A diferencia de tradicional SCA herramientas que marcan cada paquete importado, Xygeni sabe que las dependencias no utilizadas no introducen riesgos reales.

Además, algunas dependencias solo existen en entornos de prueba y nunca llegan a producción. Incluso si contienen funciones vulnerables, no se pueden explotar porque la aplicación nunca las ejecuta en un entorno en vivo.

Al separar las dependencias utilizadas de las no utilizadas, Xygeni elimina los falsos positivos, lo que ayuda a los equipos de seguridad a centrarse en los riesgos reales en lugar de buscar soluciones innecesarias.

3. Siempre localizable vs. No localizable: priorizar lo que importa

Siempre accesible

Una vulnerabilidad siempre es alcanzable si existe en una parte crítica de una dependencia que se ejecuta automáticamente cada vez que se inicia la aplicación. Estas vulnerabilidades deben solucionarse de inmediato.

Ejemplo:Una función vulnerable dentro del proceso de inicialización de una aplicación se ejecuta cada vez que se inicia la aplicación. Dado que esta función siempre se ejecuta, la vulnerabilidad requiere atención inmediata.

No alcanzable

No se puede acceder a una vulnerabilidad si no hay una ruta de ejecución que conduzca a ella. Sin embargo, los equipos de seguridad deben supervisarla, ya que los cambios futuros en el código podrían hacerla explotable.

Ejemplo:Una vulnerabilidad en un punto final de API puede no parecer un riesgo hoy en día. Pero si una nueva función comienza a llamar a ese punto final, la vulnerabilidad podría convertirse en un problema real.

Por qué son importantes estos tipos de accesibilidad

- La accesibilidad a nivel de código brinda precisión al detectar vulnerabilidades invocadas directamente por su aplicación.

- La accesibilidad a nivel de dependencia garantiza una capa de protección más amplia al monitorear las bibliotecas importadas.

- Las vulnerabilidades siempre accesibles deben solucionarse de inmediato, mientras que las vulnerabilidades no accesibles pueden reducir alertas innecesarias y ayudar a centrar sus esfuerzos de reparación.

Al combinar estos enfoques, puede reducir la fatiga de alerta, centrarse en los riesgos reales y mantener una postura de seguridad proactiva.

Por qué el análisis de accesibilidad es fundamental para SCA y Priorización de la Seguridad

Los equipos de desarrollo modernos dependen en gran medida del análisis de composición de software (SCA) para gestionar la seguridad de las dependencias de código abierto. Sin embargo, la gran cantidad de vulnerabilidades en componentes de terceros puede saturar rápidamente a los equipos de seguridad. Esta avalancha de alertas provoca fatiga, desperdicio de recursos y retrasos en la remediación. Aquí es donde el análisis de accesibilidad cambia las reglas del juego: ayuda a las organizaciones a centrarse únicamente en las vulnerabilidades que realmente importan.

El problema con lo tradicional SCA

Tradicional

SCA Las herramientas analizan el gráfico de dependencias de su proyecto y lo comparan con bases de datos públicas como la Base de Datos Nacional de Vulnerabilidades (NVD). Si bien esto ofrece una amplia cobertura, no responde a una pregunta crucial:

¿Es esta vulnerabilidad realmente explotable en su aplicación?

Sin este contexto, los equipos de seguridad terminan con:

- Miles de alertas que pueden no suponer ninguna amenaza real.

- Altas tasas de falsos positivos, lo que lleva a los desarrolladores a ignorar las alertas.

- Enormes retrasos en la remediación, pérdida de tiempo y recursos.

Por qué el análisis de accesibilidad es un cambio radical

El análisis de accesibilidad agrega el contexto faltante al verificar si una función vulnerable realmente se invoca en su aplicación. Esta información ayuda a los equipos a reducir los falsos positivos y priorizar los riesgos que realmente importan.

Principales beneficios del análisis de accesibilidad

1. Priorización mejorada

Priorizar las vulnerabilidades en función de su accesibilidad es más preciso que hacerlo solo en función de su gravedad. Una vulnerabilidad accesible de baja gravedad podría ser mucho más riesgosa que una vulnerabilidad crítica a la que no se pueda acceder.

Ejemplo:

- Una vulnerabilidad crítica en una función poco utilizada podría no requerir una solución inmediata.

- Mientras tanto, una vulnerabilidad de baja gravedad en una función utilizada con frecuencia podría representar un riesgo mucho mayor.

2. Reduce los falsos positivos

Al distinguir entre vulnerabilidades alcanzables e inalcanzables, el análisis de alcanzabilidad elimina alertas innecesarias y ayuda a su equipo a centrarse en las amenazas reales.

3. Optimiza el tiempo del desarrollador

Menos tiempo dedicado a buscar vulnerabilidades fantasma significa más tiempo dedicado a solucionar problemas reales. Esto mantiene a los desarrolladores productivos y reduce las frustraciones relacionadas con la seguridad.

4. Se alinea con los objetivos comerciales

No todas las vulnerabilidades son igualmente importantes. El análisis de accesibilidad permite a las organizaciones centrarse en los riesgos que más le importan a la empresa, lo que garantiza la protección de los servicios clave y los datos confidenciales.

5. Se adapta a los cambios de código

Las vulnerabilidades que hoy no son accesibles pueden volverse accesibles a medida que su código evoluciona. El análisis continuo de accesibilidad proporciona una visión en tiempo real de los riesgos cambiantes, lo que le permite actuar antes de que una amenaza se vuelva explotable.

Cómo el análisis de accesibilidad mejora la priorización de la seguridad

Los métodos de priorización tradicionales se basan principalmente en la gravedad, que no siempre es el mejor enfoque. La priorización basada en la accesibilidad agrega contexto del mundo real a su estrategia de seguridad:

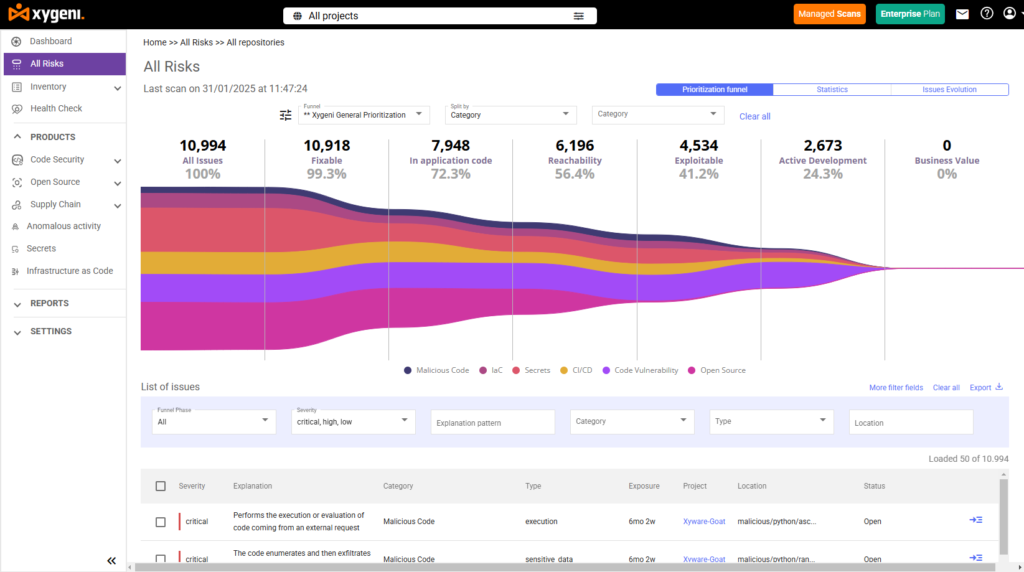

Gestionar miles de vulnerabilidades sin el enfoque adecuado puede abrumar a cualquier equipo. Xygeni analizador de accesibilidad y Embudos de priorización Simplifique el proceso ordenando grandes conjuntos de datos y centrándose en lo más importante. Los equipos pueden profundizar en Accesibilidad, impacto comercial y explotabilidad mientras personaliza los criterios para adaptarlos a sus necesidades únicas.

En solo unos pocos pasos, su equipo puede transformar miles de alertas en una Lista corta y procesable de vulnerabilidades críticas.

Cómo Fintonic redujo los falsos positivos y aceleró la remediación

xygenis Embudos de priorización Ofrecer filtros predefinidos para SCA, SAST, IaC Security, Seguridad en CI/CD, y Secretos ManagementEstos filtros ayudan a los equipos a identificar rápidamente vulnerabilidades de alto riesgo y, al mismo tiempo, minimizan las distracciones.

Cómo funciona (ejemplo del mundo real):

- Conjunto de datos inicial:8,450 problemas identificados en múltiples análisis (SCA, CI/CD, IaC, Secretos).

- Paso 1: Aplica el Filtro de accesibilidad → Se redujo a 1,200 vulnerabilidades alcanzables.

- Paso 2: Añade el Filtro de impacto empresarial → Se redujo aún más a 329 vulnerabilidades procesables.

Caso de uso de Fintonic:

Fintónico, una plataforma líder de servicios financieros, enfrentó desafíos similares. Tradicional SCA Las herramientas inundaron a su equipo de seguridad con miles de alertas, la mayoría de las cuales no eran relevantes. Esto llevó a fatiga de alerta, tiempos de remediación lentos, y agotamiento del desarrollador.

Al integrar Xygeni analizador de accesibilidad y utilizando Embudos de priorizaciónFintonic redujo los falsos positivos en un 70 % y el tiempo de priorización en un 90 %. Como resultado, su equipo de seguridad pudo concentrarse en los riesgos reales, trabajar de manera más eficaz y generar una mayor confianza en los procesos de seguridad.

Por qué el análisis de accesibilidad de Xygeni es un cambio radical

Reducción de ruido

Las herramientas de seguridad tradicionales generan alertas abrumadoras, la mayoría de las cuales son irrelevantes. Xygeni analizador de accesibilidad filtra las vulnerabilidades que no se pueden explotar, lo que reduce la fatiga de alertas y ayuda a su equipo a concentrarse en amenazas reales.

Precisión mejorada

Combinando análisis de accesibilidad a nivel de código Con un contexto del mundo real, Xygeni reduce los falsos positivos hasta en un 70 %. Esto ayuda a su equipo a actuar más rápido, eliminando horas de clasificación manual y permitiendo una remediación más rápida.

Monitoreo continuo y adaptabilidad

A medida que su aplicación evoluciona, vulnerabilidades que antes eran inalcanzables pueden volverse explotables. Xygeni monitoreo continuo Mantiene a su equipo a la vanguardia de los nuevos riesgos actualizando el gráfico de llamadas en tiempo real y marcando las amenazas a medida que surgen.

Integración con la suite de seguridad completa de Xygeni

El analizador de accesibilidad de Xygeni se integra perfectamente en su pila de seguridad completa, proporcionando protección integral en múltiples dominios:

- SCA:Monitoreo continuo de dependencias de código abierto.

- Seguridad en CI/CD:Detección de vulnerabilidades en tiempo real en cada etapa de la compilación.

- SAST:Priorizar las vulnerabilidades en el código propietario.

- IaC Security:Detectar y remediar configuraciones incorrectas antes de la implementación.

¿Está listo para experimentar el analizador de accesibilidad de Xygeni en acción?

Si está listo para dejar de lado el ruido y concentrarse en los riesgos reales, el analizador de accesibilidad de Xygeni está aquí para ayudarlo:

- Solicite una demostración personalizada para ver cómo Xygeni encaja en su flujo de trabajo.

- Lee nuestro Guía de embudos de priorización Para obtener consejos prácticos sobre una gestión más inteligente de las vulnerabilidades.

- Comience una evaluación de vulnerabilidad gratuita y descubra cómo el análisis de accesibilidad puede mejorar la eficiencia de su equipo.