El malware Npm en la actualidad continúa evolucionando y los atacantes publican código malicioso, paquetes npm maliciosos y Paquetes maliciosos de PyPI Diseñado para orientar los flujos de trabajo de desarrollo, pipelines de CI / CDy ecosistemas de código abierto. El Resumen de código malicioso es el informe de investigación en curso de Xygeni que rastrea y verifica paquetes maliciosos reales en npm, PyPI, Código VS y OpenVSX, incluyendo puertas traseras confirmadas, ladrones de datos, cargas útiles de exfiltración de credenciales y campañas automatizadas de malware multiversión.

Nuestro equipo de investigación actualiza esta página regularmente con hallazgos validados, indicadores de compromiso (IOC), patrones de comportamiento y herramientas de análisis técnico. Como resultado, los desarrolladores, Equipos de seguridad de aplicacionesy los ingenieros de seguridad pueden mantenerse a la vanguardia El malware npm hoy y la actividad emergente de paquetes maliciosos que afectan las cadenas de suministro de software modernas.

NPM Malware Today: Resumen semanal del 24 al 29 de abril de 2026

Los investigadores confirmaron 97 paquetes maliciosos en todos los registros públicos durante este período.

Observaciones del conjunto de datos

- La mayoría de los paquetes confirmados se publicaron en npm

- Casos adicionales afectados PyPI, OpenVSX y Compositor

- Publicación maliciosa repetida en las mismas familias de paquetes y nombres relacionados.

- Patrones de versiones altas o atípicas como 99.x, 99.9.x y 1.0.x

- Fuerte uso de pago y pago, enterprise-Estilo, aplicación web interna, rendimiento, Fundación UI, herramienta para desarrolladores, con temática de nubes y relacionado con el componente patrones de nombres

- Múltiples ráfagas de versiones coordinadas diseñadas para parecerse a actualizaciones de paquetes legítimas

Informe mensual sobre malware: Paquetes npm maliciosos confirmados en abril de 2026.

Bienvenidos a la última edición del Resumen de código malicioso de Xygeni (edición mensual). En Abril 2026Nuestro equipo de investigación lo confirmó. más de 250 paquetes maliciosos, principalmente a través de npm, con casos adicionales que afectan PyPI, VS Code, OpenVSX y Composer.

Abril no se trató solo de volumen. Junto a oleadas de publicación impulsadas por la automatización, Campañas de inflación de versión agresiva, agrupamiento de familias de paquetes y suplantación de herramienta internaObservamos algunos de los patrones más notables del mes en la publicación maliciosa coordinada en:

Herramientas internas falsas, paquetes con temática de IA, módulos de pago y compra, clientes de análisis, componentes de interfaz, utilidades para desarrolladores, herramientas para Kubernetes y la nube, extensiones para VS Code y OpenVSX, y nombres de paquetes similares a marcas reconocidas diseñados para mimetizarse con la entrega de software real. pipelines.

No se trataba de simples incidentes de typosquatting. En el ámbito más amplio Abril conjunto de datos, observamos patrones de abuso de credenciales, manipulación de la cadena de suministro, reutilización repetida del espacio de nombres y publicación maliciosa coordinada Diseñado para integrarse en entornos de desarrollo reales y en la entrega de software. pipelines.

En el conjunto de datos más amplio, continuamos observando publicación multiversión con script, esquemas de versionado inflados, pago y enterprise-nombres temáticos, Nombres de paquetes con temática de IA y agentes, Suplantación de SDK y componentes de frontend, mimetismo de herramientas internasy tácticas clásicas como confusión de dependencia y exfiltración de datos.

Este informe es parte de nuestro trabajo continuo Resumen de código maliciosodonde validamos nuevas amenazas y proporcionamos inteligencia accionable para ayudar Equipos de DevSecOps Mantente a la vanguardia riesgo de la cadena de suministro de software.

| Ecosistema | PREMIUM | Fecha |

|---|---|---|

| npm | pa-marcado:99.1.10 | 27 de abril de 2026 |

| pipi | moonbit-locale-compat:0.2.3 | 27 de abril de 2026 |

| npm | @alfa.life.mapp/app.web:99.0.13 | 27 de abril de 2026 |

| npm | @sbt_gitverse/analytics-client:99.0.1 | 27 de abril de 2026 |

| npm | @frengki0707/google-cloud-clone:1.33.1 | 27 de abril de 2026 |

| npm | @alfa.life.mapp/app.web:99.0.14 | 27 de abril de 2026 |

| npm | @tochka-ui/foundation:99.0.2 | 27 de abril de 2026 |

| openvsx | arcane-spark/ubel:0.1.0 | 28 de abril de 2026 |

| npm | @2011-08-19/n:99.9.9 | 28 de abril de 2026 |

| npm | @frengki0707/google-cloud-clone:1.38.0 | 27 de abril de 2026 |

Cómo detectamos código malicioso en malware npm y malware PyPI

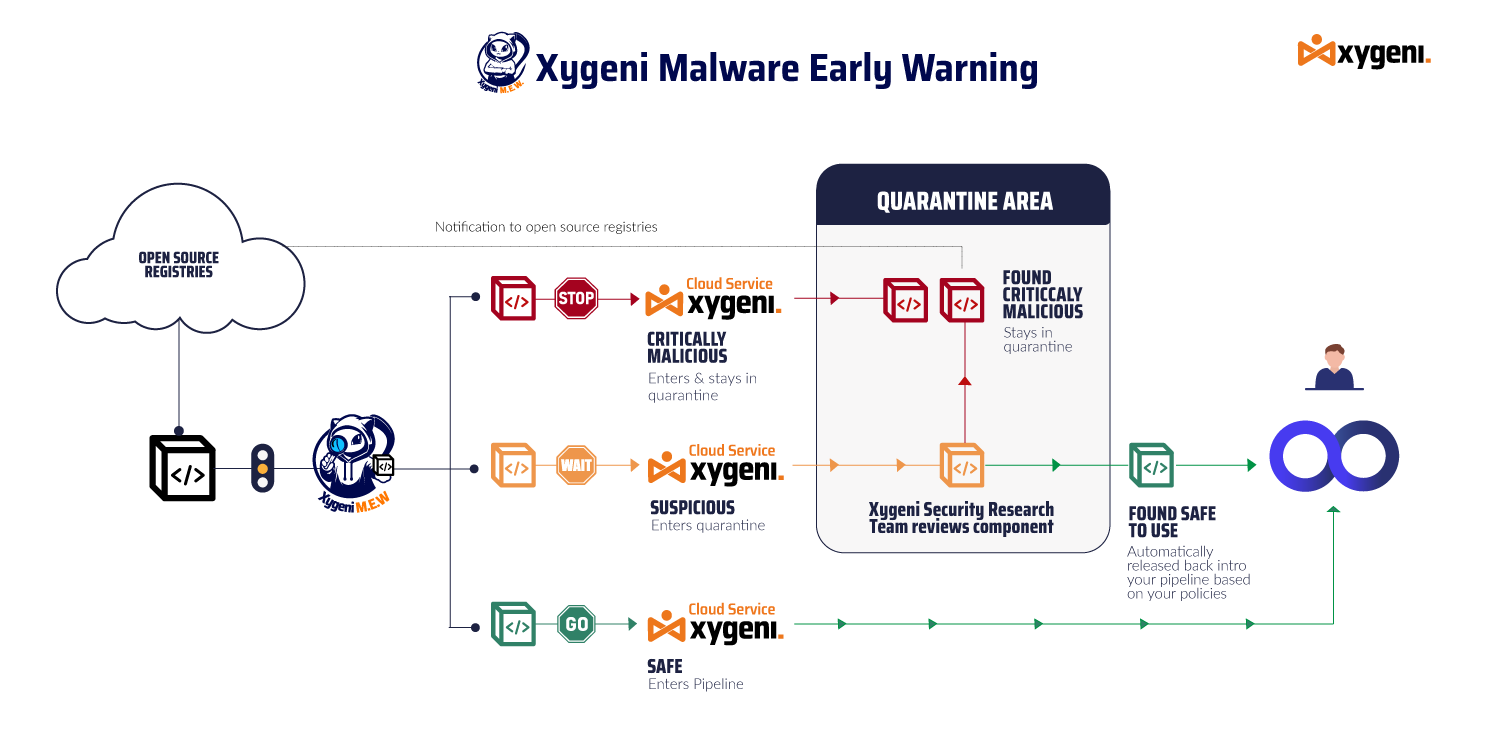

Xygeni utiliza técnicas multicapa para detener el código malicioso antes de que se propague. En primer lugar, el análisis de código estático detecta patrones de ofuscación, cargas útiles ocultas y abuso de scripts. Además, el sandbox de comportamiento analiza la instalación. hooks, comandos de tiempo de ejecución y trucos de persistencia. Además, la detección mediante aprendizaje automático identifica malware de día cero npm y variantes de malware pypi que los escáneres de firmas no detectan. Finalmente, el Sistema de Alerta Temprana monitorea los repositorios públicos en tiempo real, valida los hallazgos y alerta a los equipos de DevOps de inmediato.

Como resultado, esta combinación garantiza que los desarrolladores reciban inteligencia rápida y procesable integrada directamente en CI/CD flujos de trabajo.

Por qué los desarrolladores deberían preocuparse por los paquetes npm maliciosos

Las amenazas modernas rara vez esperan el tiempo de ejecución. Por ejemplo, los paquetes npm maliciosos suelen ejecutarse durante la instalación, mientras que los paquetes pypi maliciosos ocultan exfiltraciones de tokens o puertas traseras. Atacantes:

- Convierte los repositorios privados de GitHub en públicos para replicarlos.

- Exfiltrar credenciales y secretos utilizando cargas útiles codificadas.

- Utilice cargadores de JavaScript ofuscados para implementar ransomware o botnets.

De hecho, los paquetes maliciosos de código abierto aumentaron un 156 % en un año. Por lo tanto, los equipos que dependen únicamente de feeds retrasados o escáneres básicos se quedan atrás.

Qué rastrea este informe de malware en npm y PyPI

Este resumen es el centro neurálgico para:

- Paquetes npm maliciosos confirmados

- Paquetes maliciosos de PyPI confirmados

- Detecciones de código malicioso basadas en el comportamiento

- Incidentes confirmados por el Registro

- Resúmenes de informes de malware semanales y mensuales

- Registro de cambios históricos de todos los hallazgos de malware npm y pypi

En otras palabras, proporciona un único punto de referencia. El equipo de investigación de Xygeni actualiza esta página semanalmente con enlaces a análisis técnicos completos y a IOC de GitHub.

Cómo protegerse contra paquetes npm maliciosos y malware PyPI

Debido a este creciente riesgo, las organizaciones necesitan algo más que simples comprobaciones de dependencias. Una defensa sólida contra paquetes npm maliciosos y paquetes pypi maliciosos requiere tanto controles preventivos como medidas de seguridad en tiempo de ejecución.

Aplicar instalaciones solo de archivo de bloqueo contra paquetes npm maliciosos

Usa npm ci or pip install --require-hashes in CI/CD.

Esto garantiza que se utilice el árbol de dependencias exacto definido en los archivos de bloqueo. Como resultado, los atacantes no pueden introducir versiones modificadas o typosquat de paquetes npm maliciosos.

Escaneo previo a la instalación para detectar malware npm y PyPI

Integre el motor de alerta temprana de Xygeni para escanear malware npm y malware pypi antes de que los paquetes lleguen a su entorno.

Además, detectar sospechosos postinstall scripts, cargadores ofuscados o URL C2 codificadas.

Guardrails Para bloquear compilaciones con código malicioso

Establecer guardrails para que las compilaciones fallen automáticamente si se detectan paquetes npm o pypi maliciosos confirmados.

Por ejemplo, romper compilaciones en paquetes con mantenedores no publicados, patrones de ofuscación o coincidencias de IOC. En consecuencia, el código malicioso siempre pasa desapercibido.

Generar y validar SBOMs contra paquetes npm maliciosos y malware PyPI

Crear SBOMs (CycloneDX, SPDX) para cada compilación.

Luego, compárelo con paquetes npm maliciosos conocidos y feeds de malware pypi para rastrear dependencias directas y transitivas.

Protección de credenciales y tokens contra malware npm y PyPI

Muchos paquetes npm maliciosos intentan leer .npmrc, .pypirc, o variables de entorno.

Por lo tanto, ejecute compilaciones en contenedores reforzados con la mínima exposición de Secretos. Además, utilice administradores de Secretos en lugar de variables de entorno para bloquear el abuso de código malicioso.

Supervisar cambios en el registro y el mantenimiento de paquetes npm maliciosos

Los atacantes a menudo secuestran proyectos abandonados.

En particular, esté atento a cambios repentinos de mantenedor, saltos de versiones inusuales o publicaciones excesivas en paquetes maliciosos de npm y pypi.

Capacitación para desarrolladores sobre la detección de código malicioso en npm y PyPI

Enseñe a los equipos a detectar señales de alerta como:

- Nombres de paquetes con errores tipográficos (

reqeusten lugar derequest). - Raro

installorpreparescripts. - Paquetes creados recientemente con números de versión sospechosamente altos.

Sobre todo, esta concienciación ayuda a detectar códigos maliciosos de forma temprana.

Detección de anomalías en tiempo de ejecución para paquetes npm maliciosos y malware PyPI

Incluso si el malware elude las comprobaciones estáticas, la detección en tiempo de ejecución en CI/CD puede atrapar:

- Conexiones de red inesperadas.

- Modificaciones del sistema de archivos fuera de los directorios esperados.

- Intentos de persistencia en todos los trabajos.

Por último, esto garantiza que las amenazas de malware npm y malware pypi se detengan incluso después de la instalación.

Al combinar estos controles, los equipos evitan que los paquetes npm maliciosos y los paquetes pypi maliciosos lleguen a producción. pipelines.

Pruebe las herramientas de detección de malware de Xygeni

Xygeni ofrece:

- Detección en tiempo real de código malicioso, incluidas puertas traseras, spyware y ransomware.

- A diferencia de los escáneres básicos, el análisis se realiza en npm, PyPI, Maven, NuGet, RubyGems y más.

- Bloqueo automático de compilación cuando el informe de malware identifica riesgo.

- Información sobre explotabilidad, comprobaciones de reputación del mantenedor y detección de anomalías.

Manténgase Informado

Nuestro equipo actualiza esta página semanalmente. Para recibir alertas e informes detallados:

- Suscríbete a nuestra Boletín informativo

- Siganos @XygeniSecurity en Linkedin

- Marque esta página como favorita para seguir las últimas novedades malware npm y malware pypi amenazas