Dominar la visualización de la cadena de suministro de software: mejorar la seguridad y aumentar la eficiencia

Índice

Profundice en los conceptos básicos de visualización y mapeo de la cadena de suministro de software en esta guía completa. Descubra cómo estas estrategias cruciales aumentan la seguridad y la eficiencia operativa en el desarrollo de software. Conozca las últimas herramientas y prácticas en mapeo de la cadena de suministro, DevSecOps y administración de software de código abierto para un ciclo de vida de software sólido y optimizado.

Embarcarse en un viaje de visualización: el qué y el por qué

Imagina que estás recorriendo un complejo laberinto con innumerables caminos, puertas ocultas y trampas imprevistas. Este escenario no es sólo el sueño de un entusiasta de los rompecabezas; es una realidad cotidiana para los equipos de desarrollo de software que gestionan cadenas de suministro complejas. En el mundo del desarrollo de software, el laberinto es la cadena de suministro de software, y hay mucho en juego, desde violaciones de seguridad hasta ineficiencias operativas.

Pero ¿y si tuvieras un mapa y una vista cartográfica de este laberinto? Mapear y visualizar su cadena de suministro de software no se trata sólo de dibujar líneas y puntos; se trata de revelar las conexiones ocultas, exponer los riesgos potenciales y descubrir los caminos más eficientes para sus proyectos.

En los siguientes párrafos, Más información sobre el papel vital que desempeña el mapeo y la visualización de su cadena de suministro de software. Con información de líderes de la industria y ejemplos del mundo real, aprenda cómo estas prácticas mejoran la seguridad y optimizan la eficiencia, garantizando que su viaje de desarrollo de software sea seguro y exitoso. Embárcate en un viaje para transformar la forma en que ves y gestionas tu cadena de suministro de software, convirtiendo la complejidad en claridad y los desafíos en oportunidades.

Desmitificando el laberinto: el papel fundamental de la visualización

El Instituto Nacional de StandardEl Instituto Nacional de Estándares y Tecnología (NIST) destaca un aspecto crítico de la ciberseguridad moderna: una visión vívida y mapa detallado de su cadena de suministro de software. No es sólo una sutileza técnica; es la piedra angular de tu estrategia de defensa. La complejidad y opacidad de las cadenas de suministro de software (SSC) plantean importantes desafíos de seguridad, particularmente en aspectos de inventario y descubrimiento.

Navegando en la niebla: revelando los desafíos de la visibilidad

Imagínese navegando a través de un paisaje cargado de niebla. Esto es lo que se debe abordar Software Supply Chain Security (SSCS) se siente como cuando la visibilidad se desvanece en el fondo, oscurecida por la creciente complejidad de SDLC ecosistemas. Según un en donde Según la Cloud Native Computing Foundation, la mayoría de los tecnólogos informan que enfrentan una complejidad de TI sin precedentes, lo que crea una cantidad sustancial de ruido en los datos.

Esta complejidad dificulta el seguimiento de los innumerables componentes involucrados en un proyecto de software, lo que genera dificultades para identificar problemas de configuración y permisos y posibles vulnerabilidades de seguridad. Las organizaciones necesitan una visión clara de toda la cadena de suministro de software para proteger sus aplicaciones de forma eficaz.

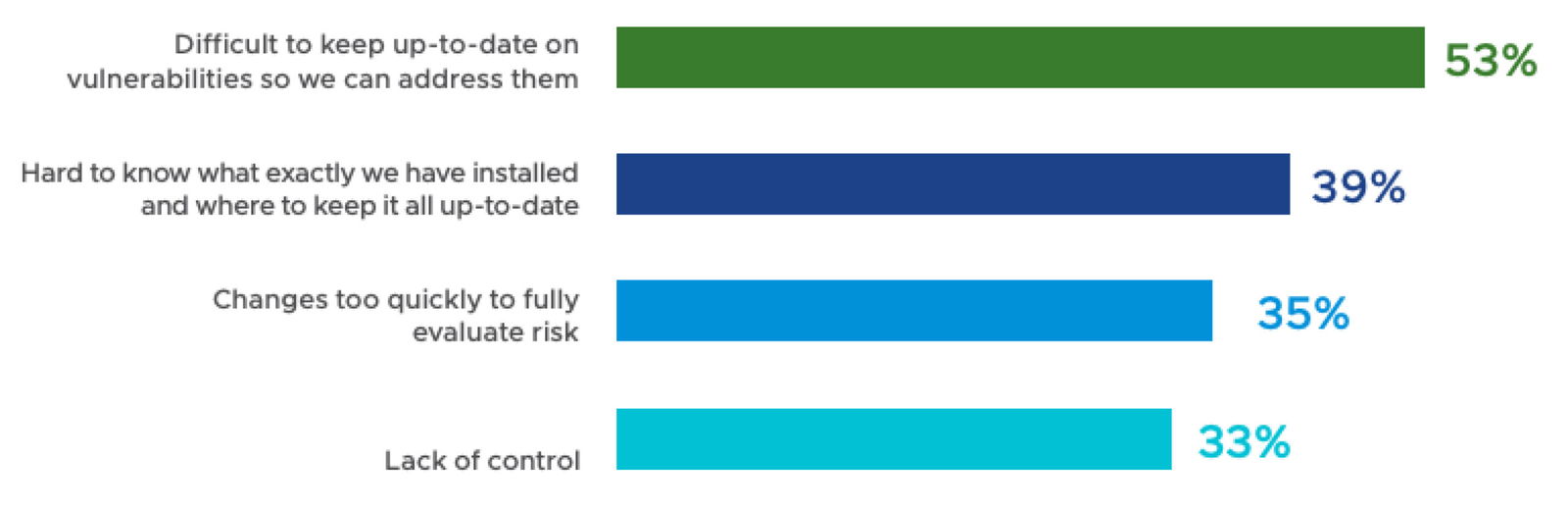

Las organizaciones enfrentan las siguientes complejidades y obstáculos cuando intentan proteger sus Seguridad en CI/CD:

- Dificultad para realizar un inventario preciso: Hacer un inventario preciso de todos los componentes de una cadena de suministro de software es como encontrar agujas en un pajar. Según lo informado por la Fundación Linux, la cadena de suministro de una aplicación de software promedio es tan compleja que la mayoría de las organizaciones necesitan una comprensión más clara de los diversos elementos que constituyen sus ecosistemas de software. Esta brecha de conocimiento presenta una barrera importante para asegurar la cadena de suministro de manera efectiva..

- Desafíos en el descubrimiento de amenazas: Descubrir vulnerabilidades dentro de la cadena de suministro de software es hercúleo. Con nuevas amenazas que surgen diariamente, mantenerse al día con posibles violaciones de seguridad requiere vigilancia y capacidades tecnológicas avanzadas. La naturaleza en constante evolución de estas amenazas significa que a menudo es necesario mejorar los métodos tradicionales de detección de vulnerabilidades..

- Navegando por componentes de código abierto y de terceros: El uso extensivo de componentes de código abierto y de terceros en el desarrollo de software moderno introduce otra capa de complejidad. Si bien estos componentes aceleran el desarrollo y ofrecen amplias funcionalidades, también introducen riesgos desconocidos. El 2020”Open Source Security and Risk Analysis” destaca que el 75% de las bases de código contienen vulnerabilidades de código abierto, lo que subraya la necesidad de medidas de seguridad estrictas. Cataloging y monitorear continuamente estas dependencias para detectar nuevos riesgos es crucial y abrumador.

Preocupaciones sobre los riesgos de seguridad del software de código abierto implementado

Iluminando los rincones oscuros: seguridad a través de la visibilidad

Para agravar el desafío de la visibilidad está la incapacidad de los equipos de DevSecOps para priorizar acciones. Los últimos informes destacan que muchos ingenieros se sienten abrumados por el gran volumen de datos y la cantidad de vulnerabilidades potenciales en sus sistemas. Esta sobrecarga a menudo conduce a una parálisis de la acción, donde los equipos no pueden distinguir entre vulnerabilidades críticas y menos críticas que requieren atención inmediata.. La falta de priorización no sólo obstaculiza los esfuerzos de remediación oportunos, sino que también agota los recursos y dificulta la capacidad de respuesta general de los equipos de TI.

Estos dos desafíos –la falta de visibilidad y la dificultad para establecer prioridades– están interrelacionados y a menudo se retroalimentan. La visibilidad limitada de toda la pila tecnológica dificulta comprender qué elementos de la cadena de suministro de software están en riesgo. Al mismo tiempo, la incapacidad de priorizar acciones puede ser el resultado de esta falta de claridad y contribuir a ella.

Juntos, forman una barrera importante para una adecuada software supply chain security, lo que subraya la necesidad de soluciones que eliminen el ruido y proporcionen información clara y procesable.

Despejando el camino: agilizando las operaciones con una visión clara

Vaya más allá del ámbito de la seguridad y descubrirá que visualizar su cadena de suministro hace más que salvaguardar: es como encender una luz en una habitación oscura, revelando las rutas más rápidas y eficientes a través de sus operaciones. Brinda a los equipos una vista panorámica del ecosistema de desarrollo, lo que les permite identificar activos redundantes y elementos sin mantenimiento. Esta claridad es particularmente beneficiosa en proyectos a gran escala donde se entrelazan múltiples unidades y componentes.

Perspectivas estratégicas: herramientas y técnicas para una mejor visibilidad

Imagine tener visión de rayos X para su cadena de suministro de software. Es más que sólo ver las piezas; se trata de percibir las conexiones intrincadas y ocultas, transformándolas en un mosaico de comprensión y acción. Algunas estrategias y metodologías específicas, junto con el papel de las herramientas automatizadas, que pueden mejorar significativamente la visibilidad de las cadenas de suministro de software son:

Implementación de herramientas integrales de mapeo de activos

Para comenzar, considere implementar herramientas que ofrezcan una vista detallada de cada componente de la cadena de suministro. Esto incluye el mapeo de dependencias de terceros, bibliotecas de código abierto y cada... CI/CD pipeline paso.

Estas herramientas se pueden integrar sin problemas en la Integración Continua/Implementación Continua (CI/CD) pipelines, lo que permite el seguimiento y la gestión continuos de los componentes de software a medida que avanzan por las distintas etapas de desarrollo e implementación.

Como resultado, las operaciones se simplifican y la eficiencia mejora, ya que los equipos pueden garantizar que solo componentes seguros y actualizados formen parte del producto final.

Papel de la gestión de inventario automatizada

En las configuraciones tradicionales, mantener un inventario actualizado de todos los componentes de software, incluidas las dependencias de terceros y las bibliotecas de código abierto, es una tarea que requiere mucho tiempo y es propensa a errores.

Los sistemas automatizados de gestión de inventario son fundamentales en esta búsqueda de visibilidad. Están diseñados para catalogar y rastrear meticulosamente cada componente dentro de la cadena de suministro de software. Imagine un sistema que actualiza y registra automáticamente cada nueva dependencia o cambio en los activos de software: esto es lo que ofrecen los sistemas automatizados de gestión de inventario.

La automatización reduce significativamente el esfuerzo manual necesario para rastrear y actualizar el inventario, asegurando que ningún componente pase desapercibido. Este proceso es crucial para identificar posibles vulnerabilidades que, de otro modo, podrían pasarse por alto en una auditoría manual.

Visualización y Dashboard Herramientas para la claridad y la comunicación

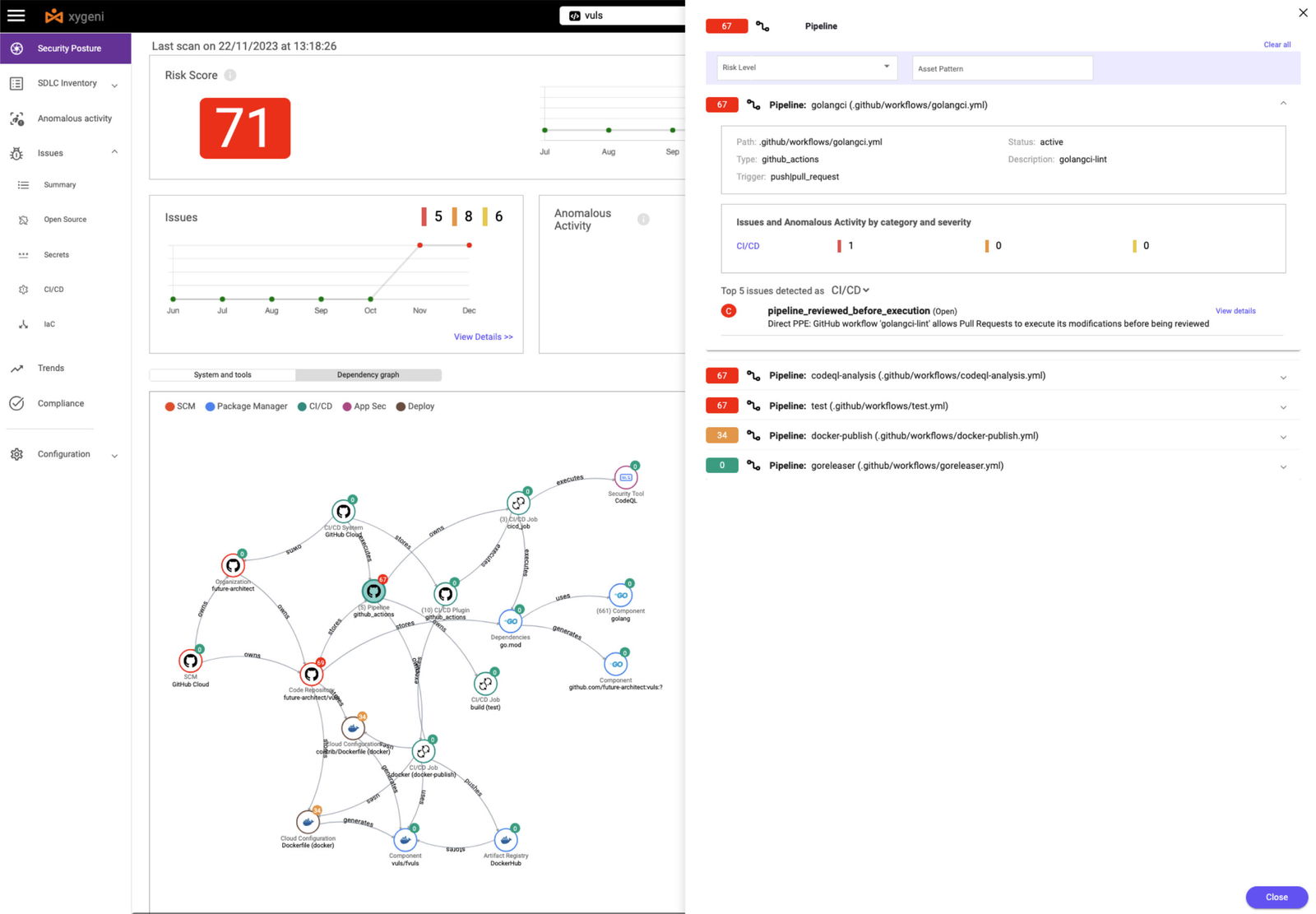

La visualización no se trata sólo de ver; se trata de comprensión. Herramientas como Xygeni proporcionan una visualización interactiva de toda la cadena de suministro, lo que permite a las organizaciones ver el panorama completo de su proceso de desarrollo de software.

SDLC inventario dashboardTransformamos la compleja red de la cadena de suministro de software en una representación gráfica clara que mejora la comprensión y fomenta la comunicación entre los miembros del equipo, permitiendo un enfoque colaborativo para gestionar la cadena de suministro de software.

La interfaz centralizada para monitorear el estado de salud y seguridad de cada componente agiliza las operaciones al identificar rápidamente la redundancia y los elementos obsoletos y sin mantenimiento que pueden obstaculizar la eficiencia o representar riesgos de seguridad.

Técnicas de priorización en DevSecOps

La capacidad de priorizar acciones de manera efectiva, especialmente al abordar vulnerabilidades críticas, es una habilidad que separa a los equipos proactivos de los reactivos. La priorización en este contexto no se trata sólo de marcar tareas en una lista; se trata de identificar estratégicamente qué acciones tendrán un impacto significativo en la seguridad y la eficiencia del proceso de desarrollo de software. Algunas técnicas y marcos que pueden ayudar a los equipos de DevSecOps son:

Priorización de vulnerabilidades basada en riesgos

Un enfoque fundamental en DevSecOps es la priorización de vulnerabilidades basada en riesgos. Este enfoque implica evaluar cada vulnerabilidad en función de su impacto potencial y probabilidad de explotación. Herramientas como las que ofrece Xygeni pueden automatizar esta evaluación, utilizando algoritmos avanzados para analizar vulnerabilidades en el contexto del entorno específico de la organización.

Este método garantiza que las vulnerabilidades que representan el riesgo más significativo para la aplicación y la organización se aborden primero, asignando recursos de manera más efectiva y reduciendo la ventana de oportunidad para la explotación.

Implementación del CVSS y otros marcos

El Sistema de Puntuación de Vulnerabilidad Común (CVSS) ofrece una standardMarco de evaluación para la gravedad de las vulnerabilidades. Al adoptar este marco, los equipos de DevSecOps adquieren un lenguaje común y una comprensión de la gravedad de las diferentes amenazas y vulnerabilidades. Considerar marcos adicionales, como el Sistema de Puntuación de Predicción de Exploits (EPSS), puede mejorar significativamente este enfoque. El EPSS predice la probabilidad de explotación de una vulnerabilidad, lo que proporciona una perspectiva prospectiva a la gestión de vulnerabilidades.

La integración de Xygeni con CVSS, aumentada por los conocimientos de EPSS, facilita un enfoque más dinámico y predictivo para la priorización de vulnerabilidades. Esta combinación permite una evaluación objetiva que considera la gravedad y la explotabilidad de las vulnerabilidades, garantizando que la priorización se base en el potencial de riesgo actual y futuro.

Adoptar un enfoque de desplazamiento a la izquierda y otras mejores prácticas

Un enfoque de "desplazamiento a la izquierda" en el desarrollo de software enfatiza la integración de la seguridad en las primeras etapas. SDLCEste enfoque garantiza que las pruebas y comprobaciones de seguridad formen parte del proceso de desarrollo. Al priorizar la seguridad desde el principio, los equipos pueden evitar que muchas vulnerabilidades lleguen al producto final, lo que reduce significativamente la carga en las etapas posteriores de la gestión de vulnerabilidades.

Un enfoque de cambio a la izquierda conduce naturalmente a un conjunto de mejores prácticas que no solo complementan la naturaleza proactiva de la metodología de cambio a la izquierda sino que también refuerzan la postura general de seguridad a lo largo de todo el ciclo de vida del desarrollo de software:

- Desarrollo colaborativocisFabricación de iones: Fomentar la colaboración entre los equipos de desarrollo, operaciones y seguridad para garantizar una visión holística de las vulnerabilidades y su impacto.

- Aprendizaje Continuo y Adaptación: Mantenerse actualizado con las últimas tendencias de seguridad y adaptar las estrategias de priorización en consecuencia.

El valor de una mayor observabilidad en la gestión de la cadena de suministro de software

El inventario y la observabilidad de la cadena de suministro de software no son un lujo sino una necesidad en el mundo actual del desarrollo de software. Permite a las organizaciones protegerse contra amenazas cibernéticas sofisticadas, optimizar las operaciones y mejorar la colaboración entre varios departamentos. Un marco de observabilidad tan completo aporta valor a las organizaciones desde varias perspectivas:

Postura de seguridad mejorada desde el inicio hasta la ejecución

Ante todo, la observabilidad integral con Xygeni refuerza fundamentalmente la seguridad de las aplicaciones durante todo el ciclo de vida del software. Analiza las señales de seguridad en todas las fases de desarrollo e implementación del software, mejorando significativamente la gestión de vulnerabilidades y la aplicación de los controles de seguridad. Este enfoque proactivo permite a las organizaciones identificar y corregir las brechas de seguridad, automatizar... SDLC seguridad guardrailsy proteger contra amenazas emergentes en la cadena de suministro de software, reduciendo así notablemente el riesgo de las aplicaciones.

Lograr una rápida reducción del riesgo y una mejor sinergia departamental

La visibilidad mejorada y la cobertura de seguridad en todas las aplicaciones, pipelineLos sistemas y equipos que ofrecen herramientas como Xygeni conducen a una rápida reducción del riesgo. Seguridad automatizada guardrails minimizar la ventana de exposición. Además, la representación gráfica mejorada y las vistas holísticas fomentan una reducción de la fricción entre departamentos. Una mejor comunicación y comprensión entre los equipos de desarrollo, operaciones y seguridad facilitan un entorno de trabajo más colaborativo y cohesivo.

Optimización operativa y rentabilidad

Además, la adopción de la observabilidad completa optimiza las operaciones comerciales e impulsa la eficiencia de costos. La automatización proporciona a las organizaciones una reducción sustancial del tiempo y los recursos dedicados a descubrir y priorizar tareas; los informes indican una disminución de más del 65 % en el tiempo dedicado a estas tareas y los equipos de seguridad son un 40 % más productivos. Estas eficiencias reducen los costos operativos y liberan recursos valiosos para otras iniciativas estratégicas.

Mirando hacia el futuro

La integración de la IA y el aprendizaje automático en las herramientas de gestión de la cadena de suministro de software probablemente será más frecuente a medida que miramos hacia el futuro. Estas tecnologías prometen conocimientos, análisis predictivos y capacidades de automatización aún mayores, mejorando aún más la capacidad de gestionar ecosistemas de software complejos.

El papel de Xygeni

Plataformas como Xygeni están a la vanguardia de esta evolución, ofreciendo herramientas y soluciones que abordan los desafíos actuales y se adaptan a las tendencias futuras. Su papel en la transformación de la forma en que las organizaciones abordan la gestión de la cadena de suministro de software es innegable: desde mejorar la seguridad y el cumplimiento hasta impulsar la eficiencia y agilidad operativa.

Interactúe con su cadena de suministro de software como nunca antes

¿Está preparado para transformar la forma en que gestiona su cadena de suministro de software? Es hora de ir más allá de los desafíos de la visibilidad y la complejidad. Aproveche el poder de las herramientas de mapeo y visualización para proteger su ecosistema de software, optimizar sus procesos y mantenerse a la vanguardia en un mundo digital en rápida evolución.

🔍 Descubrir e implementar: Explore las herramientas y estrategias analizadas en esta guía. ¿Cuáles resuenan con sus necesidades actuales? Empiece poco a poco si es necesario, pero empiece ahora. Cada paso hacia una mejor visualización es un paso hacia una mayor seguridad y eficiencia.

???? Comparta sus conocimientos: ¿Ha tenido experiencias con la visualización de la cadena de suministro de software? ¿Qué funcionó y qué no? Tus historias pueden iluminar a otros miembros de la comunidad. Comenta abajo o contáctanos; comencemos una conversación que importe.

🚀 Mantenerse a la vanguardia: El mundo del desarrollo de software cambia constantemente. No te quedes atrás. Suscríbase a nuestro boletín para obtener los últimos conocimientos, tendencias y actualizaciones de gestión de la cadena de suministro de software. Manténgase informado, seguro y eficiente.

Su viaje hacia un proceso de desarrollo de software más claro, seguro y eficiente comienza hoy. Da el primer paso. Tracemos juntos un rumbo hacia el éxito.

Vea nuestra demostración en vídeo