Después de todo, el código abierto siempre es una buena idea; así es como construimos, colaboramos e innovamos, ¿verdad? Desde los frameworks hasta las herramientas de integración continua (CI), el código abierto impulsa el software que entregamos a diario. Pero en cuanto a seguridad, ¿es el código abierto siempre la mejor opción? Tomemos como ejemplo el análisis de vulnerabilidades. Usar un software de escaneo de vulnerabilidades de código abierto utilizado en ciberseguridad Parece la elección obviaEs gratuito, flexible y se integra fácilmente en su pipelineEl llamamiento es claro Pero, ¿es suficiente para proteger realmente sus flujos de trabajo de DevOps? ¿de extremo a extremo?

Vamos a explicarlo.

Análisis de código estático con herramientas de código abierto: ¿es suficiente?

Ejemplo: Bandit (OpenStack)

Bandit es un escáner ligero de vulnerabilidades de software de código abierto centrado en código Python. Ayuda a detectar problemas de seguridad comunes, como contraseñas codificadas, llamadas a funciones inseguras e importaciones peligrosas. Si bien es fácil de usar, cabe destacar varias limitaciones:

- Solo es compatible con Python, lo que limita una adopción más amplia.

- Realiza comprobaciones línea por línea, no análisis profundos de contaminación ni de flujo de datos.

- Carece de orientación sobre priorización, filtrado o remediación.

En resumen, si bien Bandit es útil como herramienta de inicio, los equipos que escalan sus DevSecOps pipelines se encontrará rápidamente con sus limitaciones.

Escaneo de dependencias: alertas sin contexto

Ejemplo: Comprobación de dependencias de OWASP

Muchos equipos de desarrollo utilizan esta herramienta para analizar sus bibliotecas de terceros en busca de CVE conocidos. Sin embargo, este escáner de vulnerabilidades de software de código abierto presenta varias limitaciones clave:

- Dependencia de fuentes de vulnerabilidad retrasadas como NVD.

- No hay distinción entre rutas de código explotables y no utilizadas.

- Salida plana que carece de priorización o ayuda para su remediación.

Como resultado, muchos equipos que utilizan este escáner de vulnerabilidad terminan abrumados por alertas que no reflejan el riesgo real.

Detección de secretos: reactiva en lugar de preventiva

Ejemplo: gitleaks

Gitleaks escanea los repositorios de Git en busca de Secretos codificados. Es un método ampliamente adoptado y rápido, pero aún reactivo:

- Solo avisa cuando los Secretos ya están committed

- Los falsos positivos dificultan la gestión de alertas.

- No supervisa el tiempo de ejecución ni pipeline Secretos.

A pesar de ser un escáner de vulnerabilidades confiable de código abierto, no puede proporcionar la cobertura proactiva que exigen los entornos DevOps modernos.

SBOM Creación: Listas sin estrategia

Ejemplo: Syft (Anchor)

Los equipos de seguridad utilizan herramientas como Syft para generar listas de materiales de software (SBOMs) y realizar el seguimiento de componentes de terceros. Los flujos de trabajo regulados suelen depender de estas herramientas para cumplir con los requisitos de cumplimiento. Sin embargo, aún presentan varias limitaciones importantes.

Por ejemplo, SBOMLas herramientas son estáticas y no reflejan los cambios durante la implementación. Además, no indican qué componentes representan un riesgo real ni la gravedad de la exposición. Además, estas herramientas suelen estar desconectadas de las modernas... CI/CD procesos, lo que los hace menos efectivos en entornos DevOps dinámicos.

Como resultado, incluso un escáner de vulnerabilidades de software de código abierto bien considerado puede resultar insuficiente cuando se trata de ayudar a los equipos a priorizar las amenazas, actuar rápidamente o demostrar un cumplimiento continuo.

Software de código abierto para análisis de vulnerabilidades utilizado en ciberseguridad: qué cubre y qué omite

En toda la industria, los equipos confían en estos escáneres para brindar soporte CI/CD, estrategias de desplazamiento a la izquierda y detección temprana de vulnerabilidades. Un ejemplo típico Escáner de vulnerabilidades de software de código abierto utilizado en ciberseguridad. Maneja tareas como:

- Análisis del código fuente en busca de patrones inseguros.

- Comprobación de dependencias en busca de CVE conocidos.

- Escaneo en busca de secretos expuestos en el control de versiones.

- Generación SBOMs para licencias e inventario.

Sin embargo, al usarse de forma aislada, estas herramientas presentan deficiencias. A menudo carecen de integración, monitoreo en tiempo real, priorización o alineación con el riesgo empresarial. Por el contrario, las plataformas unificadas ofrecen una protección más completa y práctica.

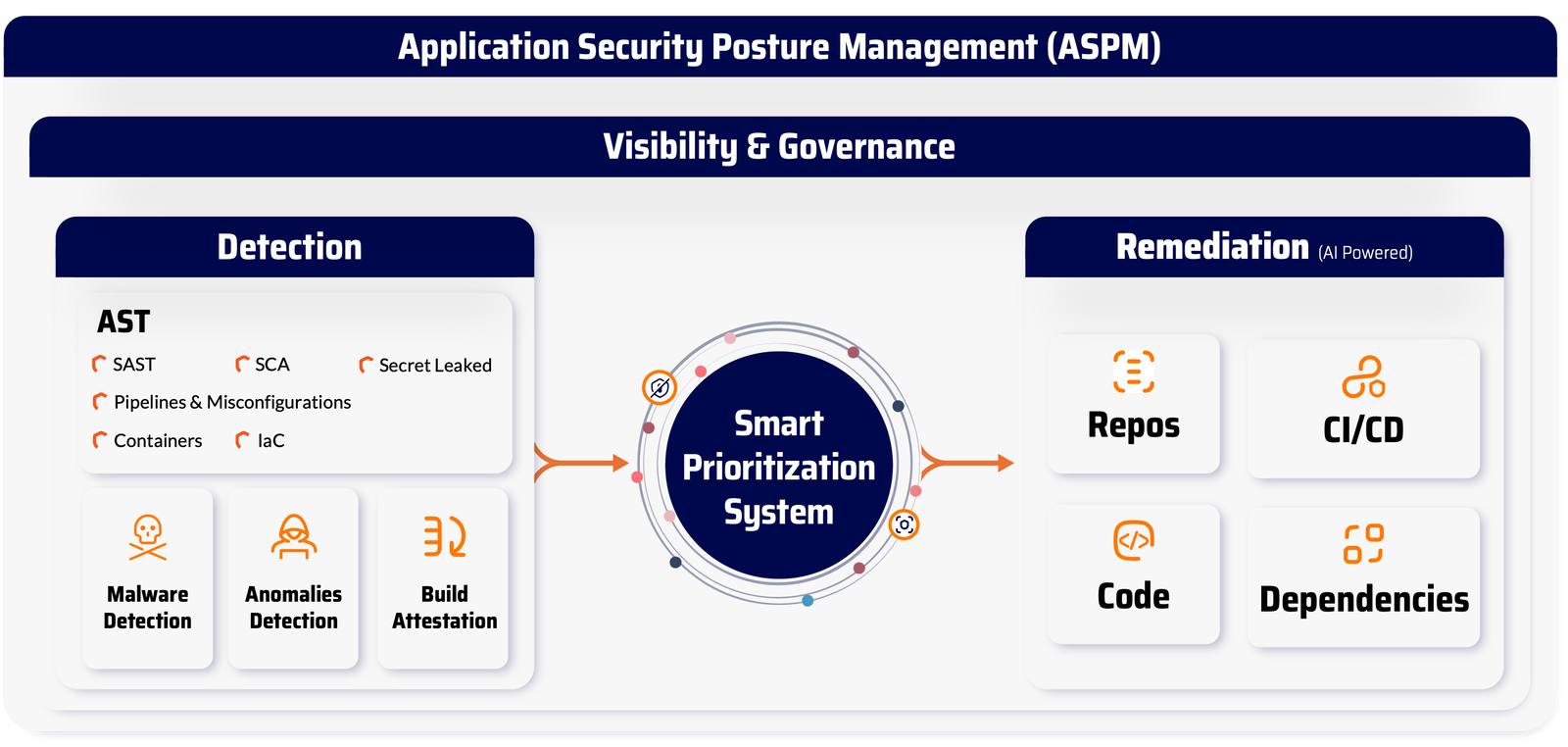

Por qué Xygeni es la alternativa más inteligente a cualquier escáner de vulnerabilidades de código abierto

En lugar de administrar cinco herramientas separadas, ¿qué pasaría si pudiera fortalecer su postura de seguridad utilizando una única plataforma integrada?

xygeni Reemplaza el mosaico fragmentado de herramientas de código abierto con una solución unificada y fácil de usar para desarrolladores. En lugar de tener que lidiar con múltiples escáneres para código, dependencias, Secretos y... SBOMs, Xygeni te ofrece todo lo que necesitas en un solo lugar.

Por ejemplo, obtienes:

- SASTAnálisis de código estático profundo con 0 % de falsos positivos en vulnerabilidades críticas (validado por OWASP Benchmark)

- SCA:Escaneo de dependencia avanzado con análisis de accesibilidad, puntuación EPSS y detección de malware

- Detección de secretos: Pre-commit Escaneo con validación inteligente para evitar fugas de datos confidenciales

- SBOM Gestionamiento:En vivo, actualizado automáticamente SBOMSe enriquece con datos de exposición al riesgo y cumplimiento en tiempo real.

- CI/CD Integración: :Escaneo continuo de código, pull requests y pipelines sin interrumpir el flujo del desarrollador

- Métricas de explotabilidad: Priorizar en función de la explotabilidad en el mundo real en lugar de solo las calificaciones de gravedad

- Remediación automatizada:Solucione los problemas más rápidamente utilizando una guía práctica y un enrutamiento inteligente de problemas

- Gestión de licencias: Mantenga el cumplimiento de las licencias de código abierto en toda su cadena de suministro de software

Como resultado, Xygeni ofrece significativamente más valor que cualquier escáner de vulnerabilidades típico de código abierto, al tiempo que reduce el tiempo y el costo de administrar herramientas fragmentadas.

Reflexiones finales: ¿Es suficiente el uso de software de escaneo de vulnerabilidades de código abierto en ciberseguridad?

En resumen, un software de escaneo de vulnerabilidades de código abierto utilizado en ciberseguridad ofrece una importante protección básica. Sin embargo, estas herramientas suelen carecer de priorización, integración y cobertura completa del ciclo de vida del desarrollo de software moderno.

En consecuencia, si necesita seguridad precisa, automatizada y procesable desde el código hasta la implementación, Xygeni es la opción más inteligente.

Reserva Prueba gratis y descubra cómo la seguridad por diseño se puede lograr con Xygeni.