Mantener las aplicaciones seguras es más importante que nunca. En 2024, más 54,000 nuevos CVE Se publicaron, una cifra récord. Este aumento muestra la rapidez con la que crece la superficie de ataque, especialmente a medida que las aplicaciones modernas dependen más del código abierto y de paquetes de terceros. Por eso... SCA vs. sast El debate no es solo técnico, sino estratégico. En lugar de priorizar uno sobre el otro, los equipos preocupados por la seguridad utilizan ambos. SAST Detecta errores y fallos en su propio código de forma temprana. SCA Rastrea problemas en las dependencias antes de que lleguen a producción. Diferentes herramientas, diferentes capas, pero juntas, solucionan problemas reales.

En esta guía, desglosamos las diferencias entre sast y sca, cómo trabajan codo con codo y cómo xygeni los unifica en una única plataforma creada para DevSecOps.

Que es SAST?

Pruebas de seguridad de aplicaciones estáticas (SAST) Es como tener un sistema de alerta temprana para tu código propietario. Al escanear el código fuente, el bytecode y los binarios, SAST Identifica vulnerabilidades mucho antes de que se conviertan en un problema. Por ejemplo, señala problemas como la inyección SQL o secuencias de comandos entre sitios (XSS) mientras el código aún está en desarrollo.

Beneficios clave de SAST:

- Detección temprana:Encuentra vulnerabilidades de forma temprana, ahorrando tiempo y dinero en reparaciones posteriores.

- Cobertura completa:Comprueba minuciosamente todo el código personalizado, asegurándose de que no se omita nada.

- Comentarios en tiempo real:Guía a los desarrolladores mientras escriben, garantizando una mejor calidad del código.

- Mejora de la calidad del código:Mejora la seguridad al mismo tiempo que mejora la capacidad de mantenimiento.

MODERNA SAST Las herramientas evolucionan rápidamente. Para mantener su eficacia, no solo deben detectar problemas como SQLi o XSS, sino también priorizar lo que es realmente explotable y brindar orientación en tiempo real a los desarrolladores. Aquí es donde destacan herramientas como Xygeni, pero lo abordaremos en detalle a continuación.

Que es SCA?

Mientras tanto, Análisis de composición de software (SCA) Se trata de gestionar los riesgos en las dependencias de terceros y de código abierto. Dado que las aplicaciones modernas dependen en gran medida de componentes de código abierto (a menudo hasta en un 90 %),SCA se vuelve crucial para realizar un seguimiento de las vulnerabilidades y los problemas de licencias.

Beneficios clave de SCA:

- Manejo de dependencia:Mantiene su lista de materiales de software (SBOM) A hoy.

- Detección de vulnerabilidades: Señala problemas al utilizar bases de datos como NVD or OpenSSF.

- Cumplimiento de la licencia: Ayuda a cumplir con los requisitos de licencia de código abierto.

- Alertas proactivas: Encuentra componentes obsoletos para evitar riesgos ocultos.

Al corregir vulnerabilidades en dependencias externas, SAST y SCA trabajan bien juntos para brindar una sólida seguridad a las aplicaciones. Además, la comparación de SCA vs SAST Muestra cómo estas herramientas se apoyan entre sí y abordan de manera eficaz diferentes partes de los desafíos de seguridad de las aplicaciones.

SAST vs SCADiferencias clave en la seguridad de las aplicaciones

| Aspecto | SAST | SCA |

|---|---|---|

| Enfoque primario | Código fuente propietario | Dependencias de código abierto y de terceros |

| Sincronización | Se aplica mejor durante la fase de desarrollo. | Monitoreo continuo antes y después del despliegue |

| Tipos de vulnerabilidad | Detecta fallas de codificación (por ejemplo, inyección SQL, XSS) | Identifica vulnerabilidades conocidas en bibliotecas y paquetes externos |

| <b></b><b></b> | Analiza código personalizado escrito internamente | Escanea todas las dependencias directas y transitivas en el código base |

| Mejor caso de uso | Protección de aplicaciones propietarias | Gestión de riesgos en componentes de software de código abierto y de terceros |

| Impacto en el desarrollo | Mejora las prácticas de codificación segura a través de retroalimentación en tiempo real | Garantiza el cumplimiento y mitiga los riesgos de fuentes externas no verificadas |

Como lo muestra esta comparación, SAST y SCA Ofrecen servicios diferentes, pero funcionan bien en conjunto. Usarlos juntos garantiza que no haya brechas en su estrategia de seguridad.

Por qué tú ¿ Necesita ayuda Ambos SAST y SCA

En lugar de elegir entre SCA vs SAST, aproveche ambos para crear una defensa de múltiples capas. He aquí por qué:

- Protección integral: SAST cubre el código personalizado, mientras que SCA Asegura las dependencias de terceros.

- Superficie de ataque reducida:Juntos, eliminan los puntos débiles de sus aplicaciones.

- Eficiencia:Los flujos de trabajo optimizados ayudan a resolver vulnerabilidades más rápidamente.

Para obtener más información sobre cómo crear aplicaciones seguras, explore esta información detallada. Guía de prácticas de codificación segura de OWASPUn recurso valioso para profesionales de DevSecOps. También puedes ver nuestro episodio de SafeDev Talk en SCA vs SAST – ¿Cómo se complementan para una mayor seguridad?

Por qué SAST y SCA La materia en 2025: la seguridad de las aplicaciones modernas necesita contexto

Hoy en día, los equipos de seguridad no solo corrigen errores. También protegen información crítica. pipelines, gestionar el riesgo en las dependencias de código abierto y cumplir con las crecientes regulaciones.

En principios de 2025, Más del 80% de las bases de código contienen vulnerabilidades conocidas de código abierto., según informes de la industria. Y con Se proyecta que la codificación asistida por IA representará entre el 30 % y el 50 % del código nuevo En algunas organizaciones, cada vez es más difícil rastrear qué es seguro y qué no.

Mientras tanto, Regulaciones como NIS2, DORA y las nuevas reglas de la SEC están haciendo de la trazabilidad de la seguridad una necesidad, no sólo algo agradable de tener.

Agregue ataques de alto perfil a la cadena de suministro como Utilidades xz or ctxY está claro: la antigua forma de hacer AppSec no es suficiente.

Por esta razón, el sca y sast No son opcionales. Al usarlas en conjunto, brindan a los equipos visibilidad sobre los riesgos, tanto propios como de terceros. La clave ahora es combinarlas en un flujo de trabajo que los desarrolladores realmente utilicen.

Xygeni: El Unificado SAST y SCA Solución:

Los equipos de seguridad a menudo tienen dificultades para decidir entre SAST vs SCA, pero la realidad es que ambos son esenciales. SAST vs SCA No es una competencia, es una asociación. Mientras SAST analiza el código propietario en busca de fallos de seguridad, SCA Analiza componentes de código abierto y de terceros en busca de vulnerabilidades conocidas.

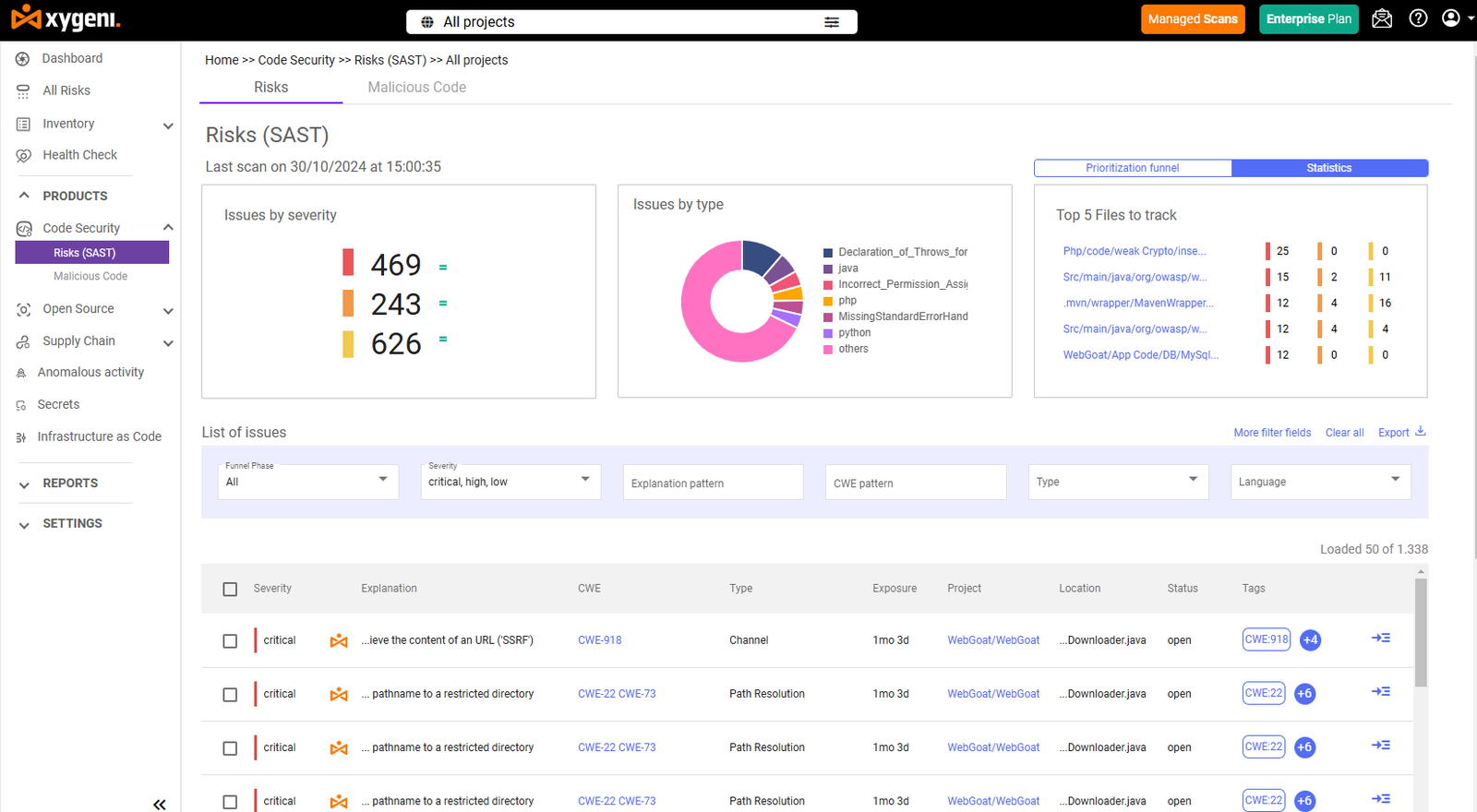

Xygeni combina SAST y SCA en una plataforma unificada, diseñada para integrarse en los flujos de trabajo de DevSecOps. Este enfoque garantiza la seguridad durante todo el proceso de desarrollo, desde el análisis de código personalizado hasta la gestión de riesgos de código abierto.

Resolución proactiva SAST:Asegurar el código propietario desde el principio

Pruebas de seguridad de aplicaciones estáticas de Xygeni (SAST) analiza su código propietario desde el momento en que se escribe, escaneando el código fuente, el código de bytes y los binarios en busca de fallas de seguridad críticas.

Las principales amenazas detectadas incluyen:

- Inyección SQL, secuencias de comandos entre sitios (XSS) e inyección de comandos

- Errores de gestión de memoria como desbordamientos de búfer

- Lógica de autenticación insegura y exposición de datos

- Código ofuscado o malicioso, como ransomware, spyware o puertas traseras

Pero lo que hace diferente a Xygeni no es sólo la detección, sino la priorización.

Precisión comprobada

Xygeni-SAST Fue probado usando el oficial Punto de referencia OWASP, donde logró:

- Tasa de verdaderos positivos del 100% en todas las categorías principales como SQLi y XSS

- A baja tasa de falsos positivos del 16.7%, superando a herramientas como CodeQL, Semgrep y SonarQube

- Puntuaciones perfectas en áreas críticas como cifrado débil y detección de cookies inseguras

Estos resultados muestran que Xygeni detecta amenazas reales y evita que su equipo pierda el tiempo con ruido.

AutoFix y CI/CD Integración:

Para acelerar la resolución, la tecnología de inteligencia artificial de Xygeni AutoFix:

- Sugiere cambios de código seguro en tiempo real

- Genera automáticamente pull requests con parches sensibles al contexto

- Corre directamente dentro de tu CI/CD flujos de trabajo sin bloquear lanzamientos

Esto significa que su equipo corrige las vulnerabilidades de forma temprana, antes de que lleguen a producción, sin ralentizar el desarrollo.

Amigable con los desarrolladores por diseño

- Instalación CLI de una línea

- Pleno SCM Integración (GitHub, GitLab, Azure DevOps, Bitbucket, Jenkins)

- Salida en JSON, SARIF, CSV, Markdown

- Compatibilidad con reglas personalizadas en YAML

- Anotaciones de PR en línea y guardrails

Con Xygeni, SAST se convierte en una parte integral de su ciclo de vida de desarrollo seguro, desde la detección hasta la remediación, sin fricción.

Gestión inteligente SCA:Protección de las dependencias de código abierto

Las aplicaciones modernas dependen del código abierto más que nunca, pero eso conlleva riesgos. Estudios recientes demuestran que El 74% de las bases de código contienen componentes de código abierto de alto riesgo, Y que El 91% de esos componentes tienen al menos 10 versiones de retraso. Sin una visibilidad y un control adecuados, es posible que esté enviando vulnerabilidades directamente a producción.

Análisis de composición de software de Xygeni (SCA) Va mucho más allá de listar CVE. Proporciona una capa de protección inteligente en tiempo real en todo su ecosistema de terceros.

Detección avanzada más allá de los CVEs

Xygeni escanea todas las dependencias, directas y transitivas, y marca:

- Vulnerabilidades conocidas usando NVD, OSV, GitHub Advisory y otros

- Paquetes obsoletos con parches faltantes

- Comportamiento anómalo o malicioso en scripts de instalación de paquetes

- Typosquatting, confusión de dependencia y paquetes internos sin ámbito

- Patrones sospechosos vinculados a spyware, ransomware y puertas traseras

Accesibilidad y explotabilidad: centrarse en lo que importa

En lugar de inundarte con alertas, Xygeni utiliza Análisis de accesibilidad para mostrar cuáles vulnerabilidades son realmente usado En su aplicación:

- Realiza un seguimiento de las rutas de ejecución y los gráficos de llamadas.

- Prioriza las vulnerabilidades en función de EPS (Sistema de puntuación de predicción de exploits)

- Reduce los falsos positivos hasta en un 70%

- Distingue entre rutas de código accesibles y no utilizadas

Esto permite que su equipo se concentre únicamente en riesgos explotables, ahorrando tiempo y reduciendo el ruido.

Autorremediación en CI/CD

La corrección de dependencias vulnerables no tiene por qué ser manual. Xygeni automatiza este proceso con:

- Sugerencias de soluciones instantáneas directamente en su flujo de trabajo

- Reparación automática masiva:Aplicar múltiples actualizaciones de dependencia en una sola acción

- Registros auto- pull requests con versiones de parche seguras

- Pleno CI/CD Integración para una protección continua

Ya no es necesario buscar en los registros ni hacer malabarismos con las versiones de parches; solo una solución rápida y específica donde importa.

Detección temprana de malware para OSS

Xygeni escanea continuamente registros públicos (como NPM, PyPI, Maven) para detectar:

- Paquetes infectados con malware

- Amenazas de día cero

- Scripts de instalación sospechosos

- Comportamiento vinculado a spyware o puertas traseras

Si algo está marcado, Xygeni cuarentenas La amenaza, alerta a tu equipo e incluso ayuda a notificar al registro para evitar una mayor propagación. Estás protegido antes de que los paquetes maliciosos lleguen a tu... pipelines.

Transparencia total y cumplimiento de SBOM

¿Necesitas comprobar el contenido de tu código? Xygeni lo genera automáticamente. SBOMs en formatos como SPDX y CiclónDX, y se integra Informes de divulgación de vulnerabilidades (VDR) para una trazabilidad completa.

- Cumple con los requisitos de EO 14028, NIST SP 800-204D, DORA y FDA.

- Realiza un seguimiento de los riesgos de la licencia en todos los componentes

- Funciona a través de CLI o WebUI, totalmente integrado en su CI pipelines

Esto garantiza que usted cumpla con las expectativas regulatorias y al mismo tiempo mantenga su cadena de suministro segura y auditable.

SAST vs SCA:Funciones de seguridad avanzadas que distinguen a Xygeni

Al comparar SCA vs. sastNo se trata solo de lo que detectan, sino de la inteligencia con la que lo hacen. Xygeni transforma las herramientas tradicionales de AppSec en un sistema unificado e inteligente que elimina el ruido y acelera la remediación.

Así es cómo xygenis SAST y SCA trabajar juntos Para ofrecer un impacto real en la seguridad:

Explotación y accesibilidad: priorizar lo real

La mayoría de las herramientas de seguridad inundan a los equipos con alertas irrelevantes. Xygeni soluciona esto con... análisis de explotabilidad y rastreo de accesibilidad:

- SAST Los hallazgos se filtran mediante el análisis del flujo de datos para señalar solo las fallas explotables

- SCA Las vulnerabilidades se clasifican en función de si el código vulnerable se utiliza realmente.

- Combinado con la puntuación EPSS, su equipo ve lo que importa primero y nada más.

Esto reduce drásticamente la fatiga por alerta y elimina el ruido.

AutoFix: Solución que se escribe sola

Xygeni acelera la seguridad al eliminar las correcciones manuales:

- AutoFix con tecnología de IA genera pull requests por tanto SAST y SCA cuestiones

- Los parches están alineados con las mejores prácticas y tienen un alcance específico para el problema real.

- Reparación automática masiva Aplica múltiples correcciones en un solo flujo

- Todos los cambios son CI/CD-listo y aprobado por el desarrollador

La reparación de vulnerabilidades se convierte en una parte fundamental del proceso de desarrollo y no en un obstáculo.

Detección temprana de malware en dependencias

Con paquetes maliciosos de código abierto aumentando más del 300% año tras año, La detección de malware ahora es una necesidad in SCA tools.

Xygeni escanea registros públicos en tiempo real (NPM, PyPI, Maven) para detectar:

- Typosquatting, confusión de dependencias y scripts sospechosos

- Puertas traseras, spyware y ransomware en paquetes

- Amenazas de día cero antes de que afecten a su empresa pipeline

Si se encuentra una amenaza, se bloquea, se pone en cuarentena y se rastrea rápidamente.

Cumplimiento, SBOM, y VDR: integrados

Xygeni automatiza tareas de gobernanza clave con cada compilación:

- genera SBOMs en formatos SPDX y CycloneDX

- Cumple con las normas NIST SP 800-204D, DORA, EO 14028 y las pautas de la FDA.

- Incluye Informes de divulgación de vulnerabilidades (VDR) para rastrear los riesgos a lo largo del tiempo

- Se integra en su CLI o UI web, sin necesidad de herramientas adicionales

El cumplimiento ya no es una cuestión de último momento. Es continuo, transparente y está listo para auditoría.

Una plataforma, un flujo

A diferencia de las herramientas fragmentadas, Xygeni ofrece:

- Resultados unificados para SAST y SCA en uno dashboard

- CI/CD guardrails y políticas que imponen una seguridad de desplazamiento a la izquierda

- Alertas en tiempo real con orientación contextual para la solución

- Trazabilidad completa desde vulnerables commit Para solucionar el problema

Ya sea que esté protegiendo su código propietario o su cadena de suministro de OSS, Xygeni lo cubre todo, con menos fricción, menos alertas y resultados más rápidos.

La seguridad no son solo herramientas. Es gobernanza.

La seguridad de las aplicaciones no se trata solo de detectar vulnerabilidades. De hecho, también implica saber quién asume el riesgo, quién lo soluciona y cómo esas acciones se alinean con las políticas de seguridad internas.

A medida que su organización crece, La visibilidad por sí sola no es suficienteNecesita trazabilidad. Esto significa:

- ¿Quién añadió la dependencia vulnerable?

- ¿Quién es responsable de la solución?

- ¿La remediación está alineada con sus políticas de seguridad?

Aquí es donde las herramientas y la gobernanza adecuadas se unen. Cuando se integra SAST y SCA en sus flujos de trabajo de la manera correcta, no solo encuentran problemas. En cambio, ayudan a hacer cumplir las reglas de seguridad., asignar responsabilidades y acelerar las soluciones con flujos claros y automatizados.

Además, a gran escala, la gobernanza se convierte en el nexo entre la detección y la remediación. Sin ella, solo se recopilan alertas. Con ella, se toman medidas reales.

Por esta razón, el Xygeni ofrece soluciones basadas en políticas guardrails, asignaciones de equipo personalizadas y trazabilidad completa a lo largo de su ciclo de vida de desarrollo de software seguroPuede ver quién introdujo un riesgo, quién es responsable de la solución y si el cambio cumple con su modelo de gobernanza.

En resumen, la seguridad no se limita a la detección. Solo es eficaz cuando el sistema facilita que la persona adecuada actúe con rapidez.

¿Está listo para proteger su flujo de trabajo de desarrollo con las herramientas adecuadas?

Explora nuestras listas seleccionadas por expertos para encontrar las mejores soluciones para tu equipo:

- Los 10 mejores análisis de composición de software (SCA) Herramientas para equipos DevSecOps

Descubra las mejores herramientas para gestionar componentes de código abierto y proteger su cadena de suministro de software. - Superior SAST Herramientas para equipos de DevSecOps

Compare las principales herramientas de análisis de código estático para detectar vulnerabilidades en las primeras etapas del desarrollo.

Preguntas frecuentes sobre SCA vs SAST

¿Cuál es la principal diferencia entre SCA vs SAST?

SAST Examina el código propietario en busca de fallos de seguridad, mientras SCA Se centra en componentes de terceros y de código abierto para identificar vulnerabilidades y riesgos de licencia.

Can SAST y SCA ¿Se pueden usar juntos?

Sí, usando SAST y SCA Juntos proporcionan seguridad completa al cubrir tanto el código propietario como el de terceros, minimizando el riesgo general.

¿Qué tipos de vulnerabilidades existen? SAST ¿detectar?

SAST Encuentra problemas de código, como inyección de SQL, desbordamientos de búfer y secuencias de comandos entre sitios (XSS), antes de implementar la aplicación.

¿Por qué es SCA ¿Es importante para la seguridad del código abierto?

SCA ayuda a los equipos a gestionar los riesgos en dependencias de terceros, como bibliotecas antiguas, problemas de seguridad conocidos y problemas de licencias.

Cual es mejor: SAST or SCA?

Ninguno es eficaz por sí solo. SAST y SCA Trabajar juntos para brindar seguridad integral tanto para código personalizado como externo.

¿Qué es Xygeni y cómo se integra? SAST y SCA?

Xygeni unifica SAST y SCA en una sola plataforma, lo que hace que la gestión de vulnerabilidades sea más rápida, inteligente y eficiente a lo largo de todo el ciclo de vida del desarrollo.