Las 10 mejores herramientas de análisis de composición de software (SCA Herramientas) para 2026

El software moderno depende en gran medida de las bibliotecas de código abierto. Estudios recientes demuestran que más del 77 % del código en las aplicaciones en producción proviene de componentes de código abierto. Esto acelera el desarrollo, pero también genera riesgos reales de seguridad y cumplimiento normativo: una sola biblioteca obsoleta, un paquete malicioso o una dependencia transitiva pasada por alto pueden comprometer toda una aplicación. Esta guía analiza las 10 mejores herramientas de análisis de composición de software para 2026, describiendo qué hace cada una, sus puntos fuertes, sus limitaciones y cómo elegir la más adecuada para su equipo.

¿Qué son las herramientas de análisis de composición de software?

Análisis de composición de software (SCALas herramientas de seguridad son soluciones que identifican, supervisan y gestionan las bibliotecas de código abierto utilizadas en proyectos de software. Detectan vulnerabilidades de seguridad, controlan el cumplimiento de las licencias y ayudan a prevenir riesgos en la cadena de suministro a lo largo del ciclo de desarrollo.

A diferencia de los escáneres antiguos que solo listan las CVE conocidas en un manifiesto de dependencia, los modernos SCA Estas herramientas analizan cómo se utilizan realmente las bibliotecas de código abierto dentro de tu código. Pueden determinar si una función vulnerable es accesible en tiempo de ejecución, si una solución podría afectar la compilación o si un paquete de código abierto contiene malware oculto. El resultado es una visión más precisa del riesgo real, en lugar de una lista imprecisa de posibles vulnerabilidades teóricas.

Las 10 mejores herramientas de análisis de composición de software

Antes de entrar en detalles sobre cada plataforma, la siguiente tabla resume cómo funciona la principal. herramientas de análisis de composición de software (SCA herramientas) Comparar en términos de capacidades clave como la puntuación de explotabilidad, la gestión de licencias, la detección de malware y la idoneidad general para los flujos de trabajo de DevSecOps.

Tabla comparativa: SCA Accesorios

| Area de enfoque | Puntuación de explotabilidad | Gestión de licencias | Detección de malware | Ideal Para | |

|---|---|---|---|---|---|

| xygeni | Protección completa de la cadena de suministro de software | ✅ EPSS y accesibilidad | ✅ Avanzado | ✅ Sí, basado en el comportamiento en tiempo real | Equipos que necesitan personal completo SCA, defensa contra malware, y CI/CD de contacto |

| snyk | Escaneo de vulnerabilidades centrado en el desarrollador | ⚠️ Limitado | ✅Básico | ❌ Ninguno | Desarrolladores que buscan una rápida integración con IDE y CI/CD |

| Pato negro | Análisis profundo del cumplimiento de licencias y del código abierto | ⚠️ Limitado | ✅ Avanzado | ❌ Ninguno | Ancha enterprises que requieren una gestión detallada de licencias y políticas |

| Veracódigo | Enterprise Integración de cumplimiento y seguridad de aplicaciones | ❌ Ninguno | ✅ Avanzado | ❌ Ninguno | Organizaciones reguladas centradas en la gobernanza y la auditabilidad |

| Ciclo de vida de Sonatype | Automatización de políticas y seguridad de la cadena de suministro | ✅ Alcance parcial | ✅ Avanzado | ❌ Ninguno | Equipos que necesitan gobernanza automatizada en SDLC |

| Rayos X de JFrog | Análisis binario y de contenedores | ⚠️ Básico | ✅ Avanzado | ⚠️ Disponible en premium planes | Equipos que utilizan el ecosistema JFrog para la seguridad de artefactos y contenedores |

| Checkmarx Uno | Plataforma unificada de seguridad de aplicaciones con SCA | ✅ Análisis de rutas explotables | ✅ Avanzado | ⚠️ Parcial | EnterpriseYa utiliza Checkmarx para el análisis estático. |

| Cadena de suministro de Semgrep | Ligero, enfocado en desarrolladores SCA | ✅ Basado en la accesibilidad | ✅Básico | ❌ Ninguno | Equipos pequeños que buscan una adopción rápida y sencilla |

| Mend.io | Detección de riesgos y cumplimiento de código abierto | ⚠️ Basado en EPSS | ✅Básico | ❌ Ninguno | Organizaciones que buscan alertas automatizadas sobre vulnerabilidades y licencias |

| Seguridad del buey | DevSecOps nativo pipeline Protección | ⚠️ Limitado | ✅Básico | ❌ Ninguno | Equipos centrados en asegurar CI/CD flujos de trabajo de principio a fin |

El más avanzado SCA Herramienta para DevSecOps

Resumen:

xygeni SCA Las herramientas de seguridad hacen open source security Más fácil para los desarrolladores. En lugar de simplemente enumerar todas las vulnerabilidades conocidas, te ayudan a centrarte en lo que realmente importa comprobando si el código de riesgo es realmente accesible, explotable o una amenaza real.

Además, Xygeni escanea en tiempo real y se adapta perfectamente a su CI/CDe incluso detecta peligros ocultos, como malware, en las dependencias. También se encarga de los riesgos de licencia y el cumplimiento normativo, para que no tengas que buscarlos manualmente.

En pocas palabras, Xygeni-SCA es uno de los mejores SCA Herramientas disponibles. Le ayuda a proteger su cadena de suministro, solucionar problemas rápidamente y concentrarse en el código de envío, sin ralentizarlo.

Características Clave:

- Perspectivas sobre el riesgo de remediación

Antes de aplicar un parche, Xygeni te muestra las ventajas y desventajas: qué se ha corregido, qué podría fallar y qué nuevos riesgos podrían presentarse. Así, eliges la actualización más inteligente, no solo la siguiente versión. - Detección avanzada de vulnerabilidades

Integrado con NVD, OSV y GitHub Advisories para una visibilidad completa de los riesgos de código abierto. Como resultado, los equipos obtienen información de amenazas precisa y oportuna. - Embudos de priorización

Puntuación de riesgo personalizable según la gravedad, la explotabilidad (EPSS), el impacto en el negocio y la accesibilidad. Así, usted se centra en lo que realmente importa. - Análisis de alcanzabilidad y explotabilidad

Detecta qué vulnerabilidades son realmente accesibles durante el tiempo de ejecución y la probabilidad de que sean explotadas. Por lo tanto, los equipos evitan perder tiempo en falsas alarmas. - CI/CD & Pull Request Integración:

Escanea automáticamente durante las compilaciones y pull requests para detectar problemas a tiempo, es decir, que se realicen controles de seguridad sin ralentizar la entrega. - Remediación automatizada

Sugiere o aplica correcciones directamente dentro del desarrollador pipelines, para que los equipos puedan resolver problemas más rápidamente con un mínimo esfuerzo manual. - Detección de malware en tiempo real

Bloquea el malware oculto en paquetes de código abierto mediante análisis de comportamiento y señales de alerta temprana. Mientras tanto, esto proporciona protección continua. - Gestión del cumplimiento de licencias

Le ayuda a supervisar y cumplir con las licencias de código abierto mediante las mejores prácticas de OWASP. De esta manera, reduce el riesgo legal y garantiza el cumplimiento de las políticas. - SBOM y generación VDR

Genera listas de materiales de software e informes de divulgación de vulnerabilidades a pedido para garantizar la transparencia y cumplir con los requisitos de cumplimiento.

¿Por qué elegir Xygeni?

- Detección temprana exclusiva de malware → Xygeni es el único SCA herramienta con escaneo de malware en tiempo real y basado en el comportamiento en dependencias de código abierto y flujos de trabajo de DevOps.

- Más que solo detección de vulnerabilidades → Incluye protección contra malware, gobernanza de licencias y remediación automatizada en una plataforma unificada.

- Priorización más inteligente → Combina EPSS, accesibilidad y contexto comercial para garantizar que su equipo se concentre en los riesgos más críticos.

- Construido para desarrolladores → Sin costuras CI/CD Integración, escaneo en tiempo real y soluciones prácticas, todo sin interrumpir la entrega.

- Defensa proactiva de la cadena de suministro → Detecta errores tipográficos, confusión de dependencias y amenazas de día cero antes de que lleguen a producción.

Precios*:

- Comienza en $33/mes para la plataforma completa todo en uno, sin tarifas ocultas ni cargos adicionales para funciones críticas.

- A diferencia de otros proveedores, incluye todo: SCA, SAST, Seguridad en CI/CDDetección de secretos IaC Security, y escaneo de contenedores, Todo en un plan unificado.

- Por otra parte, hay Sin límites en los repositorios o contribuyentes, sin precios por asiento, sin límites de uso y sin sorpresas.

2. Snyk SCA

Resumen:

Snyk es uno de los más conocidos Herramientas de seguridad Sca, ampliamente favorecido por su enfoque centrado en el desarrollador y fuertes integraciones de ecosistemasDesde el principio, permite a los equipos detectar y remediar vulnerabilidades directamente en sus entornos de desarrollo. Lo que lo hace especialmente atractivo para flujos de trabajo ágiles de DevSecOps.

Sin embargo, aunque está ampliamente adoptado, Snyk se centra principalmente en SCA Además, carece de funciones avanzadas como análisis de accesibilidad, puntuación de explotabilidad y detección de malware en tiempo real. Por lo tanto, su cobertura puede resultar insuficiente para los equipos que buscan una seguridad de código abierto más completa.

Características Clave:

- Integración centrada en el desarrollador → Funciona específicamente en IDE, Git y CI/CD pipelines para detectar vulnerabilidades desde la codificación y pull requests.

- Priorización basada en riesgos → Combina EPSS, CVSS, madurez de explotación y accesibilidad para crear una puntuación de riesgo dinámica.

- Soluciones automáticas → Proporciona notablemente un solo clic pull requests con parches recomendados y rutas de actualización para acelerar la remediación.

- Monitoreo continuo → En consecuencia, rastrea las vulnerabilidades recientemente reveladas en todos los entornos y mantiene a los equipos informados en tiempo real.

- Gestión de licencias y cumplimiento → Además, respalda las políticas de gobernanza y la aplicación de licencias a través de informes y automatización personalizables.

Desventajas:

- Sin detección de malware → No protege contra malware desconocido ni ataques a la cadena de suministro como typosquatting.

- Cobertura limitada de la cadena de suministro → Se centra únicamente en CVE conocidos, sin detección de anomalías ni funciones de integridad de compilación.

- Los precios crecen rápidamente → Dado que todos los productos se venden individualmente, los costos aumentan por colaborador y característica, lo que dificulta la gestión del presupuesto en equipos más grandes.

💲 Precios*:

- Comienza con 200 pruebas/mes en el plan Team - sin embargo, SCA No está incluido y debe adquirirse como complemento. Tampoco puede funcionar de forma independiente sin un plan básico.

- Características vendidas por separado — Los precios de Snyk son modulares y requieren compras individuales para SCASeguridad de contenedores, IaC, Secretos y otros.

- El costo total se escala por característica — El precio depende de la cantidad de funciones seleccionadas y todas se facturan juntas en el mismo plan.

- Sin precios públicos para la cobertura completa Necesitará un presupuesto personalizado. Por lo tanto, los costos aumentan rápidamente a medida que crece el uso y el tamaño del equipo.

3. BlackDuck por Sinopsis SCA

Resumen:

Pato negro de Synopsys es uno de los más consolidados herramientas de análisis de composición de software, específicamente enfocado en la identificación y gestión de riesgos en código abierto y de terceros. Para lograrlo, proporciona una visibilidad profunda en toda la cadena de suministro de software mediante una combinación de tecnologías de escaneo y ofrece un sólido soporte para el cumplimiento de licencias y... SDLC integración.

Sin embargo, su gestión puede resultar compleja para algunos equipos y, lo que es más importante, carece de facilidad de uso para desarrolladores y de protección contra malware en tiempo real. Por consiguiente, los equipos pueden encontrar dificultades al integrarlo sin problemas en los dinámicos flujos de trabajo de DevSecOps.

Características Clave:

- Análisis integral de componentes → Analiza en busca de vulnerabilidades, cumplimiento de licencias y riesgos de calidad en el código fuente, binarios, artefactos y contenedores.

- Técnicas de escaneo múltiple → Admite análisis de dependencia, binario, de impresión de código y de fragmentos para detectar incluso componentes no declarados.

- Priorización de riesgos → Aprovecha específicamente los avisos de seguridad de Black Duck para evaluar la gravedad, el impacto y el contexto, lo que permite una solución más informada.

- Gestión y automatización de políticas → En consecuencia, permite la aplicación de políticas de uso de código abierto en las etapas de desarrollo, compilación e implementación.

- SBOM Generación y Monitoreo → Crear, importar y supervisar SBOMs con soporte SPDX/CycloneDX para transparencia y cumplimiento.

Desventajas:

- Sin detección de malware en tiempo real → No se puede detectar ni bloquear de forma proactiva malware en dependencias de código abierto.

- Gastos operativos elevados → Debido a su profundidad, su implementación, escalabilidad y mantenimiento en distintos entornos pueden requerir muchos recursos.

- Experiencia limitada de desarrollador → También carece de una integración IDE perfecta y una UX centrada en el desarrollador, lo que puede ralentizar la adopción y aumentar la fricción para los equipos de ingeniería.

💲 Precios*:

- Comienza en $525/año por miembro del equipo (Edición de seguridad): se factura anualmente y tiene una mínimo de 20 usuarios.

- Sin flexibilidad —Todos los usuarios deben tener las mismas licencias en toda la organización.

- Supply Chain Edition requiere precios personalizados — necesario para funciones avanzadas como escaneo binario, análisis de fragmentos y SBOM automatización.

4. Veracódigo SAST

Resumen:

Análisis de composición de software de Veracode (SCA) Forma parte de su plataforma más amplia de seguridad de aplicaciones. Específicamente, se centra en identificar vulnerabilidades y riesgos de licencia en componentes de código abierto, con especial énfasis en enterprise Cumplimiento y aplicación de políticas.

Sin embargo, si bien está bien integrado en el ecosistema de Veracode, carece de un contexto de explotabilidad más profundo y de las funciones de automatización fáciles de usar para desarrolladores que se encuentran en las herramientas de análisis de composición de software más modernas. Como resultado, a los equipos les puede resultar más difícil priorizar las amenazas reales o agilizar la remediación en entornos de desarrollo dinámicos.

Características Clave:

- Plataforma AppSec integrada → SCA funciona como parte de la suite integral de Veracode, agilizando así los esfuerzos de seguridad en pruebas estáticas, dinámicas y de código abierto.

- Escaneo automatizado → Detecta automáticamente vulnerabilidades en componentes de código abierto, especialmente durante el análisis de código programado o activado.

- Informes detallado → En consecuencia, proporciona informes completos sobre vulnerabilidades y cumplimiento de licencias para respaldar enterpriseGestión de riesgos a nivel mundial.

- Politica de ACCION → Permite a las organizaciones definir y aplicar políticas de seguridad y cumplimiento de manera consistente en todos los pipelines.

Desventajas:

- Sin EPSS ni análisis de accesibilidad → Como resultado, carece de priorización de vulnerabilidades en función de la explotabilidad o la relevancia en el tiempo de ejecución.

- Sin detección de malware → No se pueden identificar ni bloquear de forma proactiva componentes maliciosos de código abierto en tiempo real.

- Menos amigable para los desarrolladores → Además, su diseño centrado en la plataforma puede limitar la integración perfecta con diversas herramientas de desarrollo y flujos de trabajo.

💲 Precios*:

- El valor medio del contrato es de $18,633/año - Residencia en datos de compra de clientes reales.

- No hay un plan todo en uno, sin embargo, SCA Debe adquirirse junto con otras soluciones Veracode para una cobertura completa.

- Se requieren cotizaciones personalizadasComo resultado, no hay precios transparentes ni de autoservicio disponibles.

5. Ciclo de vida del Sonatype Nexus

Resumen:

Ciclo de vida de Sonatype es un potente SCA Herramienta diseñada para ayudar a los equipos a gestionar la seguridad y la gobernanza del código abierto durante todo el ciclo de vida del desarrollo de software. Ofrece funciones útiles como la aplicación automatizada de políticas, la detección de riesgos en tiempo real y herramientas que ayudan a los desarrolladores a solucionar problemas rápidamente.

Sin embargo, muchas de sus funciones clave requieren componentes adicionales de la plataforma. Además, el precio se divide entre diferentes módulos, lo que dificulta calcular el costo total por adelantado. Como resultado, los equipos que buscan una solución más sencilla y predecible pueden tener dificultades para gestionar tanto la configuración como el presupuesto.

Características Clave:

- Gobernanza automatizada → Aplica políticas de seguridad y licencias personalizadas durante todo el desarrollo, CI/CD, y despliegue pipelines. De esta manera, las organizaciones pueden mantener la coherencia standards en todos los equipos.

- Detección de vulnerabilidades en tiempo real → Supervisa continuamente las vulnerabilidades conocidas y los riesgos de licencia en los componentes de código abierto. Como resultadoLos equipos adquieren conciencia más rápida de las amenazas emergentes.

- Gestión de dependencias impulsada por IA → Aplica automáticamente exenciones y actualizaciones según evaluaciones de riesgos dinámicas. Por otra parteEsto reduce el esfuerzo manual y mejora la consistencia.

- Motor de priorización → Utiliza accesibilidad y señales en tiempo real para detectar las amenazas más impactantes y remediarlas. En consecuencia, los desarrolladores pueden centrarse en lo que realmente importa en lugar de clasificar el ruido.

- Developer Dashboard → Centraliza la información para los desarrolladores dentro de sus herramientas existentes para mejorar la adopción y reducir el tiempo de respuesta. NotablementeEsto mejora la colaboración entre seguridad e ingeniería.

- SBOM Gestionamiento → Ofrece exportación en formatos SPDX y CycloneDX. Sin embargoLa automatización completa y el soporte de cumplimiento pueden requerir componentes adicionales.

Desventajas:

- Sin detección de malware en tiempo real → Como resultado, carece de defensa proactiva contra paquetes maliciosos de código abierto que pueden comprometer su seguridad. pipeline.

- Requisitos de la plataforma modular → En otras palabras, las funciones principales solo funcionan si agrega herramientas adicionales como IQ Server, SBOM Administrador, o Firewall.

- Modelo de precios fragmentado → En consecuencia, los equipos deben comprar múltiples licencias y complementos, lo que aumenta tanto el costo como la complejidad de configuración a medida que la empresa crece.

💲 Precios*:

- Desde $57.50/mes por usuario; sin embargo, también requiere una licencia de IQ Server separada, disponible únicamente mediante cotización personalizada.

- Adicionalmente, no hay precios unificados, características como SBOMEl firewall y la seguridad del contenedor deben comprarse individualmente.

- Como resultadoEl modelo de licencias fragmentado hace que el costo total crezca en función de las herramientas, la cantidad de usuarios y la configuración de la implementación.

6. Jfrog Xray SCA

Resumen:

Rayos X de JFrog Es una herramienta de análisis de composición de software diseñada para proteger binarios, contenedores y paquetes de código abierto. Se integra perfectamente con la plataforma JFrog, ofreciendo detección temprana y monitoreo continuo durante todo el proceso. SDLCComo resultado, los desarrolladores pueden detectar riesgos de forma temprana sin cambiar su forma de trabajar.

Sin embargo, algunas de sus funciones más avanzadas, como la detección de malware y la evaluación exhaustiva de riesgos, dependen de sistemas propietarios. Además, el acceso a estas funciones suele requerir la compra de módulos adicionales. Por lo tanto, los equipos pueden afrontar costes adicionales y mayor complejidad durante la configuración.

Características Clave:

- Escaneo recursivo → Analiza en profundidad binarios, contenedores y paquetes de código abierto. Como resultado, obtendrá visibilidad completa de las vulnerabilidades y los riesgos de licencia.

- Detección de malware y amenazas → Utiliza información interna sobre amenazas para detectar componentes maliciosos. Cabe destacar que esto incluye riesgos no incluidos en las fuentes públicas de CVE.

- SBOM y soporte VEX → Genera SPDX y CycloneDX SBOMcon anotaciones VEX. En otras palabras, ayuda a los equipos a cumplir con las normativas y estar preparados para las auditorías.

- Políticas de Riesgo Operacional → Bloquea los paquetes no confiables según su antigüedad, la actividad de los colaboradores y las tendencias de uso. Por lo tanto, los componentes de riesgo se excluyen anticipadamente.

- IDE y CI/CD Integración: → Ofrece comentarios en tiempo real directamente en las herramientas de desarrollo y pipelines. De esta manera, se refuerza la seguridad sin ralentizar la entrega.

- Investigación de seguridad impulsada → Enriquece los CVE con información contextual de la investigación interna. Para ello, los equipos obtienen mayor claridad sobre el riesgo real.

Desventajas:

- Sin puntuación de explotabilidad (por ejemplo, EPSS) → Por lo tantoLa priorización carece de contexto de tiempo de ejecución y accesibilidad.

- Estrechamente acoplado al ecosistema JFrog → Debido a estoEs ideal sólo para usuarios que ya están en JFrog; el uso independiente es limitado.

- Las funciones avanzadas requieren una licencia adicional → Por ejemplo, , capacidades como Seguridad avanzada o Integridad en tiempo de ejecución solo están disponibles en los planes de primer nivel.

💲 Precios*:

- A partir de $ 960 / mes. SCA Las funciones están bloqueadas detrás de la Enterprise X nivel.

- AdicionalmenteLas funciones principales como la curación de paquetes y la integridad del tiempo de ejecución se venden por separado.

- Considerándolo todoLos precios están fragmentados y crecen rápidamente con los complementos y la escala de implementación.

7. Checkmarx Uno SCA

Resumen:

Checkmarx Uno SCA proporciona análisis de composición de software como parte de una plataforma de seguridad de aplicaciones más amplia. Específicamente, ayuda a detectar vulnerabilidades de código abierto, riesgos de la licencia y paquetes maliciosos, ofreciendo funciones avanzadas como detección de rutas explotables y SBOM generación de AHSS.

Sin embargo, carece de protección antimalware incorporada en todo el sistema. SDLC y no ofrece priorización en tiempo real basada en la accesibilidad. Además, las capacidades que suelen estar unificadas en otras plataformas requieren módulos separados. Como resultado, su dependencia de enterprise Las licencias y los complementos modulares pueden aumentar significativamente tanto la complejidad como el costo para los equipos de seguridad.

Características Clave:

- Detección de rutas explotables → Destaca qué vulnerabilidades son realmente alcanzables durante el tiempo de ejecución. Como resultado, los equipos pueden priorizar lo que realmente importa.

- Detección de paquetes maliciosos → Identifica componentes de código abierto utilizados como armas. De esta maneraLas amenazas a la cadena de suministro se bloquean antes de que lleguen a producción.

- Escaneo de paquetes privados → Escanea paquetes propietarios e internos, incluso si no están listados en registros públicos. Por lo tantoLos riesgos ocultos no pasan desapercibidos.

- Análisis de riesgo de licencia → Señala problemas de licencia de código abierto con informes claros y prácticos. De esta maneraLos riesgos legales y de cumplimiento son más fáciles de gestionar.

- SBOM Generation → Exporta SPDX y CycloneDX SBOMs en un solo clic. En consecuencia, simplifica las auditorías y respalda los requisitos regulatorios.

- Escaneo de código generado por IA → Analiza el código asistido por IA en busca de riesgos de seguridad ocultos y violaciones de políticas. En consecuenciaUsted mantiene el control, incluso cuando utiliza código generativo.

Desventajas:

- Sin detección de malware en tiempo real → Carece de análisis de comportamiento continuo para detectar amenazas emergentes.

- ningún nativo CI/CD or pipeline integración para SCA → En cambio, se basa en una integración más amplia de la plataforma Checkmarx, lo que agrega sobrecarga de configuración.

- La configuración modular aumenta la complejidad → Completo SCA La cobertura puede requerir combinación con otras soluciones Checkmarx.

- Solo licencias personalizadas → Sin precios de autoservicio, la presupuestación y las adquisiciones se vuelven menos predecibles y requieren más tiempo.

💲 Precios*:

- desde enterprise-nivel de precios: despliegues reportados intervalo de $ 75,000 a $ 150,000 / año.

- No hay un plan todo en uno, en lugar, SCA es una de muchas soluciones modulares; la cobertura completa requiere agrupar varias herramientas.

8. Semgrep SCA

Resumen:

Cadena de suministro de Semgrep es un peso ligero SCA Solución diseñada para desarrolladores. Reduce la fatiga de alertas mediante la priorización basada en la accesibilidad y ofrece funciones esenciales como el cumplimiento de licencias. SBOM Generación y remediación viable.

Sin embargo, carece de protecciones críticas para CI/CD pipelines, sistemas de compilación y amenazas de malware. Como resultado, etapas clave de la cadena de suministro de software permanecen expuestas, lo que limita su idoneidad para programas integrales de AppSec.

Características Clave:

- Priorización basada en la accesibilidad → Marca únicamente las vulnerabilidades invocadas en tiempo de ejecución.

- Cumplimiento de la licencia → Como resultado, puede bloquear paquetes riesgosos directamente en el nivel de PR para evitar que se fusionen las violaciones.

- SBOM Generation → Admite CycloneDX con búsqueda de dependencia completa.

- UX centrada en el desarrollador → Se integra con IDE, GitHub, GitLab y los más populares CI/CD tools.

- Perspectivas de remediación → Por ese motivo, resalta las líneas de código afectadas y ofrece una guía paso a paso para agilizar las correcciones.

Desventajas:

- No CI/CD or Build Security → Por lo tanto, no puede asegurar pipelines, compilaciones o artefactos de producción.

- Sin detección de malware → En consecuencia, no puede identificar paquetes maliciosos en su cadena de suministro de software.

- Conjunto de características fragmentado → Requiere compras separadas para los módulos Código, Cadena de suministro y Secretos.

- Los costos aumentan rápidamente → En efecto, los precios basados en los colaboradores aumentan rápidamente con el tamaño del equipo.

💲 Precios*:

- desde $40/mes por colaborador por producto.

- No existe una plataforma todo en unoDebe comprar cada producto por separado para cubrir el total. SDLC.

- Bloqueo de licenciaTodos los colaboradores deben tener la misma licencia en todos los módulos.

9. Mend.io SCA

Resumen:

Mend.io SCA Forma parte de una plataforma completa de AppSec diseñada para detectar y solucionar vulnerabilidades de código abierto, problemas de licencia y amenazas a la cadena de suministro. En particular, ofrece análisis de accesibilidad y priorización inteligente para ayudarle a centrarse en los riesgos reales, no solo en los recuentos de CVE.

Sin embargo, la mayoría de las funciones principales solo están disponibles con un premium Licencia. Como resultado, los equipos que buscan flexibilidad podrían tener que pagar por la suite completa, lo que puede aumentar los costos generales y limitar la adopción.

Características Clave:

- Análisis de accesibilidad → Solo se identifican las vulnerabilidades realmente explotables en el código. Por lo tanto, los equipos no pierden tiempo en problemas de bajo riesgo.

- Priorización de riesgos basada en EPSS → Combina las puntuaciones de severidad del CVSS con los datos de exploits para clasificar las amenazas más importantes. De esta manera, los desarrolladores pueden solucionar lo urgente primero.

- Alertas de cumplimiento de licencias → Detecta licencias de código abierto problemáticas de forma temprana y facilita su cumplimiento en tiempo real. De esta forma, se reducen los riesgos legales y operativos.

- SBOM Generation → Produce legible por máquina SBOMs en formatos SPDX y CycloneDX. Para ello, le ayuda a cumplir con las normativas y a estar preparado para las auditorías.

Desventajas:

- Sin detección de malware → Carece de análisis proactivo para detectar paquetes maliciosos de código abierto, lo que deja brechas en la protección de la cadena de suministro.

- Contexto de explotabilidad limitada → Si bien incluye EPSS, Mend SCA no proporciona accesibilidad a nivel de tiempo de ejecución ni trazabilidad de funciones en profundidad.

- Automatización de políticas personalizadas restringidas → Automatización menos granular para el bloqueo de vulnerabilidades o la aplicación de medidas previas a la fusión en comparación con plataformas más especializadas.

- Fuerte dependencia de la integración de la plataforma → SCA Las funciones están estrechamente relacionadas con el conjunto completo de Mend, lo que limita la flexibilidad para los equipos que usan otras herramientas en su SDLC.

💲 Precios*:

- Comienza en $1,000/año por desarrollador contribuyente — incluye SCA, SAST, escaneo de contenedores y más.

- Se aplican cargos adicionales para Mend AI Premium, DAST, seguridad API y servicios de soporte, por lo que la protección avanzada se suma significativamente al precio base.

- Sin flexibilidad basada en el usoComo resultado, los costos aumentan considerablemente según el tamaño del equipo y la adopción de funciones.

10. Seguridad OX SCA

Resumen:

Seguridad del buey SCA Está diseñado para proteger las dependencias de código abierto mediante flujos de trabajo nativos de DevSecOps. Cabe destacar que introduce ideas innovadoras como... Pipeline Lista de materiales (PBOM), que aporta visibilidad más allá de lo tradicional SBOMAdemás, automatiza las tareas de remediación, lo que ayuda a los equipos a gestionar las vulnerabilidades de forma más eficiente durante el desarrollo y la producción.

Sin embargo, aún carece de algunas funciones críticas. Por ejemplo, no ofrece un análisis profundo de explotabilidad, detección de malware en tiempo real ni un contexto de tiempo de ejecución completo. Como resultado, los equipos de seguridad pueden tener dificultades para priorizar las amenazas reales. Esto implica mayor fatiga de alertas, mayor triaje manual y una protección potencialmente más débil en toda la cadena de suministro de software.

Características Clave:

- Visibilidad de PBOM → Va más allá standard SBOMs ofreciendo pipelineInformación a nivel de servicio. Por lo tanto, los equipos obtienen una visión más clara de los riesgos de la cadena de suministro.

- Remediación de riesgos automatizada → Detecta y soluciona problemas en entornos de desarrollo y posproducción. Esto ayuda a reducir el tiempo de respuesta y la sobrecarga operativa.

- CI/CD & Integración de herramientas de desarrollo → Se conecta con tu existente pipeliney herramientas para desarrolladores. De esta forma, se minimizan las interrupciones y se mantiene la seguridad de los flujos de trabajo.

Desventajas:

- Sin detección de malware → No se pueden detectar paquetes maliciosos o puertas traseras en las dependencias de OSS.

- Análisis de accesibilidad superficial → Carece de seguimiento de explotabilidad en tiempo de ejecución y de información detallada a nivel de función.

- Madurez limitada del mercado → Como proveedor más nuevo, la profundidad de la integración y el soporte de la comunidad aún están evolucionando.

💲 Precios*:

- Se requiere cotización personalizada:Por lo tanto, no existe ningún plan de precios públicos ni de autoservicio disponible.

- Falta de precios transparentes y poco claro SCA-Oferta exclusiva. Por lo tanto, es difícil estimar el costo total.

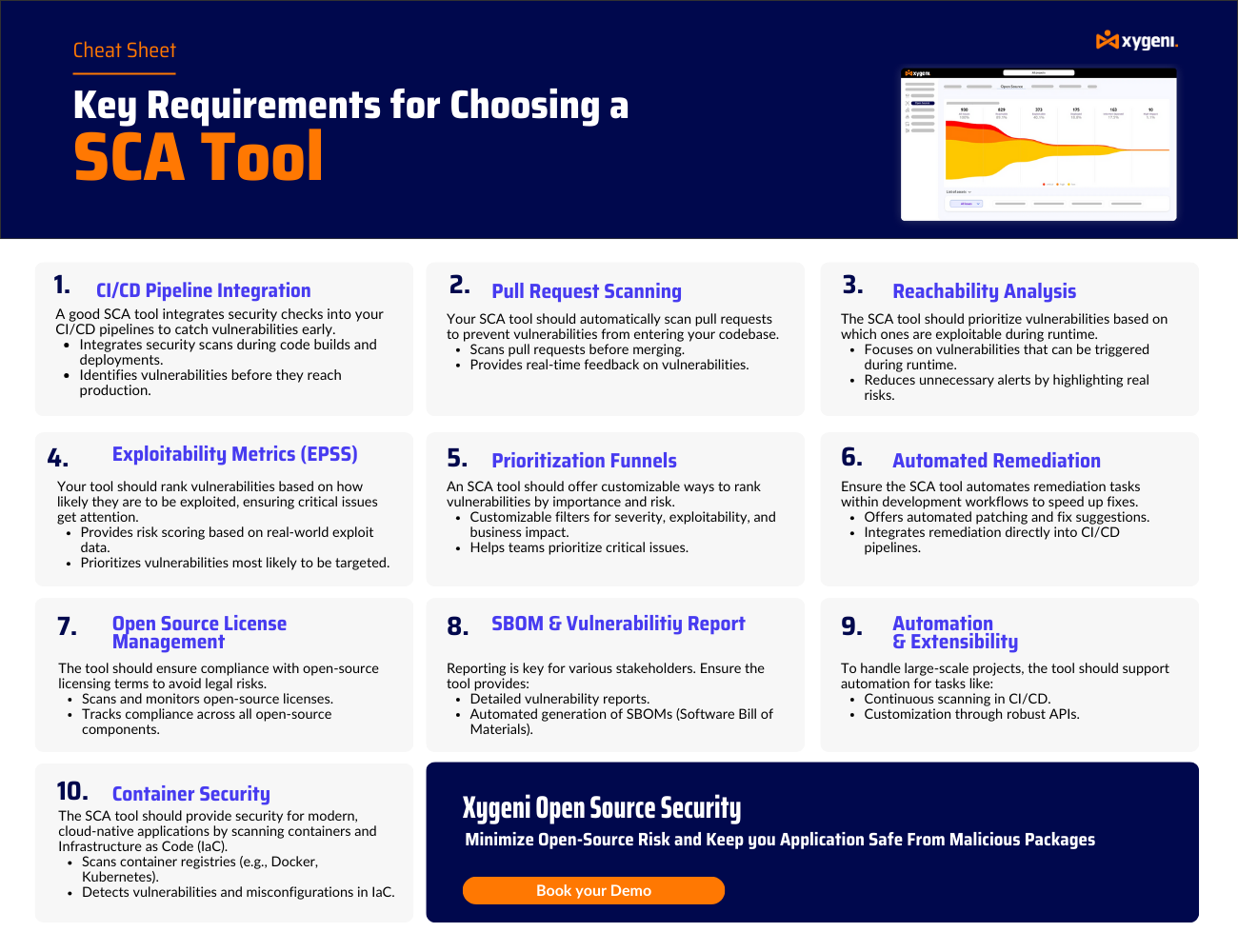

Características esenciales a considerar al elegir un SCA

Con las herramientas revisadas, estos son los criterios que más importan para una selección informada.cision:

Análisis de alcanzabilidad. Una herramienta que señala cada CVE en cada dependencia transitiva produce más ruido que información útil. Análisis de accesibilidad Determina si el código vulnerable se ejecuta realmente en tiempo de ejecución, eliminando la mayoría de los hallazgos irrelevantes y permitiendo que los equipos se centren en el riesgo real.

Métricas de explotabilidad más allá de CVSS. Las puntuaciones de gravedad del CVSS por sí solas son un indicador deficiente del riesgo real. Herramientas que incorporan Puntuaciones EPSS y la disponibilidad de exploits conocidos proporcionan una imagen mucho más precisa de qué vulnerabilidades tienen más probabilidades de ser atacadas.

Sensibilización sobre los riesgos de remediación. Corregir una vulnerabilidad actualizando una dependencia puede introducir nuevas vulnerabilidades o romper la compilación. Herramientas que muestran el intercambio completo de un parche antes de aplicarlo, como lo hace Xygeni a través de Análisis de riesgos de remediaciónevitar que la remediación genere nuevos problemas.

Detección de malware en tiempo real. Las bases de datos CVE solo cubren las vulnerabilidades conocidas en los paquetes publicados. Los ataques a la cadena de suministro utilizan cada vez más paquetes maliciosos sin CVE, aprovechándose del typosquatting, la confusión de dependencias o las cuentas de mantenedores comprometidas. Solo las herramientas con detección de malware en tiempo real basada en el comportamiento pueden hacer frente a este tipo de amenazas.

CI/CD integración con capacidad de aplicación de la ley. El escaneo solo es valioso si los hallazgos pueden impedir que el código inseguro llegue a producción. Aplicación de políticas como código en pull requests y pipeline puertas convierte SCA De una herramienta de asesoramiento a un verdadero control de seguridad.

Gestión del cumplimiento de licencias. Las obligaciones de las licencias de código abierto son un riesgo legal, no solo de seguridad. Lo mejor SCA Las herramientas rastrean las licencias a través de dependencias directas y transitivas, señalan violaciones de políticas y brindan soporte. SBOM generación para informes de cumplimiento.

SBOM generación. Las listas de materiales de software son cada vez más requeridas por clientes, reguladores y marcos como CISA y la Ley de Resiliencia Cibernética de la UE. Verifique que la herramienta genere SBOMen formatos CycloneDX y SPDX bajo demanda como parte del standard flujo de trabajo, no como un premium Añadir.

Cómo elegir la clínica de SCA

Si su principal necesidad es la adopción por parte de los desarrolladores con la mínima fricción: Snyk o Semgrep Supply Chain ofrecen los puntos de entrada más sencillos, con una sólida integración con IDE y Git, y una experiencia de usuario intuitiva para desarrolladores.

Si la prioridad es el cumplimiento de la licencia y el análisis binario: Black Duck sigue siendo la opción más completa para organizaciones con requisitos complejos de gestión de licencias y grandes bases de código heredadas.

Si ya te encuentras en un ecosistema específico: JFrog Xray para usuarios de la plataforma JFrog, Checkmarx One para equipos que utilizan Checkmarx. SASTy Veracode SCA Para los clientes de la plataforma Veracode, todas ofrecen una integración natural dentro de sus respectivos ecosistemas.

Si necesita protección real contra malware junto con la detección de CVE: Solo Xygeni proporciona escaneo de malware en tiempo real y basado en el comportamiento como una función nativa. SCA Capacidad que abarca amenazas que ninguna base de datos CVE aborda.

Si necesita SCA como parte de un programa DevSecOps completo: Una plataforma unificada como Xygeni elimina la necesidad de mantener herramientas separadas para SCA, SAST, Secretos, IaC y pipeline securityLos hallazgos se correlacionan a través de ASPM, priorizados por explotabilidad y contexto empresarial, y abordados a través de AI AutoFix, todo ello sin precios por usuario. Compare las opciones utilizando el Las mejores herramientas de seguridad de aplicaciones Visión general para un contexto más amplio.

Conclusión

El análisis de la composición del software ya no es opcional para los equipos que distribuyen software de producción. La cadena de suministro de código abierto es una superficie de ataque activa, y el escaneo basado únicamente en CVE deja brechas reales que los ciberdelincuentes ya están explotando.

Las diez herramientas revisadas aquí cubren un amplio espectro de enfoques, desde escáneres ligeros de código abierto hasta escáneres completos. enterprise Plataformas de gobernanza. La elección correcta depende del tamaño de su equipo, las herramientas existentes, los requisitos de cumplimiento y hasta dónde debe ir su programa de seguridad más allá de la detección de vulnerabilidades (CVE).

Para equipos que necesitan SCA Con una protección real contra malware, priorización basada en la accesibilidad, remediación automatizada segura y correlación en toda la cadena de suministro de software, Xygeni ofrece el enfoque más completo en 2026 como parte de su plataforma unificada de seguridad de aplicaciones impulsada por IA.

Comience su prueba gratuita de 7 días de Xygeni, sin necesidad de tarjeta de crédito.

Sumario rápido

- xygeni: Completa SCA Protección con análisis de accesibilidad, puntuación de explotabilidad y detección de malware en tiempo real en toda la red. CI/CD pipelines.

- snykHerramienta fácil de usar para desarrolladores que permite escanear y corregir rápidamente las vulnerabilidades en entornos de desarrollo integrados (IDE). pipelines.

- Pato negro: Enterprise-Visibilidad de alto nivel en bibliotecas de código abierto y control estricto del cumplimiento de las licencias.

- VeracódigoPlataforma integrada de seguridad de aplicaciones centrada en la aplicación de políticas y la gobernanza para grandes organizaciones.

- Ciclo de vida de SonatypeGestión automatizada de políticas y visibilidad de la cadena de suministro con seguimiento exhaustivo de las dependencias.

- Rayos X de JFrogEscaneo avanzado de binarios y contenedores, ideal para equipos que ya utilizan el ecosistema JFrog.

- Checkmarx UnoSolución unificada de seguridad de aplicaciones con detección de rutas vulnerables y modularidad. enterprise cobertura.

- Cadena de suministro de Semgrep: Ligero y con fácil acceso SCA Para equipos pequeños que necesitan una rápida adopción.

- Mend.io: SCA Plataforma que combina la accesibilidad y la puntuación EPSS para ayudar a priorizar y solucionar los riesgos del código abierto.

- Seguridad del bueyHerramienta nativa de DevSecOps con pipeline-Visibilidad a nivel de nivel y corrección automatizada en todos los flujos de trabajo.

¿Por qué Xygeni-SCA ¿Es la opción más inteligente?

xygeni SCA Las herramientas de seguridad están diseñadas para la forma en que los equipos modernos desarrollan software hoy en día. No solo detectan paquetes obsoletos, sino que también ofrecen información sobre amenazas en tiempo real, una priorización más inteligente y automatización automática, garantizando que la seguridad se integre de forma natural con el desarrollo, en lugar de obstaculizarlo.

Así es como Xygeni eleva el nivel de las herramientas de análisis de composición de software:

Detección temprana de malware

Xygeni detecta paquetes maliciosos antes de que lleguen a tu código fuente. Esto incluye dependencias con errores tipográficos y amenazas en la cadena de suministro, como la confusión de dependencias. De esta forma, previenes problemas a tiempo y mantienes tu código seguro. pipeline limpiar.

Accesibilidad y puntuación EPSS

En lugar de saturar a su equipo con alertas irrelevantes, Xygeni se centra en lo que realmente es explotable en su código. Como resultado, usted reduce el ruido y se centra únicamente en las vulnerabilidades más importantes.

Remediación de automóviles en Pull Requests

Xygeni sugiere automáticamente la solución más segura o incluso abre una pull request Para usted. Por lo tanto, su equipo puede remediar el problema más rápido sin interrumpir su flujo de trabajo habitual.

Detección de riesgos de remediación y cambios disruptivos

Xygeni va más allá de los parches tradicionales al analizar cómo afecta cada actualización a tu código fuente. Su motor de corrección compara las versiones línea por línea para detectar cambios que rompen la compatibilidad, métodos eliminados y modificaciones de la API antes de fusionarte.

Cada solución sugerida se clasifica según Riesgo bajo, medio o alto, mostrándote la ruta más segura a seguir. De esta manera, puedes decidir con confianza qué parches aplicar, equilibrando seguridad, estabilidad y velocidad de desarrollo.

Infórmese antes de aplicar el parche

Antes commitCon cada actualización, Xygeni explica con detalle la función de cada parche. Podrás ver qué vulnerabilidades (CVE) corrige, si introduce nuevos riesgos y si podría afectar a la compilación. Esta transparencia te permite actuar con seguridad y evitar trabajo innecesario.

Comprender el impacto a nivel de código

Xygeni detecta los métodos eliminados o modificados, los archivos afectados y los posibles errores de compilación antes de la fusión. Como resultado, se evitan errores de compilación y se mantienen estables incluso las rutas críticas.

CI/CD-Nativo por diseño

Xygeni se integra a tus flujos de trabajo actuales sin problemas. Funciona con GitHub Actions, GitLab, Jenkins, Bitbucket y otros. Y lo mejor de todo, se integra fácilmente sin ralentizar nada.

SBOM y Licencia Guardrails

Xygeni genera SPDX o CycloneDX SBOMSe ejecuta automáticamente y aplica las reglas de cumplimiento de licencias en tiempo real. Gracias a esto, se mantiene preparado para auditorías y cumple con las normas durante todo el ciclo de desarrollo.

En resumen, Xygeni SCA Las herramientas de seguridad te ayudan a solucionar los problemas importantes, evitar los fallos y distribuir código seguro con total confianza. No solo buscas problemas, sino que los resuelves de forma inteligente.

Preguntas Frecuentes

¿Qué es una herramienta de análisis de composición de software?

Una herramienta de análisis de composición de software identifica las bibliotecas de código abierto y las dependencias de terceros utilizadas en un proyecto de software, las compara con bases de datos de vulnerabilidades y registros de licencias, y ayuda a los equipos a comprender y gestionar los riesgos que introducen. SCA Las herramientas también incluyen análisis de accesibilidad, puntuación de vulnerabilidad, detección de malware y remediación automatizada.

Cuál es la diferencia entre SCA y SAST?

SAST Las pruebas estáticas de seguridad de aplicaciones (Static Application Security Testing) analizan su propio código fuente en busca de vulnerabilidades de seguridad. SCA Analiza los componentes de código abierto de terceros de los que depende tu código. Ambos son necesarios: SAST encuentra problemas en el código que escribes, SCA encuentra problemas en el código que consumes. Un programa completo de seguridad de aplicaciones incluye ambos, junto con DAST, IaC escaneo y detección de Secretos.

¿Por qué es importante el análisis de accesibilidad? SCA?

La mayoría de las aplicaciones dependen de docenas o cientos de paquetes de código abierto, muchos de los cuales contienen vulnerabilidades CVE conocidas en funciones que nunca se llaman realmente. Sin un análisis de alcanzabilidad, SCA Las herramientas identifican todos estos riesgos, generando una lista extensa y confusa que abruma a los equipos de desarrollo. El análisis de accesibilidad filtra los resultados para mostrar solo aquellos casos en los que el código vulnerable se ejecuta realmente en tiempo de ejecución, lo que reduce drásticamente el ruido y ayuda a los equipos a centrarse en los riesgos reales.

Cuál es la diferencia entre SCA y una SBOM?

SCA es un proceso y un conjunto de herramientas para identificar y gestionar las dependencias de código abierto y sus riesgos. SBOM La lista de materiales del software (Software List of Materials) es un documento de salida estructurado que enumera todos los componentes de un programa informático. SCA Las herramientas suelen generar SBOMcomo parte de su flujo de trabajo, pero los dos términos se refieren a cosas diferentes: uno es el proceso de análisis, el otro es un artefacto específico producido por ese proceso.

Cual SCA ¿La herramienta detecta malware en paquetes de código abierto?

La mayoría de las SCA Las herramientas solo detectan vulnerabilidades conocidas en paquetes publicados a través de bases de datos CVE. No pueden detectar paquetes maliciosos que no tengan CVE, que es como funcionan la mayoría de los ataques a la cadena de suministro. Xygeni es la única herramienta de esta lista que incluye detección de malware en tiempo real basada en el comportamiento a través de registros de código abierto como una función nativa. SCA capacidad, bloqueando amenazas antes de que entren en el SDLC.

Descargo de responsabilidad: Los precios son indicativos y se basan en información pública. Para obtener presupuestos precisos y actualizados, contacte directamente con el proveedor.