La seguridad de sus componentes de código abierto es tan importante como la de su propio código fuente. Por eso, las conversaciones sobre el Análisis de Composición de Software (...)SCA) y Lista de materiales de software (SBOM) están ganando terreno en los equipos de DevOps y AppSec. Aunque a menudo se mencionan juntos, SCA vs. sbom La comparación no consiste en elegir uno sobre el otro. En cambio, cumplen propósitos diferentes pero complementarios en software supply chain security.

Esta publicación explica la diferencia entre sbom contra sca, muestra cómo funcionan juntos y te ayuda a decidir cómo implementar ambos de forma eficaz. También verás cómo herramientas como Xygeni simplifican el cumplimiento y la automatización mediante basado en sca sbom generación.

Específicamente, SCA le ayuda:

- Detectar vulnerabilidades en las dependencias

- Identificar licencias riesgosas

- Evaluar la explotabilidad y la accesibilidad

- Automatice la remediación con opciones de parches más seguras

Además, un sólido SCA La herramienta se integra directamente en su DevOps pipelinePor ejemplo, puede escanear pull requests, corre dentro CI/CD trabajos y alertar a los desarrolladores antes de que el código vulnerable llegue a producción. Como resultado, sca y sbom Las prácticas conjuntas ayudan a prevenir amenazas a la cadena de suministro desde el principio.

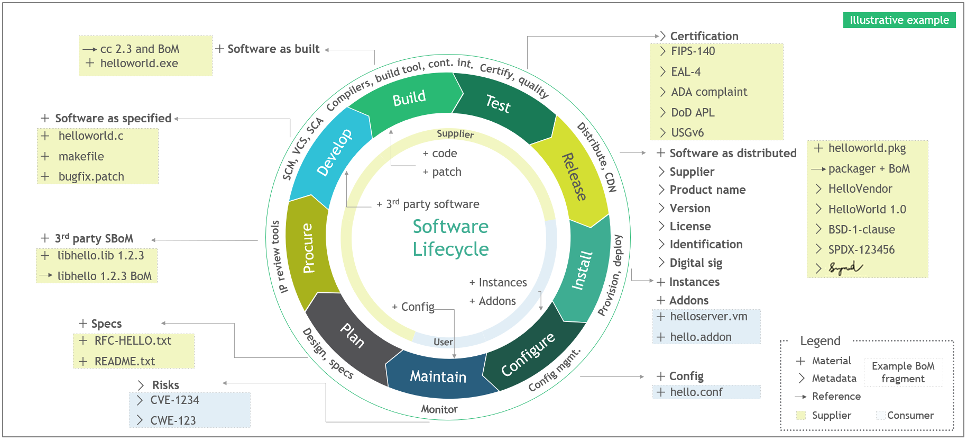

Generalmente incluye:

- Nombres y versiones de paquetes

- Licencias y proveedores

- Relaciones de dependencia

- Hashes e identificadores

Aunque un SBOM No corrige las vulnerabilidades por sí solo, pero desempeña un papel fundamental al documentar el software que se utiliza. Por lo tanto, en sectores con un alto nivel de cumplimiento normativo, como la sanidad, las finanzas o la administración pública, SBOMLos s se están volviendo obligatorios rápidamente.

SBOM vs SCADiferencias clave explicadas

A primera vista, SCA vs. sbom Pueden parecer similares. Sin embargo, resuelven problemas muy diferentes. Analicémoslo:

| Característica | SCA Accesorios | SBOMs |

|---|---|---|

| Propósito | ✓ Detectar y solucionar riesgos de código abierto | ✓ Documente lo que hay dentro de su software |

| Automatización | ✓ Sí, en tiempo real y continuo. | ✕ A menudo estático; puede requerir actualizaciones manuales |

| cobertura de seguridad | ✓ Vulnerabilidades, explotabilidad, riesgo de licencia | ✕ Solo inventario (sin evaluación de riesgos) |

| Caso de uso de DevOps | ✓ Puertas de seguridad, escaneo de relaciones públicas, seguridad con desplazamiento a la izquierda | ✓ Auditorías de cumplimiento, garantía de proveedores |

| Ajuste regulatorio | ✓ Recomendado | ✓ A menudo requerido (EO 14028, NIST, DoD, FDA) |

Por qué SCA y SBOM Trabajemos mejor juntos

En lugar de elegir entre ellos, el enfoque más inteligente es utilizar sca y sbom Lado a lado. He aquí por qué:

SBOMs Necesita actualizaciones en tiempo real

Generando un SBOM Una vez no es suficiente. Por ejemplo, si su equipo agrega o actualiza paquetes semanalmente, su original SBOM puede quedar obsoleto rápidamente. Ahí es donde SCA Los pasos en él monitorean automáticamente sus dependencias y mantienen la SBOM corriente.

SCA Based SBOMs son lo nuevo Standard

Herramientas modernas como Xygeni combinan sca y sbom. La función de SBOM Se crea y actualiza a partir de datos reales. SCA escaneos. Esto ahorra tiempo y garantiza que su inventario refleje el código real en uso.

Los desarrolladores necesitan más que una lista

Mientras que un SBOM te da el “qué”, sólo SCA Te dice el "y qué". Por ejemplo, dos aplicaciones pueden incluir la misma biblioteca vulnerable, pero solo una usa el código peligroso. SCA añade ese contexto de alcanzabilidad.

En última instancia, al combinar sca sbom capacidades, obtendrá conocimientos más profundos, menos falsos positivos y resultados de seguridad más sólidos.

Beneficios de la combinación SCA y SBOM en DevOps

Al comparar SBOM vs SCAEs importante comprender que son más eficaces juntos que por separado. Al adoptar una estrategia DevOps que incluya ambos... sca y sbom, su equipo desbloquea beneficios significativos que van más allá de la visibilidad superficial.

Por ejemplo, usted gana:

- Mayor precisión en el inventario de software y el seguimiento de dependencias

- Cumplimiento automático con marcos regulatorios como NIST y EO 14028

- Priorización basada en riesgos utilizando la puntuación de explotabilidad y el contexto de accesibilidad

- Menos falsos positivos, gracias a la detección en tiempo de ejecución

- Listo para auditoría SBOM las exportaciones, disponible sin esfuerzo manual adicional

Además, el poder combinado de SCA vs. sbom En los flujos de trabajo modernos, permite a los equipos trabajar más rápido sin perder el control. Porque SCA Detecta continuamente cambios y SBOMAl documentarlos para garantizar el cumplimiento, reduce los puntos ciegos y agiliza la remediación.

Como resultado, sus equipos de seguridad y desarrollo colaboran mejor y se mantienen alineados con los objetivos comerciales y regulatorios.

SBOM Cumplimiento normativo en EE. UU. y Europa: lo que necesita saber

Hoy, SBOMLas s ya no son opcionales. Son una requerimiento regulatorio para muchas organizaciones tanto en EE. UU. como en Europa. Según Orden Ejecutiva 14028Todos los contratistas federales de EE. UU. deben proporcionar una declaración completa y precisa. SBOM con sus productos de software.

Además, los organismos reguladores como la FDA y el Departamento de Defensa exigen SBOM Uso en sanidad, defensa e infraestructuras críticas. En Europa, la presión también está creciendo:

- El Ley de Resiliencia Cibernética de la UE requiere SBOMs para todo software con elementos digitales

- NIS2 Fortalece las normas de ciberseguridad para los proveedores de infraestructura crítica

- DORA Refuerza la resiliencia operativa en el sector financiero

- PCI DSS 4.0 Incluye prácticas de desarrollo seguro y preparación para la respuesta.

Con base en el Marco de Desarrollo de Software Seguro del NIST y estos mandatos globales, las organizaciones deben:

- Mantenerse actualizado SBOMs para cada lanzamiento

- Incluya metadatos de dependencia detallados, como versiones y licencias

- Compartir SBOMs con socios, reguladores y clientes

- Usa SBOMs para apoyar el seguimiento y la remediación de vulnerabilidades

Sin embargo, SBOMLos s por sí solos no te dirán qué es explotable. Por eso es esencial combinarlos con fuertes SCA capacidades. Adoptar una SCA-Basado SBOM estrategia garantiza actualizaciones continuas, información de accesibilidad y visibilidad completa del ciclo de vida.

Combinando SCA y SBOM En una única plataforma, su equipo se mantiene a la vanguardia del cumplimiento y, al mismo tiempo, ofrece software seguro sin demoras.

Cómo se unen los Xygeni SCA y SBOM

Xygeni reúne lo mejor de SCA vs. sbom En una plataforma integrada y centrada en el desarrollador. Y lo que es más importante, ofrece automatización real, contexto de riesgo y soporte regulatorio. Todo ello sin obligar a los equipos a modificar sus flujos de trabajo.

Continuo SBOM Generación vía SCA

En lugar de crear listas estáticas, Xygeni crea y actualiza automáticamente sus SBOMs usando su tiempo real SCA motor. En particular, cada compilación o pull request Activa un inventario preciso y un mapeo de riesgos.

Metadatos completos y formatos de cumplimiento

SBOMIncluyen versiones, licencias, proveedores, hashes e incluso dependencias transitivas. Puede exportarlos en formatos CycloneDX o SPDX, lo que garantiza que siempre esté listo para auditorías.

Integración del flujo de trabajo nativo de DevOps

Porque la seguridad no debería frenarte, Xygeni se integra con tu sistema existente. CI/CD configúrelo si está utilizando GitHub Actions, GitLab, Bitbucket o Jenkins.

Perspectivas de remediación basadas en riesgos

xygenis SCA Va más allá de la detección. Obtendrá información útil como puntuaciones EPSS, rutas de accesibilidad y nuestra Riesgo de remediación Función para ayudar a elegir actualizaciones seguras e irrompibles.

Resultados compartibles y confiables

Puedes compartir tu información de forma segura SBOMCon partes interesadas externas, auditores o proveedores. Y lo más importante, usted controla cuándo y cómo se distribuyen.

Todo esto hace que Xygeni sea la plataforma ideal para los equipos que buscan simplificar el cumplimiento y mejorar la madurez de DevSecOps al brindar SCA vs. sbom Juntos bajo un mismo techo.

Consideraciones finales: SCA vs SBOM Es una falsa elección

Para concluir:

- SCA y SBOM No son estrategias competitivas, son complementarias.

- SCA Le ayuda a comprender y solucionar lo que es riesgoso.

- SBOM Le brinda visibilidad completa de lo que contiene su software.

- Juntos, crean un enfoque más fuerte e inteligente para software supply chain security.

A medida que los riesgos del software siguen evolucionando, la adopción de enfoques modernos y automatizados garantiza que su postura de seguridad se mantenga proactiva y preparada para auditorías. Ya sea una startup en rápido crecimiento o una empresa regulada, enterpriseEl uso de ambas perspectivas le brinda una imagen completa y la confianza para moverse rápidamente sin pasar por alto amenazas críticas.

Con Xygeni, no tienes que elegir entre visibilidad y acción. Obtienes ambas, perfectamente integradas en tus flujos de trabajo.