A medida que el desarrollo de software se vuelve más rápido y más dependiente del código abierto, la gestión de la exposición a través de software de gestión de riesgos de terceros es ahora una prioridad. Sin embargo, proteger su código base implica ir más allá de las auditorías básicas. Un moderno plataforma de gestión de riesgos de terceros Debes profundizar en tu pipelines, sus dependencias y sus recursos de tiempo de ejecución. Por lo tanto, los equipos están reemplazando los recursos obsoletos software de gestión de riesgos de proveedores externos con herramientas que funcionan a la velocidad del desarrollador. En este contexto, software de gestión de riesgos de terceros y proveedores debe ayudarle a detectar malware, paquetes obsoletos, conflictos de licencias y configuraciones inseguras, de forma automática y continua.

Introducción: El riesgo de terceros ya no se limita únicamente a los proveedores

La mayoría de las herramientas de riesgo de proveedores se centran en la adquisición, no pipelineTe dicen quién vendió el software, no qué se ejecuta realmente en tu aplicación. Mientras tanto, los desarrolladores importan, reutilizan e implementan componentes de terceros a diario.

Se extraen dependencias de registros públicos, se utilizan paquetes con mantenedores ausentes y se implementan imágenes de Docker que nadie ha escaneado. Los equipos legales y de cumplimiento no revisan a estos terceros. Los desarrolladores los integran directamente en producción.

Por lo tanto, necesitas una nueva estrategia. Para gestionar el riesgo de terceros en DevOps, debes analizar código real, rastrear el comportamiento de los componentes e implementar políticas de confianza en toda tu pila. El riesgo reside en tu repositorio, no en un contrato con un proveedor.

2. Por qué el software de gestión de riesgos de terceros no puede ver el contenido de su código

Tradicionalmente, el riesgo de terceros se refería al riesgo del proveedor. Se enviaba un cuestionario, se verificaban las certificaciones, quizás se hacía una auditoría rápida y se seguía adelante. Sin embargo, el software ya no funciona así.

Hoy, su base de código extrae paquetes de npm, PyPI, Maven, Centro acoplableY más. No son proveedores contratados, sino colaboradores desconocidos. Algunos mantienen dependencias críticas, otros no han actualizado su código en años. Y, ocasionalmente, alguien carga malware camuflado en un módulo útil.

Como resultado, estos "proveedores invisibles" representan una creciente superficie de ataque. Pueden introducir:

- Vulnerabilidades críticas

- Licencias incompatibles o arriesgadas (GPL, AGPL, SSPL…)

- Paquetes abandonados sin actualizaciones futuras

- Dependencias troyanizadas o cargas útiles ofuscadas

En consecuencia, confiar únicamente en el software de gestión de riesgos de proveedores externos tradicionales no lo protegerá de las amenazas que ya existen dentro de su empresa. pipelineSi su estrategia de riesgo de terceros no incluye el análisis a nivel de componentes, está dejando un punto ciego completamente abierto.

Por otro lado, marcos de cumplimiento Al igual que DORA y NIS2, ahora se espera que gestiones el código de terceros de la misma manera que gestionas los servicios de terceros. Esto incluye la gobernanza de licencias, la procedencia del software y la mitigación activa de vulnerabilidades.

Qué capacidades de las plataformas de gestión de riesgos de terceros son realmente importantes

Si su herramienta de gestión de riesgos de terceros solo rastrea a los proveedores, está pasando por alto el verdadero problema. Los desarrolladores ahora importan más código sin revisar que nunca, desde paquetes, contenedores, scripts y... CI/CD Complementos. Por lo tanto, el software que envías suele contener cientos de elementos de terceros que no creaste, revisaste ni verificaste.

Para gestionar este riesgo adecuadamente, el software moderno de gestión de riesgos de terceros debe cumplir con un nuevo standard y debe funcionar en el nivel donde residen los riesgos reales: en su base de código y pipelines.

En concreto, esto es lo que debería ofrecer la solución adecuada:

SBOMs y visibilidad en una plataforma de gestión de riesgos de terceros

No se puede proteger lo que no se ve. Su plataforma debe identificar todos los componentes de terceros, incluyendo las dependencias transitivas y los paquetes a nivel de sistema. Una plataforma completa y continuamente actualizada. Lista de materiales del software (SBOM) ya no es opcional, es requerido por marcos como DORA, NIS2 y la Orden Ejecutiva 14028.

Detección y gobernanza de riesgos de licencias

Las violaciones de licencia pueden dar lugar a demandas u obligarlo a publicar todo su conjunto de herramientas en código abierto. Sus herramientas deben detectar licencias de alto riesgo (como AGPL o SSPL), aplicar políticas personalizadas y detectar tipos de licencias desconocidos o conflictivos antes de que lleguen a producción.

Alertas de mantenimiento y obsolescencia

Las bibliotecas obsoletas suelen ser vulnerables, carecen de parches y de mantenimiento. Su plataforma debe avisarle cuando un componente no se haya actualizado en años o cuando su responsable haya desaparecido. Esto ayuda a evitar que la deuda técnica se convierta en deuda de seguridad.

Detección de amenazas de la cadena de suministro y malware en tiempo real

Los paquetes maliciosos no esperan las revisiones de auditoría. Están diseñados para integrarse y activarse silenciosamente. Por eso, su plataforma de gestión de riesgos debe incluir análisis en tiempo real para detectar troyanos, puertas traseras, typosquatting y scripts sospechosos, antes de que alguno de ellos afecte a su entorno.

Accesibilidad y priorización integradas

Inundar a los desarrolladores con 500 vulnerabilidades inexplotables no mejora la seguridad. Al contrario, genera ruido, retrasa la acción y desperdicia tiempo. Por lo tanto, una plataforma útil debe ir más allá. Debe mostrar qué es realmente accesible y explotable en su aplicación. Además, debe priorizar los problemas según su impacto en el negocio y reducir la fatiga de alertas sin ocultar los riesgos reales.

Cómo Xygeni actúa como software de gestión de riesgos de terceros y proveedores para desarrolladores

Las herramientas tradicionales de los proveedores no protegen su software de las amenazas reales. En su lugar, necesita una plataforma de gestión de riesgos de terceros que examine su código, analice sus dependencias y bloquee lo peligroso antes de que se fusione o implemente.

Así es cómo xygeni Ofrece protección real a través de un enfoque que prioriza al desarrollador:

4.1 Construir SBOMs con visibilidad completa de dependencias

Todo software de gestión de riesgos de terceros eficaz debe proporcionar un inventario completo y en tiempo real de sus dependencias. Xygeni genera automáticamente... SBOMs en formatos SPDX y CycloneDX.

- Obtendrá visibilidad completa de las dependencias directas, transitivas y no declaradas.

- SBOMSe actualiza con cada compilación o escaneo, lo que garantiza un cumplimiento continuo.

- Exportarlos o incorporarlos en certificaciones para demostrar confianza en su cadena de suministro.

Como resultado, se eliminan los puntos ciegos y se reducen los gastos generales de auditoría.

4.2 Detectar riesgos de mantenimiento en software de gestión de riesgos de terceros y proveedores

Aunque muchas herramientas enumeran vulnerabilidades, pocas muestran qué componentes están desactualizados o ya no reciben mantenimiento. Xygeni sí lo hace.

Marca:

- Bibliotecas sin actualizaciones en más de un año

- Proyectos sin mantenedores activos

- Componentes sin parches con riesgos conocidos

Estos son riesgos ocultos. Sin visibilidad, persisten. Sin embargo, Xygeni los detecta con antelación para que su equipo pueda actuar antes de que se conviertan en un problema.

4.3 Hacer cumplir automáticamente el cumplimiento de la licencia

Una parte fundamental de cualquier software de gestión de riesgos de terceros y proveedores es visibilidad del riesgo de la licencia.

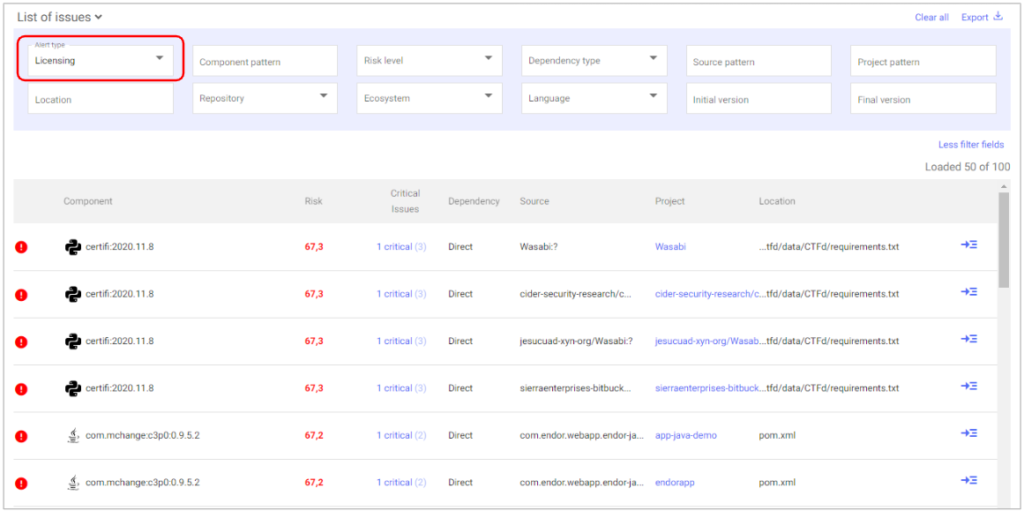

xygeni analiza la licencia de cada paquete y muestra alertas cuando:

- Un componente incluye licencias de tipo Copyleft o AGPL

- Tiene términos conflictivos o desconocidos

- Una dependencia viola su política interna de OSS

Verás alertas marcadas con un ícono 🚫. Al hacer clic, se mostrará la licencia exacta, el nivel de impacto y la acción sugerida. De esta forma, evitarás infracciones de licencia antes de que se conviertan en legales.

4.4 Detectar y bloquear malware en tiempo real

Standard El software de gestión de riesgos de proveedores externos pasa por alto esto por completo: malware dentro de sus dependencias.

Xygeni analiza el malware conocido utilizando información sobre amenazas de GitHub, OSV y NVD. Además, ejecuta análisis de comportamiento para detectar... malware de día cero y polimórfico Antes de que se propague.

Los paquetes maliciosos se marcan con un ícono ☣️. Así, puede revisar todos los metadatos, ver el origen y poner en cuarentena el componente al instante. Este nivel de protección es esencial para las aplicaciones modernas. pipelines.

4.5 Priorizar lo que realmente afecta a su aplicación

No todas las vulnerabilidades son iguales. Con las herramientas tradicionales, se pierde tiempo corrigiendo CVE que no afectan al código.

La plataforma de gestión de riesgos de terceros de Xygeni prioriza los riesgos reales utilizando:

- Análisis de accesibilidad:comprueba si realmente se utiliza el código vulnerable

- Puntuación EPSS: predice la probabilidad de explotación en el mundo real

Esta combinación filtra el ruido y garantiza que su equipo solucione lo que realmente importa, rápidamente.

4.6 Remediar riesgos automáticamente desde sus relaciones públicas

La mayoría de los software de gestión de riesgos de terceros dejan la remediación en manos del usuario. Pero Xygeni va más allá.

Cuando detecta un problema, le ayuda a solucionarlo automáticamente:

- AutoFix sugiere la mejor versión segura

- Se abre una pull request con contexto y registro de cambios

- Puede aplicar múltiples remediaciones de forma masiva

Esto ahorra horas de trabajo manual y elimina las conjeturas a la hora de aplicar parches.

Juntas, estas capacidades convierten a Xygeni en un auténtico software de gestión de riesgos de terceros y proveedores para desarrolladores, no solo para el cumplimiento normativo. Prevendrá el malware, las infracciones de licencias y la deriva de dependencias antes de que causen daños.

Software de gestión de riesgos de terceros vs. controles a nivel de código

| Área de características/riesgos | Software de gestión de riesgos de proveedores heredados | Plataforma de gestión de riesgos de terceros de Xygeni |

|---|---|---|

| Realiza un seguimiento de datos legales y de adquisiciones | ✅ sí | ✅ Sí (a través de SBOM + metadatos de la licencia) |

| Analiza las dependencias del código | ❌No | ✅ Sí (en tiempo real) SCA con SBOM Generacion) |

| Detecta paquetes abandonados o sin mantenimiento | ❌No | ✅ Sí (a través de metadatos + análisis de mantenimiento) |

| Identifica licencias riesgosas o Copyleft | ⚠️ Parcial (revisión manual) | ✅ Sí (detección automática de riesgos de licencia) |

| Bloquea malware conocido y desconocido | ❌No | ✅ Sí (a través de alerta temprana + escaneo de comportamiento) |

| Prioriza las vulnerabilidades explotables | ❌No | ✅ Sí (Accesibilidad + Puntuación EPSS) |

| Genera automáticamente la remediación pull requests | ❌No | ✅ Sí (AutoFix + PR masivos) |

| Se integra en CI/CD pipelines | ❌No | ✅ Sí (pre-fusión, pre-implementación, puertas de certificación) |

| Cumple con los requisitos de terceros DORA/NIS2 | ⚠️ Limitado | ✅ Sí (cobertura de código, licencia y procedencia) |

5. Uso de software de gestión de riesgos de terceros para cumplir con DORA y NIS2

La seguridad no se trata solo de proteger su pipelineTambién se trata de demostrar que se está cumpliendo. A medida que las nuevas regulaciones elevan el nivel de exigencia, las empresas necesitan una plataforma de gestión de riesgos externa que ayude a cumplir con el cumplimiento sin obstaculizar la entrega.

Analicemos cómo Xygeni hace esto posible.

DORA y NIS2: De proveedores externos a código abierto

El Ley de resiliencia operativa digital (DORA) y la NIS2 Ambas abogan por una supervisión más estricta de terceros. Sin embargo, no se limitan a los proveedores. Estas leyes incluyen explícitamente los componentes de software que utilizas en tu pila, especialmente los de código abierto.

En consecuencia, su software de gestión de riesgos de terceros debe:

- Supervisar los componentes OSS en tiempo real

- Detectar amenazas conocidas y desconocidas (incluido malware)

- Hacer cumplir la licencia

- Seguimiento de la procedencia y la integridad del software

- Mantener actualizado SBOM por lanzamiento

Xygeni hace todo esto de inmediato, integrándolo en su sistema existente. CI/CD y herramientas de control de versiones. Sin pasos adicionales.

Orden Ejecutiva 14028 y SBOM Requisitos

En los EE.UU, EO 14028 petroquímica SBOMEs un requisito legal para los proveedores de software federales. Pero incluso fuera del gobierno, los proveedores ahora deben mostrar total transparencia sobre el contenido de sus compilaciones.

Xygeni le ayuda a mantenerse a la vanguardia:

- Se genera automáticamente SBOMs para cada compilación en SPDX o CycloneDX

- Los firma y almacena. SBOMs junto con la construcción de artefactos

- Incluye metadatos de licencia y vulnerabilidad.

- Admite tanto el registro público como el almacenamiento de artefactos privados.

Con este nivel de trazabilidad, puede pasar auditorías, responder consultas de clientes y mantener una transparencia total del software a escala.

Certificación continua y aplicación de políticas

Xygeni no es solo un escáner. Refuerza la confianza automáticamente mediante:

- firmado Certificaciones in-toto

- Puertas de políticas en tiempo real basadas en los resultados del escaneo

- Centralizado dashboards para auditoría y revisión de cumplimiento

Esto ayuda a su equipo a demostrar que todos los riesgos de terceros, ya sean basados en proveedores o en códigos, están identificados, verificados y controlados.

Cumplimiento prioritario para el desarrollador

A diferencia del software de gestión de riesgos de terceros, Xygeni no requiere nuevos flujos de trabajo. Los desarrolladores siguen trabajando como siempre mientras la plataforma gestiona las licencias, el malware y... SBOM Validación detrás de escena.

Este equilibrio entre automatización y visibilidad garantiza que:

- Los desarrolladores no bajan el ritmo

- Los equipos de seguridad mantienen el control

- Los auditores obtienen trazabilidad completa

Y, en última instancia, su organización mantiene el cumplimiento sin fricciones.

6. Por qué la cobertura de la plataforma de gestión de riesgos de terceros debe comenzar con el código

El riesgo de terceros ya no es solo un problema de adquisición. Es un problema de software al que se enfrentan los desarrolladores a diario. Su exposición proviene de dependencias no confiables, bibliotecas obsoletas, paquetes maliciosos e infracciones de licencia ocultas en lo más profundo de su pila.

Aunque muchos equipos todavía dependen de herramientas tradicionales, software de gestión de riesgos de proveedores externos heredados Nunca fue diseñado para manejar este nivel de complejidad. Se centra en los proveedores, no en el código. Como resultado, deja puntos ciegos que los atacantes pueden explotar. En DevOps moderno, se necesita más que listas de verificación. Se necesita... plataforma de gestión de riesgos de terceros Que realmente escanea lo que construyes y protege lo que envías.

Eso es exactamente lo que ofrece Xygeni. Va más allá del análisis superficial y brinda a su equipo protección real. Desde la detección de malware y SBOM La automatización para el seguimiento de licencias y la priorización basada en la accesibilidad le ayuda a:

- Controle lo que ingresa a su cadena de suministro de software antes de que llegue a producción

- Cumpla con marcos como DORA, NIS2 y EO 14028 sin esfuerzo

- Solucione problemas automáticamente con pull request correcciones en contexto

- Demuestre confianza en cada compilación, repositorio y pipeline consistently