Cada semana, nuestros sistemas de detección de malware escanean miles de paquetes nuevos y actualizados en registros públicos como npm y PyPI.

Esta semana fue diferente.

Más allá de confirmar Más de 40 paquetes maliciososNuestro equipo de investigación realizó investigaciones en profundidad sobre:

- Una campaña de robo de información recién descubierta que abusa del ecosistema npm

- Una bifurcación maliciosa dirigida a la cadena de suministro de la biblioteca de WhatsApp de Baileys

No se trataba de simples casos de typosquatting. Ambos implicaban abuso de credenciales y técnicas de secuestro de sesiones capaces de afectar entornos de desarrollo reales.

Esta instantánea semanal es parte de nuestro trabajo continuo Resumen de código malicioso, donde validamos nuevas amenazas y brindamos inteligencia procesable para ayudar a los equipos de DevSecOps a proteger sus pipelines antes de que se produzcan daños.

Analicemos lo que encontramos esta semana y por qué es importante.

| Ecosistema | PREMIUM | Fecha |

|---|---|---|

| npm | conducto-utils:2.95.0 | 27 de febrero de 2026 |

| npm | conducto-utils:2.96.0 | 27 de febrero de 2026 |

| npm | conducto-utils:2.97.0 | 27 de febrero de 2026 |

| npm | conducto-utils:2.99.0 | 27 de febrero de 2026 |

| npm | conducto-utils:2.98.0 | 27 de febrero de 2026 |

| npm | conducto-utils:3.99.0 | 27 de febrero de 2026 |

| npm | ejemplo de evento rncalendario: 0.0.5 | 02 de marzo de 2026 |

| npm | ejemploreactnative76:0.0.8 | 02 de marzo de 2026 |

| npm | ejemplo de evento rncalendario: 0.0.10 | 02 de marzo de 2026 |

| npm | lanzamiento-darkly-js:199.99.102 | 03 de marzo de 2026 |

| npm | lanzamiento-darkly-js:199.99.103 | 03 de marzo de 2026 |

| npm | consolelofy:1.3.0 | 03 de marzo de 2026 |

| npm | lanzamiento-darkly-js:199.99.106 | 03 de marzo de 2026 |

| npm | archivos seguros-comunes:1.0.3 | 28 de febrero de 2026 |

| npm | tarea nuget-común:1.0.4 | 28 de febrero de 2026 |

| npm | aplicación woltpicker:40.6.2 | 02 de marzo de 2026 |

| npm | portal de desarrollo xrpl:1.0.3 | 03 de marzo de 2026 |

| pipi | ISBN:1.0.0 | 04 de marzo de 2026 |

| pipi | miproyecto-bola:1.0.0 | 03 de marzo de 2026 |

| npm | ag-connect:1.0.0 | 28 de febrero de 2026 |

| npm | ag-connect:1.0.1 | 28 de febrero de 2026 |

| npm | ag-connect:1.1.0 | 28 de febrero de 2026 |

| npm | ag-connect:1.2.0 | 28 de febrero de 2026 |

| npm | ag-connect:1.3.0 | 28 de febrero de 2026 |

| npm | ag-connect:1.3.1 | 28 de febrero de 2026 |

| npm | paquete travieso:1.0.2 | 02 de marzo de 2026 |

| npm | prueba piyush_vadapav:1.0.1 | 01 de marzo de 2026 |

| npm | repetición-ci:1.0.0 | 02 de marzo de 2026 |

| npm | repetición-ci:1.0.1 | 02 de marzo de 2026 |

| npm | ng-vzbootstrap:1.0.3 | 03 de marzo de 2026 |

| npm | paquete travieso:1.0.6 | 02 de marzo de 2026 |

| npm | pdfjs-dist-v5:100.21.1 | 03 de marzo de 2026 |

| npm | pino-sdk:9.9.0 | 04 de marzo de 2026 |

| npm | plantilla de prueba de seguridad aio-erk1ny:1.0.0 | 04 de marzo de 2026 |

| npm | pino-sdk-v2:9.9.0 | 04 de marzo de 2026 |

| npm | nf-console:99.0.0 | 04 de marzo de 2026 |

| npm | nf-console:99.0.1 | 04 de marzo de 2026 |

| npm | yaml-manifest-utils-mynarratorai:2.0.0 | 05 de marzo de 2026 |

| npm | yaml-manifest-utils-mynarratorai:4.0.0 | 05 de marzo de 2026 |

| npm | ecto-módulo:99.0.0 | 05 de marzo de 2026 |

| npm | fantasma de pólvora:9999.0.0 | 05 de marzo de 2026 |

| npm | lamento de sirena:9999.0.0 | 05 de marzo de 2026 |

| npm | ect-472839:9999.0.0 | 05 de marzo de 2026 |

Proteja sus dependencias de código abierto contra vulnerabilidades y códigos maliciosos

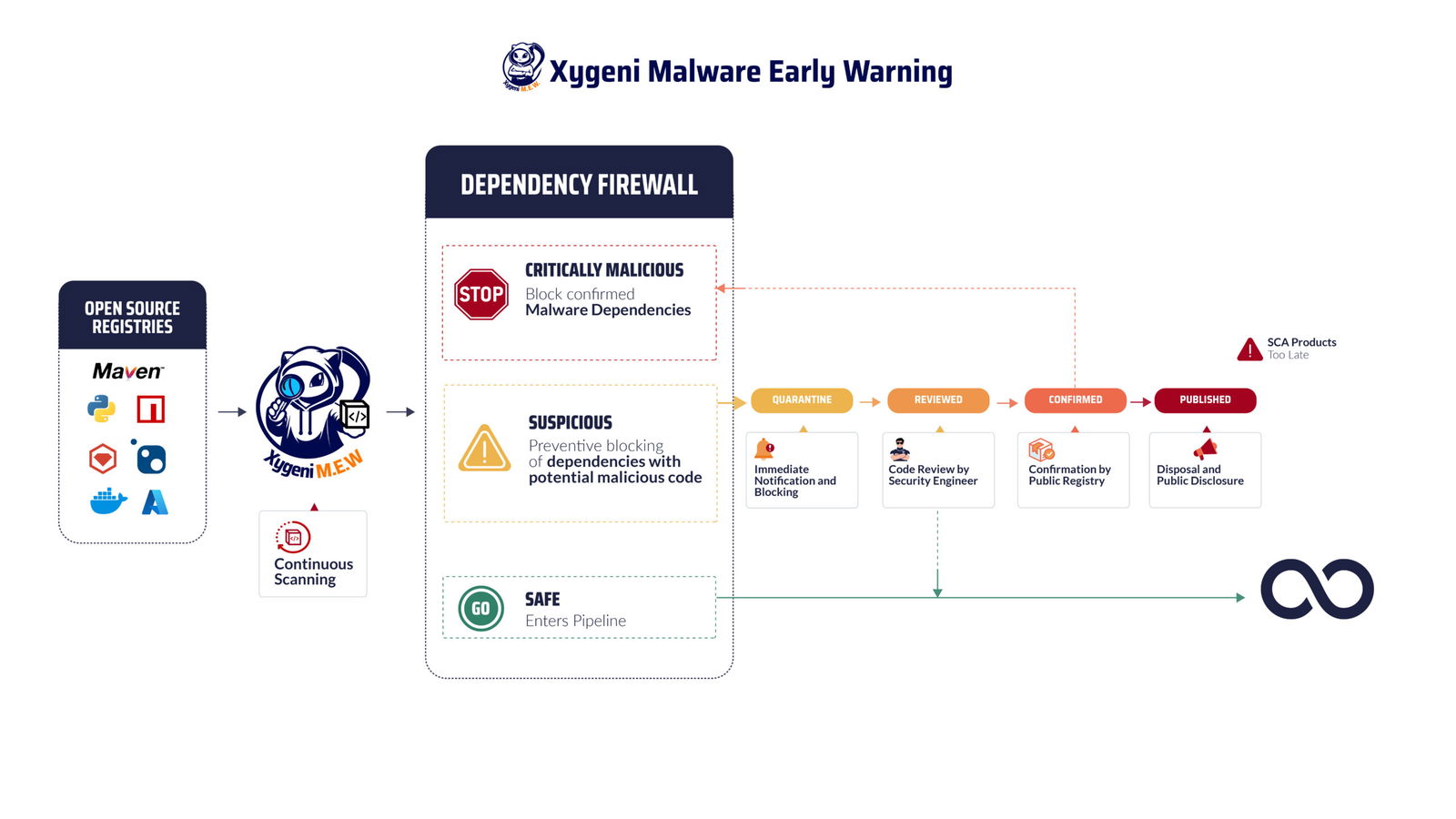

Minimice los riesgos y proteja sus aplicaciones de paquetes maliciosos con Detección temprana de malware XygeniPriorice y aborde las vulnerabilidades más importantes. Nuestra solución integral ofrece monitoreo en tiempo real de sus dependencias para detectar y mitigar amenazas antes de que afecten su software.

La gestión de componentes de código abierto en el panorama actual de desarrollo de software es crucial debido a las crecientes vulnerabilidades y amenazas de códigos maliciosos. xygenis Open Source Security La solución escanea y bloquea paquetes dañinos al momento de su publicación, minimizando drásticamente el riesgo de que malware y vulnerabilidades se infiltren en sus sistemas. Nuestro monitoreo integral abarca múltiples registros públicos, garantizando que todas las dependencias sean examinadas para determinar su seguridad e integridad. Xygeni mejora la capacidad de su equipo para mantener proyectos de software seguros y confiables al priorizar contextualmente los problemas críticos y facilitar procesos de remediación optimizados.

Xygeni utiliza técnicas multicapa para detener el código malicioso antes de que se propague. En primer lugar, el análisis de código estático detecta patrones de ofuscación, cargas útiles ocultas y abuso de scripts. Además, el sandbox de comportamiento analiza la instalación. hooks, comandos de tiempo de ejecución y trucos de persistencia. Además, la detección mediante aprendizaje automático identifica malware de día cero npm y variantes de malware pypi que los escáneres de firmas no detectan. Finalmente, el Sistema de Alerta Temprana monitorea los repositorios públicos en tiempo real, valida los hallazgos y alerta a los equipos de DevOps de inmediato.

Como resultado, esta combinación garantiza que los desarrolladores reciban inteligencia rápida y procesable integrada directamente en CI/CD flujos de trabajo.

Por qué los desarrolladores deberían preocuparse por los paquetes npm maliciosos

Las amenazas modernas rara vez esperan el tiempo de ejecución. Por ejemplo, los paquetes npm maliciosos suelen ejecutarse durante la instalación, mientras que los paquetes pypi maliciosos ocultan exfiltraciones de tokens o puertas traseras. Atacantes:

- Convierte los repositorios privados de GitHub en públicos para replicarlos.

- Exfiltrar credenciales y secretos utilizando cargas útiles codificadas.

- Utilice cargadores de JavaScript ofuscados para implementar ransomware o botnets.

De hecho, los paquetes maliciosos de código abierto aumentaron un 156 % en un año. Por lo tanto, los equipos que dependen únicamente de feeds retrasados o escáneres básicos se quedan atrás.

Qué rastrea este informe de malware en npm y PyPI

Este resumen es el centro neurálgico para:

- Paquetes npm maliciosos confirmados

- Paquetes maliciosos de PyPI confirmados

- Detecciones de código malicioso basadas en el comportamiento

- Incidentes confirmados por el Registro

- Resúmenes de informes de malware semanales y mensuales

- Registro de cambios históricos de todos los hallazgos de malware npm y pypi

En otras palabras, proporciona un único punto de referencia. El equipo de investigación de Xygeni actualiza esta página semanalmente con enlaces a análisis técnicos completos y a IOC de GitHub.

Cómo protegerse contra paquetes npm maliciosos y malware PyPI

Debido a este creciente riesgoLas organizaciones necesitan defensas fuertes:

- Aplicar instalaciones solo con archivos de bloqueo (

npm ci) en CI/CD. - Además, las dependencias de escaneo se preinstalan con el motor de alerta temprana de Xygeni.

- Además, los bloques se basan en señales de código malicioso que utilizan Guardrails.

- Generar SBOMs para rastrear dependencias indirectas y aplicar políticas.

- Sobre todo, capacite a los desarrolladores para detectar errores tipográficos, ofuscaciones y scripts de instalación sospechosos.

Pruebe las herramientas de detección de malware de Xygeni

Xygeni ofrece:

- Detección en tiempo real de código malicioso, incluidas puertas traseras, spyware y ransomware.

- A diferencia de los escáneres básicos, el análisis en npm, PyPI, Maven, NuGet, rubígemas, y más.

- Bloqueo automático de compilación cuando el informe de malware identifica riesgo.

- Información sobre explotabilidad, comprobaciones de reputación del mantenedor y detección de anomalías.