El tiempo de inactividad causado por ataques de denegación de servicio distribuido (DDoS) representa una amenaza importante para empresas de todos los tamaños, ya que genera pérdida de ingresos, daño a la reputación e interrupción de servicios esenciales. Si se pregunta qué es un ataque DDoS y cómo funciona, la respuesta es que estos ataques sobrecargan los sistemas de destino con tráfico ilegítimo, lo que impide que los usuarios legítimos accedan a recursos críticos. Para combatir eficazmente esta creciente amenaza, es esencial comprender claramente los ataques DDoS.

Definición:

¿Qué es un ataque DDoS? #

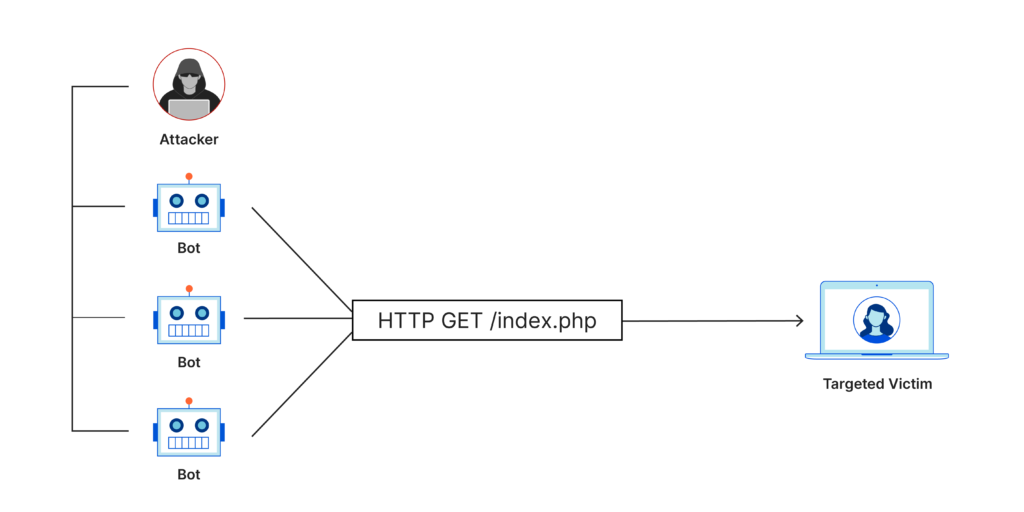

Un ataque de denegación de servicio distribuido (DDoS) interrumpe la disponibilidad de un servidor, una red o un servicio en línea al sobrecargarlo con tráfico excesivo de múltiples fuentes. Esta inundación maliciosa de tráfico, a menudo orquestada a través de una red de bots, agota los recursos del objetivo y deja a los usuarios legítimos sin poder acceder a él.

¿Cómo funcionan los ataques DDoS? #

Los ataques de denegación de servicio distribuido explotan el sistema vulnerabilidades y limitaciones de recursos. Así es como funcionan normalmente:

- Despliegue de botnets:Los atacantes obtienen el control de numerosos dispositivos y forman una botnet.

- Sobrecarga de tráfico:La botnet inunda el objetivo con tráfico utilizando protocolos como HTTP o UDP.

- Interrupción del servicio:El objetivo se ralentiza o se bloquea, lo que genera un tiempo de inactividad.

Tipos de ataques DDoS #

1. Ataques basados en volumen #

- Inundaciones UDP:Saturar el objetivo con paquetes de protocolo de datagramas de usuario.

- Amplificación DNS:Explotar servidores DNS para amplificar el tráfico de ataque.

- Inundaciones ICMP:Utilice solicitudes de ping para agotar recursos.

2. Ataques de protocolo #

- Inundaciones SYN:Aproveche el protocolo de enlace TCP para sobrecargar el servidor.

- Ping de la muerte:Envía paquetes de gran tamaño que pueden bloquear los sistemas.

- Ataques de pitufos:Utilice paquetes ICMP falsificados para inundar una red.

3. Ataques a la capa de aplicación #

- Inundaciones HTTP:Sobrecargar servidores con solicitudes HTTP.

- Loris lento:Agotar recursos manteniendo las conexiones abiertas.

Ataques DDoS y sus efectos secundarios #

- Tácticas de distracción:Los atacantes suelen utilizar este tipo de ataques para distraer a los equipos de TI mientras lanzan otros ataques, como ransomware o violaciones de datos.

- Pérdida económica:El tiempo de inactividad prolongado puede costarle dinero a las empresas $ 218,000 por hora en promedio (Instituto Ponemon).

- Industrias en riesgo:Sectores como las finanzas, el comercio electrónico y la atención sanitaria son objetivos frecuentes debido a su dependencia del tiempo de actividad.

Cómo ayuda Xygeni a prevenir ataques DDoS #

xygenis Application Security Posture Management (ASPM) ofrece capacidades avanzadas para la protección contra denegación de servicio distribuida:

- Monitoreo en tiempo real:Detecta patrones de tráfico inusuales que indican actividad de denegación de servicio distribuida.

- Anomaly Detection:Identifica y bloquea comportamientos irregulares en las capas de red.

- Priorización dinámica de riesgos:Destaca las vulnerabilidades más susceptibles a la explotación DDoS.

- SSCS para Seguridad en CI/CD: Protege CI/CD pipelines se vean comprometidos y se utilicen para construir botnets, deteniendo las amenazas DDoS en su origen.

El mejor tiempo de inactividad causado por denegación de servicio distribuida Estrategias de mitigación #

Redes de entrega de contenido (CDN):Distribuya el tráfico entre varios servidores, lo que reduce la presión sobre cualquier sistema individual.

Agujeros negros:Redirige el tráfico malicioso a una ruta nula para aislarlo.

Hundimiento:Envía tráfico de ataque a un entorno controlado para su análisis.

Limitación de la velocidad: Limita los volúmenes de solicitud para evitar sobrecargas.

Cortafuegos de aplicaciones web (WAF):Bloquea ataques a la capa de aplicación.

Preguntas Frecuentes #

P1. ¿Cuáles son las motivaciones más comunes de los atacantes que atacan a pequeñas empresas con ataques DDoS?

R: Las pequeñas empresas suelen tener defensas más débiles. Las motivaciones incluyen demandas de rescate (ataques DDoS con rescate), perturbaciones a la competencia o razones ideológicas.

P2. ¿Cuáles son los mejores métodos para mitigar los ataques DDoS?

R: Para mitigar eficazmente los ataques distribuidos de denegación de servicio se requiere un enfoque de varios niveles que combine varias estrategias:

- Técnicas clave:Blackholing, sinkholing, limitación de velocidad y uso de herramientas como CDN y WAF.

- Soluciones integrales:Plataformas como la de Xygeni ASPM Ofrecer protección proactiva e integrada adaptada a sus necesidades. enterprise necesidades, garantizando una defensa en capas contra las amenazas DDoS modernas.

P3. ¿Pueden los ataques DDoS tener como objetivo aplicaciones específicas?

R: Sí, los ataques DDoS a la capa de aplicación, como las inundaciones HTTP, apuntan a servicios específicos para agotar recursos e interrumpir las operaciones.

Proteja su negocio de las amenazas DDoS #

Xygeni proporciona una protección integral contra denegación de servicio distribuido con funciones avanzadas como monitoreo en tiempo real, detección de anomalías y CI/CD pipeline security. Garantizar la continuidad del negocio y mantener la confianza del cliente.

👉 Reserve una demostración ahora Para proteger su organización hoy.