Les temps d'arrêt causés par les attaques par déni de service distribué (DDoS) constituent une menace importante pour les entreprises de toutes tailles, entraînant des pertes de revenus, des atteintes à la réputation et des interruptions de services essentiels. Si vous vous demandez ce qu'est une attaque DDoS et comment elle fonctionne, la réponse est que ces attaques submergent les systèmes cibles avec un trafic illégitime, empêchant les utilisateurs légitimes d'accéder aux ressources critiques. Pour lutter efficacement contre cette menace croissante, une compréhension claire des attaques DDoS est essentielle.

Définition:

Qu'est-ce qu'une attaque DDoS ? #

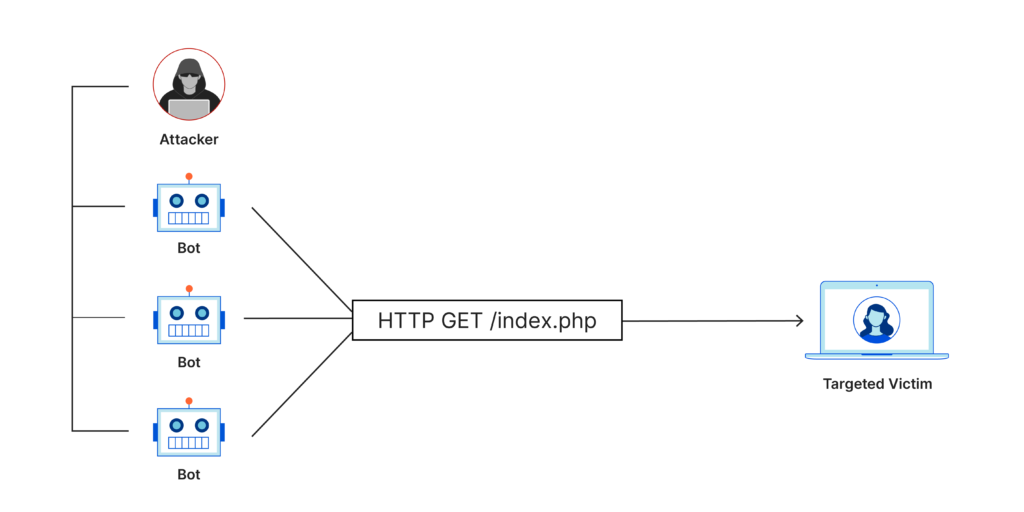

Une attaque par déni de service distribué (DDoS) perturbe la disponibilité d'un serveur, d'un réseau ou d'un service en ligne en le submergeant d'un trafic excessif provenant de sources multiples. Ce flux de trafic malveillant, souvent orchestré via un botnet, épuise les ressources de la cible, empêchant les utilisateurs légitimes d'y accéder.

Comment fonctionnent les attaques DDoS ? #

Les attaques par déni de service distribué exploitent le système vulnérabilités et des limitations de ressources. Voici comment ils fonctionnent généralement :

- Déploiement de botnet:Les attaquants prennent le contrôle de nombreux appareils, formant ainsi un botnet.

- Surcharge de trafic:Le botnet inonde la cible avec du trafic en utilisant des protocoles comme HTTP ou UDP.

- Interruption du service:La cible ralentit ou plante, ce qui entraîne des temps d'arrêt.

Types d'attaques DDoS #

1. Attaques basées sur le volume #

- Inondations UDP: Submergez la cible avec des paquets de protocole de datagramme utilisateur.

- Amplification DNS:Exploiter les serveurs DNS pour amplifier le trafic d'attaque.

- Inondations ICMP:Utilisez les requêtes ping pour épuiser les ressources.

2. Attaques de protocole #

- Inondations SYN: Exploitez le protocole TCP pour surcharger le serveur.

- Ping de la mort:Envoyez des paquets surdimensionnés aux systèmes en panne.

- Attaques de Schtroumpfs:Utilisez des paquets ICMP falsifiés pour inonder un réseau.

3. Attaques de la couche application #

- Inondations HTTP:Surcharger les serveurs avec des requêtes HTTP.

- Slowloris:Épuisez les ressources en gardant les connexions ouvertes.

Attaques DDoS et leurs impacts secondaires #

- Tactiques de diversion:Les attaquants utilisent souvent ce type d’attaques pour distraire les équipes informatiques tout en lançant d’autres attaques, telles que des ransomwares ou des violations de données.

- Perte économique:Les temps d'arrêt prolongés peuvent coûter cher aux entreprises $ 218,000 par heure en moyenne (Ponemon Institute).

- Industries à risque:Les secteurs tels que la finance, le commerce électronique et la santé sont des cibles fréquentes en raison de leur dépendance au temps de disponibilité.

Comment Xygeni aide à prévenir les attaques DDoS #

Xygéni Application Security Posture Management (ASPM) offre des fonctionnalités avancées pour la protection contre les dénis de service distribués :

- Surveillance en temps réel:Détecte les modèles de trafic inhabituels indiquant une activité de déni de service distribué.

- Détection d’Anomalies:Identifie et bloque les comportements irréguliers sur les couches réseau.

- Priorisation dynamique des risques: Met en évidence les vulnérabilités les plus susceptibles d’être exploitées par DDoS.

- SSCS pour CI/CD Sécurité: Protège CI/CD pipelines'ils sont compromis et utilisés pour créer des botnets, stoppant ainsi les menaces DDoS à leur source.

Meilleurs temps d'arrêt causés par un déni de service distribué Stratégies d'atténuation #

Réseaux de diffusion de contenu (CDN):Répartissez le trafic sur plusieurs serveurs, réduisant ainsi la pression sur chaque système.

Trou noir: Redirige le trafic malveillant vers une route nulle pour l'isoler.

Doline:Envoie le trafic d'attaque vers un environnement contrôlé pour analyse.

Limitation du débit:Les volumes demandés sont limités pour éviter les surcharges.

Pare-feu d'applications Web (WAF):Bloque les attaques au niveau de la couche applicative.

Questions fréquentes #

Q1. Quelles sont les motivations courantes des attaquants ciblant les petites entreprises avec des attaques DDoS ?

R : Les petites entreprises ont souvent des défenses plus faibles. Les motivations peuvent être des demandes de rançon (attaques DDoS), la perturbation des concurrents ou des raisons idéologiques.

Q2. Quelles sont les meilleures méthodes pour atténuer les attaques DDoS ?

A : Une atténuation efficace des attaques par déni de service distribué nécessite une approche multicouche combinant plusieurs stratégies :

- Techniques clés:Blackholing, sinkholing, limitation de débit et utilisation d'outils tels que les CDN et les WAF.

- Solutions complètes: Des plateformes comme celle de Xygeni ASPM offrir une protection proactive et intégrée adaptée à enterprise besoins, garantissant une défense multicouche contre les menaces DDoS modernes.

Q3. Les attaques DDoS peuvent-elles cibler des applications spécifiques ?

R : Oui, les attaques DDoS au niveau de la couche applicative, comme les attaques HTTP Flood, ciblent des services spécifiques pour épuiser les ressources et perturber les opérations.

Protégez votre entreprise contre les menaces DDoS #

Xygeni offre une protection complète contre les déni de service distribués avec des fonctionnalités avancées telles que la surveillance en temps réel, la détection des anomalies et CI/CD pipeline security. Assurer la continuité des activités et maintenir la confiance des clients.

👉 Réservez une démo maintenant pour sécuriser votre organisation aujourd'hui.