SSDLC: La clé pour un développement logiciel sécurisé #

Si vous créez des applications, vous avez probablement entendu parler de SSDLC, mais qu'est-ce que SSDLC, et comment se compare-t-elle aux méthodes traditionnelles comme SDLC? Dans le débat de SDLC contre SSDLC, la différence clé réside dans la façon dont la sécurité est traitée tout au long du cycle de développement. SDLC considère souvent la sécurité comme une étape finale, ou pire, une réflexion après coup, SSDLC (Secure Software Development Life Cycle) intègre la sécurité dès le départ. Cette approche proactive garantit une prise en compte précoce des vulnérabilités, réduisant ainsi les risques, les coûts et permettant de produire des logiciels non seulement fonctionnels, mais aussi sécurisés dès la conception. Ce glossaire explique précisément comment SSDLC fonctionne, pourquoi c'est essentiel dans le paysage des menaces d'aujourd'hui et comment votre équipe peut le mettre en œuvre efficacement.

Définition:

Qu'est ce que SSDLC? #

Le cycle de vie du développement de logiciels sécurisés (SSDLC) est un cadre qui intègre systématiquement les pratiques de sécurité à chaque étape du processus de développement. Contrairement à SDLC, où la sécurité est souvent abordée tardivement, lors des tests ou du déploiement.SDLC La sécurité est intégrée dès le départ. Un cycle de vie de développement logiciel sécurisé ne vise pas à complexifier les processus, mais à être proactif. En identifiant et en atténuant les vulnérabilités en amont, SSDLC Réduit les risques, minimise les coûts des correctifs de dernière minute et garantit la conformité aux réglementations telles que le RGPD, la HIPAA et la norme PCI DSS. Avec SSDLC, les développeurs peuvent fournir des logiciels qui non seulement fonctionnent de manière transparente, mais résistent également aux cybermenaces modernes.

SDLC contre SSDLC: Pourquoi SSDLC est le choix le plus intelligent #

La différence entre SDLC contre SSDLC il ne s'agit pas seulement de savoir quand les équipes abordent la sécurité, mais aussi comment elles build security Les méthodes traditionnelles se concentrent d'abord sur la création de logiciels fonctionnels et ajoutent la sécurité plus tard lors des tests ou du déploiement. Cette approche réactive laisse des vulnérabilités dans le logiciel, que les équipes doivent corriger plus tard, souvent à des coûts élevés ou avec des risques sérieux.

En revanche, une approche plus proactive garantit que la sécurité est intégrée à chaque phase, en commençant par la planification. Les équipes identifient et traitent les risques en amont, ce qui fait de la sécurité une partie intégrante du flux de travail plutôt qu'une réflexion ultérieure. Cela permet non seulement de réduire les coûts et d'éviter les retards, mais aussi d'aider les développeurs à fournir des logiciels robustes et préparés aux défis modernes.

Différences Clés SDLC contre SSDLC

| Aspect | SDLC Cycle de vie du développement logiciel | SSDLC Cycle de vie du développement de logiciels sécurisés |

| Focus sur la sécurité | Réactif : la sécurité est traitée après la création des fonctionnalités. Les problèmes sont souvent détectés lors des tests ou après le déploiement. | Proactif : la sécurité est intégrée à chaque phase, réduisant ainsi les risques de détection de vulnérabilités. |

| Calendrier des activités | La sécurité est souvent retardée jusqu’aux phases de test ou de déploiement. | Les activités de sécurité, telles que les évaluations des risques et le codage sécurisé, sont intégrées dès le début. |

| Implications de coût | La correction des vulnérabilités à un stade tardif du cycle peut être coûteuse et prendre du temps. | La détection précoce permet d’économiser des ressources en évitant des retouches coûteuses et des retards. |

| Risque de vulnérabilités | Risque plus élevé que des problèmes passent inaperçus jusqu'aux dernières étapes de la production. | Risque moindre, car les vulnérabilités sont identifiées et atténuées pendant le développement. |

| Activités clés | L’accent est mis sur la fourniture de logiciels fonctionnels, avec la sécurité comme module complémentaire. | La conception sécurisée, la modélisation des menaces, le codage sécurisé et les tests continus sont des priorités essentielles. |

En bref: sdlc contre ssdlc: SDLC crée des logiciels qui fonctionnent. SSDLC crée des logiciels qui fonctionnent et protège les utilisateurs, les données et votre entreprise. Avec SSDLC, vous ne développez pas seulement un logiciel : vous développez la confiance et la résilience dès le premier jour.

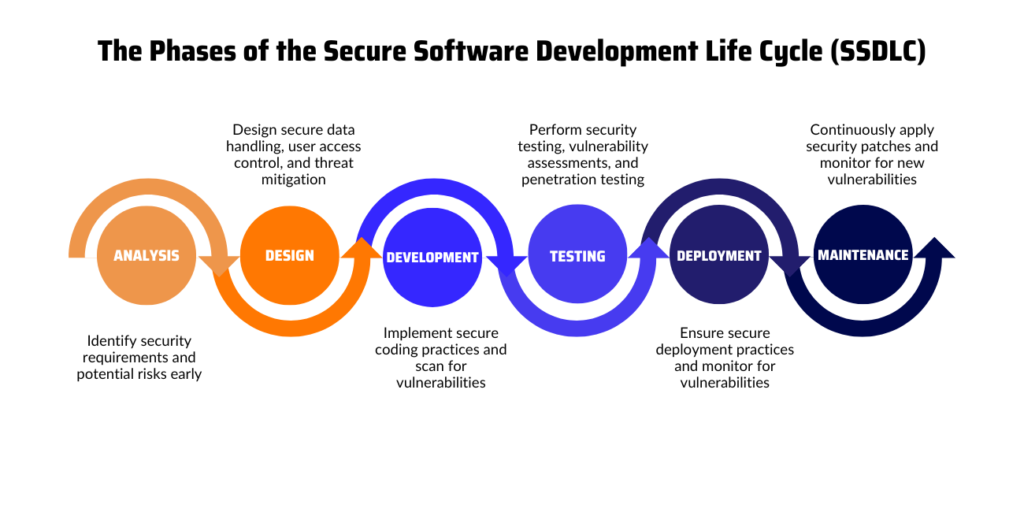

Phases du cycle de vie du développement d'un logiciel sécurisé : étape par étape #

Vous vous demandez Qu'est-ce que SSDLC En pratique ? Voici comment la sécurité s'intègre à chaque phase du processus de développement :

Planification et analyse des besoins

- Définissez en amont les exigences fonctionnelles et de sécurité.

- Effectuer des évaluations des risques pour identifier précocement les menaces potentielles.

Design

- Concentrez-vous sur la création d’une architecture sécurisée.

- Utilisez la modélisation des menaces pour prédire et atténuer les vulnérabilités avant le début du codage.

Développement

- Écrivez du code sécurisé en suivant les meilleures pratiques.

- Utilisez des outils tels que les tests de sécurité des applications statiques (SAST) pour détecter les vulnérabilités pendant que vous écrivez le code.

Tests

- Testez simultanément la fonctionnalité et la sécurité.

- Exécutez des tests de sécurité des applications dynamiques (DAST), des tests de pénétration et des revues de code pour détecter les points faibles avant le déploiement.

Déploiement

- Appliquer des configurations sécurisées.

- Mettre en place des systèmes de surveillance et créer un plan de réponse aux incidents avant de lancer le logiciel.

Entretien

Effectuez régulièrement des évaluations de vulnérabilité et appliquez des correctifs pour maintenir une posture de sécurité solide.

Inclure une surveillance continue après le déploiement.

Vous souhaitez approfondir ces phases ? Consultez cet article de blog détaillé sur le Phases du cycle de vie du développement logiciel pour plus d'informations et de bonnes pratiques.

Points clés à retenir : Qu'est-ce que SSDLC? #

- Qu'est ce que SSDLC? SSDLC (Secure Software Development Life Cycle) intègre les pratiques de sécurité dans chaque phase du SDLC processus (planification, conception, développement, tests, déploiement et maintenance) pour garantir la sécurité des logiciels du début à la fin.

- Pourquoi SSDLC questions: Contrairement au traditionnel SDLCSSDLC intègre la sécurité dès le début, réduisant ainsi les vulnérabilités, les risques de conformité et les coûts à long terme.

- Principaux avantages de SSDLC: Détection plus précoce des vulnérabilités, réduction des efforts de correction, amélioration de la confiance des clients et alignement avec standardcomme le RGPD, HIPAA et PCI DSS.

Pourquoi les développeurs devraient passer à SSDLC #

Passer de SDLC à SSDLC Cela peut paraître une étape importante, mais les avantages en valent la peine. Voici pourquoi les développeurs apprécient le cycle de vie sécurisé du développement logiciel :

Crée des logiciels plus sûrs : Avec SSDLC, votre logiciel est prêt à gérer les menaces modernes.

Gain de temps et d'argent : Détecter les problèmes le plus tôt possible signifie moins de réparations coûteuses par la suite.

Simplifie la sécurité : L’intégration de la sécurité dans le flux de travail réduit le stress et les correctifs de dernière minute.

Mise en œuvre de SSDLC peut prévenir les vulnérabilités avant le déploiement ? #

Oui, en effet. Implémentation de SSDLC est l'un des moyens les plus efficaces de prévenir les vulnérabilités avant le déploiement. En intégrant les pratiques de sécurité à chaque phase du processus de développement, de la planification et de la conception au codage et aux tests, SSDLC Déplace la sécurité vers la gauche. Cela signifie que les menaces et vulnérabilités potentielles sont identifiées précocement grâce à des activités telles que la modélisation des menaces, les analyses d'architecture sécurisée et l'analyse statique du code. Des outils comme SAST et DAST ne sont pas utilisés comme une réflexion après coup, mais comme des mesures de protection intégrées tout au long du SDLC.Contrôles de sécurité avec SSDLC sont continus et automatisés. Ainsi, les risques de découverte de problèmes critiques à la dernière minute sont réduits. Cela réduit non seulement le coût et la complexité de la correction des bugs, mais garantit également que les vulnérabilités ne se retrouvent jamais en production.

Quels sont les S les plus couramment utilisésSDLC outils? #

Pour soutenir un cycle de vie de développement logiciel sécurisé (SSDLC), les équipes s'appuient sur une gamme d'outils conçus pour identifier, gérer et réduire les risques à chaque étape du développement. Chaque catégorie joue un rôle spécifique, de l'écriture de code sécurisé à la validation de la résistance de votre application aux menaces réelles.

Voici les types de S les plus utilisésSDLC outils:

- Tests de sécurité des applications statiques (SAST):Ces outils analysent le code source au début du développement pour détecter les bogues, les fonctions non sécurisées et les défauts de codage avant qu'ils n'atteignent la production.

- Test de sécurité dynamique des applications (DAST):Les outils DAST simulent des attaques contre des applications en cours d'exécution pour découvrir des vulnérabilités d'exécution, telles que des failles d'injection ou une authentification rompue.

- Analyse de la composition logicielle (SCA): SCA les outils analysent les dépendances open source vulnérables et signalent les problèmes de licence, vous aidant ainsi à éviter les risques liés à la chaîne d'approvisionnement.

- Détection de secrets: Les outils de cette catégorie scannent le code, pipelines et des dépôts pour récupérer les informations d'identification codées en dur, les clés API et autres secrets sensibles avant qu'ils ne soient exposés.

- L'infrastructure en tant que code (IaC) Scanners:Ces éléments garantissent que vos configurations cloud et vos configurations de conteneurs suivent des pratiques sécurisées par défaut dès le départ.

- CI/CD Intégrations de sécurité:Des plateformes comme Xygeni s'intègrent dans votre pipelines pour automatiser la détection des vulnérabilités, appliquer guardrails, et assurer la conformité à mesure que le code passe de commit déployer.

En combinant ces SSDLC Grâce à ces outils, vous créez une défense multicouche qui détecte les risques en amont, automatise les pratiques sécurisées et assure une conformité continue. Pour plus d'informations, consultez ce guide sur Le plus couramment utilisé SDLC Outils.

Comment Xygeni simplifie SSDLC #

Passer à un cycle de vie de développement logiciel sécurisé ne signifie pas repenser votre flux de travail. Xygeni fournit des outils qui facilitent l'adoption de S.SDLC sans couture:

- Application Security Posture Management (ASPM): Obtenez une visibilité en temps réel sur les risques, hiérarchisez les vulnérabilités et résolvez-les efficacement.

- Open Source Security: Surveillez en permanence les dépendances pour détecter les vulnérabilités et bloquez les packages malveillants avant qu'ils n'entrent dans votre base de code.

- Sécurité des secrets : Empêchez les fuites d’informations sensibles telles que les clés API ou les informations d’identification pendant le développement.

Avec Xygeni, vous pouvez intégrer SSDLC pratiques dans votre processus sans ralentir votre équipe.

Pourquoi les développeurs devraient passer à SSDLC #

Passer de SDLC à SSDLC Cela peut paraître une étape importante, mais les avantages en valent la peine. Voici pourquoi les développeurs apprécient le cycle de vie sécurisé du développement logiciel :

- Cela permet d'économiser du temps et de l'argent : Détecter les problèmes le plus tôt possible signifie moins de réparations coûteuses par la suite.

- Cela simplifie la sécurité : L’intégration de la sécurité dans le flux de travail réduit le stress et les correctifs de dernière minute.

- Il crée des logiciels plus sûrs : Avec SSDLC, votre logiciel est prêt à gérer les menaces modernes.

Commencez gratuitement maintenant #

Passez à l'étape suivante dès aujourd'hui ! Xygeni simplifie SSDLC L'intégration est efficace et conviviale pour les développeurs. Commencez dès maintenant et laissez-nous vous accompagner dans une transition fluide. SDLC à SSDLC tout en créant des logiciels sécurisés et fiables à partir de zéro.

Commencez gratuitement dès maintenant !

Questions fréquemment posées #

Parce qu'il aide les organisations à créer des logiciels non seulement fonctionnels, mais aussi sécurisés. En intégrant la sécurité à chaque phase du processus de développement, SSDLC réduit le risque de vulnérabilités, assure la conformité aux réglementations telles que le RGPD et HIPAA, et minimise les correctifs coûteux de dernière minute. Il protège également la réputation de votre organisation en empêchant les failles de sécurité qui pourraient nuire aux clients et aux opérations commerciales.

Mise en œuvre de SSDLC La collaboration entre toutes les parties prenantes est essentielle. Les développeurs prennent les devants en intégrant des pratiques de codage sécurisées. Les professionnels de la sécurité guident le processus en gérant les tests et la gestion des menaces. Les chefs de projet priorisent la sécurité tout au long du cycle de développement, tandis que les responsables métier s'assurent que les objectifs de sécurité sont alignés sur les objectifs métier. Ensemble, ces rôles travaillent de concert pour garantir la réussite de la mise en œuvre de S.SDLC.

Bien que tous deux visent à créer des logiciels sécurisés, DevSecOps et SSDLC adopter des approches légèrement différentes.

SSDLC (Cycle de vie du développement de logiciels sécurisés) se concentre sur l'intégration de la sécurité à chaque étape du cycle de développement traditionnel, de la planification et de la conception au codage, aux tests et au déploiement.

DevSecOps Il s'agit d'une pratique plus large qui regroupe le développement, la sécurité et les opérations. Elle met l'accent sur l'automatisation, l'intégration continue et les boucles de rétroaction en temps réel sur l'ensemble de la chaîne d'outils DevOps.

En bref, SSDLC ajoute de la sécurité aux étapes de développement, tandis que DevSecOps intègre la sécurité dans l'ensemble du processus. CI/CD flux de travail.

Mise en œuvre d'un SSDLC Aide les équipes à détecter les failles de sécurité en amont, avant qu'elles n'apparaissent en production. Ainsi, les organisations :

– Réduire le coût et les efforts de correction des bugs

– Évitez les vulnérabilités courantes telles que les injections ou les erreurs de configuration

– Assurer le respect des règles de sécurité standards et politiques

– Établir la confiance avec les utilisateurs et les parties prenantes

En fin de compte, SSDLC fait du codage sécurisé une partie intégrante de votre culture, et non pas seulement une vérification de dernière minute avant la sortie.