Qu’est-ce que la détection et la réponse aux menaces (TDR) et pourquoi est-ce important ?

Les cybermenaces devenant de plus en plus sophistiquées, les entreprises ont besoin de stratégies de sécurité proactives pour protéger leurs actifs numériques. C'est là qu'intervient la détection et la réponse aux menaces (TDR). Qu'est-ce que la détection et la réponse aux menaces ? Il s'agit d'un processus de cybersécurité conçu pour identifier, analyser et répondre aux menaces en temps réel. En combinant la détection des menaces avec des mesures de réponse automatisées ou manuelles, TDR minimise l'impact des cyberattaques avant qu'elles ne puissent exploiter les vulnérabilités.

TDR a évolué à partir de technologies antérieures telles que les systèmes de détection d'intrusion (IDS), la gestion des informations et des événements de sécurité (SIEM) et la détection et la réponse aux points d'extrémité (EDR). Des entreprises comme Cisco et Microsoft ont contribué au développement de solutions TDR, les rendant indispensables aux stratégies modernes de cybersécurité. En exploitant l'apprentissage automatique, l'analyse comportementale et la veille sur les menaces, TDR permet aux entreprises de détecter et de répondre rapidement et efficacement aux menaces connues et émergentes.

Définition:

Qu'est-ce que la détection et la réponse aux menaces (TDR) ? #

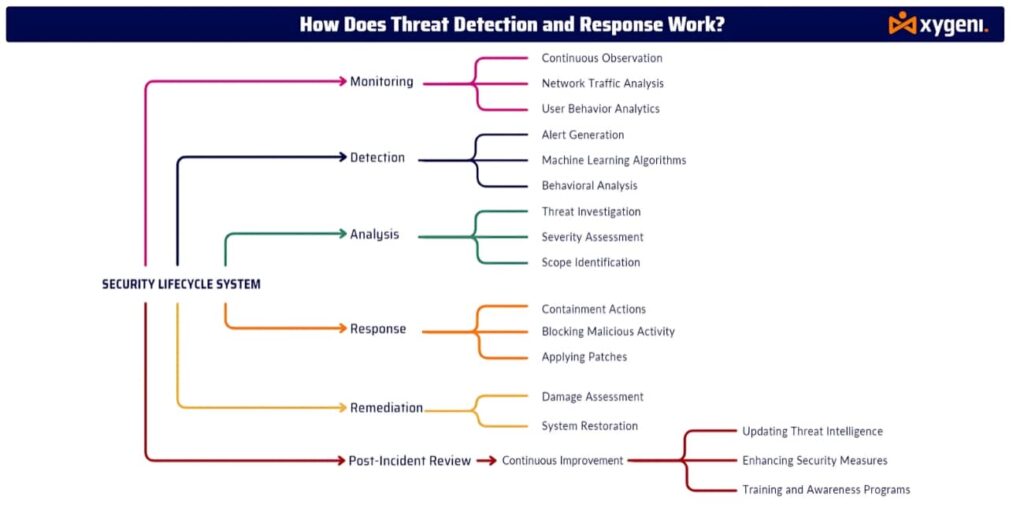

La détection et la réponse aux menaces (TDR) sont un processus de cybersécurité conçu pour détecter et répondre aux cybermenaces en temps réel. En surveillant en permanence le trafic réseau, les points de terminaison et les activités du système, TDR identifie les comportements suspects ou les attaques potentielles et prend des mesures immédiates pour contenir ou neutraliser ces menaces. TDR combine des techniques de détection avancées avec des mesures de réponse automatisées ou manuelles pour protéger les actifs numériques d'une organisation.

Composants clés de la détection et de la réponse aux menaces #

- Contrôle continu

Les systèmes TDR surveillent en permanence le trafic réseau, les terminaux, le comportement des utilisateurs et l'infrastructure informatique pour détecter toute activité suspecte. Cette vigilance constante permet aux organisations de détecter les menaces potentielles dès leur apparition. - Détection

Les outils TDR utilisent une combinaison de analyse comportementale, machine learninget renseignements sur les menaces pour détecter les menaces qui peuvent contourner les mesures de sécurité traditionnelles. Cela comprend l'identification des anomalies, du trafic réseau inhabituel et des signatures de logiciels malveillants. - Analyse des menaces

Une fois que le système détecte une menace, les équipes de sécurité analysent la nature, la source et la portée de l'attaque. Elles évaluent l'impact potentiel et les systèmes affectés pour déterminer la réponse appropriée. - Réponse automatisée

Les systèmes TDR réagissent automatiquement aux menaces détectées pour minimiser les dommages. Ils isolent rapidement les systèmes compromis, bloquent les adresses IP ou déploient des correctifs sans délai. Pour les menaces plus complexes, les équipes de sécurité peuvent lancer des réponses manuelles. - Assainissement et récupération

Après avoir contenu la menace immédiate, les organisations travaillent sur la correction : restauration des systèmes affectés, fermeture des vulnérabilités et amélioration des défenses de sécurité pour prévenir de futurs incidents. - Progrès continu

Les plateformes TDR mettent régulièrement à jour leurs algorithmes de détection avec les dernières renseignements sur les menaces et adapter les mécanismes de réponse pour lutter contre les cybermenaces nouvelles et en constante évolution. Cela permet aux organisations de rester protégées contre les nouveaux vecteurs d'attaque.

Comment Xygeni prend en charge la détection et la réponse aux menaces #

Xygeni propose Détection et réponse aux menaces intégrées des capacités permettant de fournir une protection complète pour le développement de logiciels et les chaînes d'approvisionnement modernes. Voici comment Xygeni améliore TDR :

- Détection d’Anomalies et surveillance en temps réel

La plateforme de Xygeni surveille en permanence CI/CD pipelines, détectant en temps réel les anomalies ou les activités non autorisées. Cela garantit que vos processus de développement logiciel restent sécurisés et exempts de cybermenaces. - Secrets Security

Xygéni Secrets Security La solution détecte et bloque automatiquement l'exposition des données sensibles telles que les clés API, les mots de passe et les jetons. En sécurisant vos environnements de développement logiciel, Xygeni contribue à prévenir les vecteurs d'attaque courants liés aux fuites de secrets. - Réponse automatisée aux incidents

Xygeni automatise la correction des menaces en isolant les systèmes compromis ou en appliquant des correctifs immédiatement après la détection d'une menace. Cela empêche les menaces de se propager dans votre infrastructure. - Progrès continu

En tirant parti de la mondialisation renseignements sur les menaces Grâce à ses flux RSS, Xygeni met continuellement à jour ses capacités de détection des menaces, garantissant ainsi que votre organisation garde une longueur d'avance sur l'évolution des cybermenaces.

Pourquoi la détection et la réponse aux menaces sont-elles importantes ? #

Dans un monde où les cybermenaces deviennent de plus en plus avancées et persistantes, avoir une Détection et réponse aux menaces Le système TDR est essentiel pour chaque organisation. Les principaux avantages du TDR sont les suivants :

- La détection précoce:Identifier les menaces à un stade précoce permet de prévenir les incidents de sécurité majeurs.

- Réponse proactive:L’automatisation des actions de réponse réduit la fenêtre de temps pendant laquelle les cybermenaces peuvent causer des dommages.

- Impact réduit:Une détection et une réponse rapides contribuent à minimiser les dommages potentiels causés aux actifs numériques et à la réputation de votre organisation.

Réservez une démonstration dès aujourd'hui pour découvrir comment Xygeni peut renforcer les capacités de détection et de réponse aux menaces de votre organisation et protéger vos actifs numériques contre les cybermenaces en constante évolution. #

Foire Aux Questions (FAQ) #

Quelle est la différence entre la détection et la réponse dans TDR ? #

La détection fait référence à l’identification d’activités ou de menaces suspectes, tandis que la réponse implique de prendre des mesures pour contenir ou neutraliser la menace, comme l’isolement des systèmes ou l’application de correctifs de sécurité.

Comment le TDR s’intègre-t-il aux mesures de cybersécurité existantes ? #

Les solutions TDR complètent souvent les solutions existantes SIEM (plateformes de gestion des informations et des événements de sécurité), offrant une couche de défense plus proactive en détectant et en répondant aux menaces en temps réel.

Quels types de menaces TDR gère-t-il ? #

TDR peut répondre à un large éventail de cybermenaces, notamment malware, ransomware, phishing, exploits zero-dayet menaces persistantes avancées (APT).

Comment fonctionne le système TDR de Xygeni ? #

Xygeni intègre TDR avec la détection d'anomalies en temps réel, gestion des secrets, et des capacités de réponse automatisées pour fournir une protection de bout en bout pour les environnements de développement logiciel et les chaînes d'approvisionnement.