才能达到真正的 关键系统保护,开发团队必须采用 左移安全 在部署之前识别漏洞和恶意代码的做法。这种主动的方法 安全软件开发 确保逻辑缺陷和高风险依赖关系永远不会影响生产,从而保护您的业务所依赖的核心系统。

单一坏 commit 可能会危及你的基础设施,而你可能等到发现的时候已经太晚了。这就是为什么 关键系统保护 必须左移,从编写代码时开始,而不是在部署之后。

关键系统 包括支持您的身份平台、支付处理器、管理门户和 CI/CD 编排器是您业务的支柱。一旦这些设备发生故障,攻击者就会迅速行动。如果您仅仅依赖运行时防御,那么您已经落后了。

就拿 XZ Utils 后门:一个被值得信赖的维护者劫持的低级压缩库。尽管所有外围防御措施都已到位,但它几乎还是在主流 Linux 发行版中发布,因为攻击始于 内 建造 pipeline.

这种风险要求 左移安全。它需要能够实时捕捉问题的工具, pull requests、依赖项升级以及工作流程。这就是 Xygeni 的 SAST 以及 SCA 做一些改变。

从逻辑缺陷检测到恶意包阻止和预合并 guardrails 在漏洞影响生产之前将其阻止,Xygeni 能够真正实现 安全软件开发,速度快、清晰度高、控制力强。

关键系统保护在应用程序安全中意味着什么?

在应用程序安全方面, 关键系统保护 指的是保护软件中管理身份、敏感数据、业务逻辑和部署自动化的部分。这些组件中,一个漏洞就可能导致权限提升、数据泄露,甚至整个系统被攻陷。

主要目标包括:

- 身份验证模块和令牌验证逻辑

- 机密处理和配置文件

- 执行交易或访问敏感数据的业务关键型 API

- CI/CD 嵌入在代码库中的脚本、运行器和部署定义

现代攻击越来越多地利用应用层。脆弱的路由、滥用的依赖项或错误配置 pipeline 通常足以破坏关键系统。

这就是为什么左移安全性是有效安全软件开发的必要条件。你不能依赖生产环境的防御措施来检测开发过程中引入的问题。唯一可靠的策略是集成以下工具: SAST 以及 SCA 直接进入你的开发工作流程。这可以防止问题在合并之前出现,防止依赖项在安装之前出现,以及 pipeline在它们被触发之前。

安全软件开发的软件组成分析

如果你引入了开源依赖项,那么你也会引入其他人的错误,甚至更糟的是,他们的恶意软件。这就是为什么 软件组成分析(SCA) 是 左移安全,对于任何团队建设都至关重要 安全软件开发 pipelines.

Xygeni 如何 SCA 在推送代码之前启用关键系统保护

Xygeni 在添加依赖项时立即扫描它们,无论它们是否 package.json, requirements.txt甚至在 CI 作业的硬编码安装脚本中。但与传统 SCA 工具,它不会向您灌输不相关的 CVE。

相反,Xygeni 关注的是真正重要的事情:

- 标记恶意软件包,即使他们是新手并且还没有 CVE

- 运行 可达性分析 验证您的应用中是否实际使用了有风险的代码路径

- 分数可利用性,这样你就不会在影响较小的问题上浪费时间

- 表面修复风险 在修补之前,这样你就不会意外地引入回归

- 拦截危险包裹 在安装之前,包括在 CI 容器中

因此,您的关键系统将尽早受到保护: 当引入依赖关系时,而不是在它已经投入生产之后。

实际应用 SCA 示例:在 Shift Left Security 中阻止恶意代码

在例行更新期间,开发人员将此依赖项添加到 Java 项目中:

<dependency>

<groupId>com.thoughtworks.xstream</groupId>

<artifactId>xstream</artifactId>

<version>1.4.5</version>

</dependency>

看起来比较稳定。本地工具中没有立即弹出 CVE 警告。

但是, Xygeni 的 SCA 立即标记 CVE-2013-7285 a 严重的远程代码执行漏洞 (CVSS 9.8、CWE-78:操作系统命令注入)。

可达性分析(来自 Xygeni 上下文面板):

“如果安全框架尚未初始化,Xstream API 版本高达 1.4.6 和版本 1.4.10,则可能允许远程攻击者在解组 XML 或 JSON 时操纵已处理的输入流来运行任意 shell 命令。”

- 代码使用

XStream用于 XML 反序列化 - Xygeni 检测 方法可能可达

- 该漏洞可能 可利用的 如果在没有防御性初始化的情况下使用

Xygeni 下一步做什么:

- 直接在

pom.xml - 建议升级到 1.4.7,第一个修补版本

- 作品 补救风险洞察,警告升级后可能出现问题

- 创建一个 AutoFix PR 安全地升级版本

- 阻止 CI 构建,直到团队审核并批准变更

结果: 团队在问题进入测试环境之前就对其进行了修复。风险被消除。修复发生在 commit 时间,而不是部署之后。

安全软件开发的静态应用程序安全测试

你的团队每天都会编写关键业务逻辑。如果你不及早扫描这些逻辑,缺陷就会进入生产环境,而运行时工具却无法发现它们。这就是为什么 静态应用程序安全测试(SAST) 从一开始就属于您的开发工作流程。

SAST 起着至关重要的作用 左移安全 并推动真正的成果 安全软件开发 队。

Xygeni 如何 SAST 支持开发工作流中的关键系统保护

Xygeni 在开发人员提交 pull request。它跟踪执行流程,追踪输入源到接收器,并突出显示关键路径中的真正风险,而不会中断开发人员的体验。

下面是它的工作原理:

- 扫描代码差异以查找逻辑缺陷,例如路径遍历、SQL 注入和不安全的身份验证检查

- 追踪每个漏洞从用户输入到运行时行为的完整流程

- 根据严重性、可利用性以及是否影响对问题进行标记 关键系统

- 在 PR 中自动建议安全修复 自动修复,以便开发人员可以立即采取行动

- 阻止有风险的合并,将易受攻击的代码排除在主代码之外,而不会扰乱团队

而不是出现误报或通用 CVE, Xygeni 专注于可利用的漏洞 在您实际发布的软件中。它使您的团队能够尽早发现危险的错误,并在部署之前保护您的关键系统。

这就是真正的左移安全的价值,以及如何在不牺牲速度或控制的情况下实现安全的软件开发。

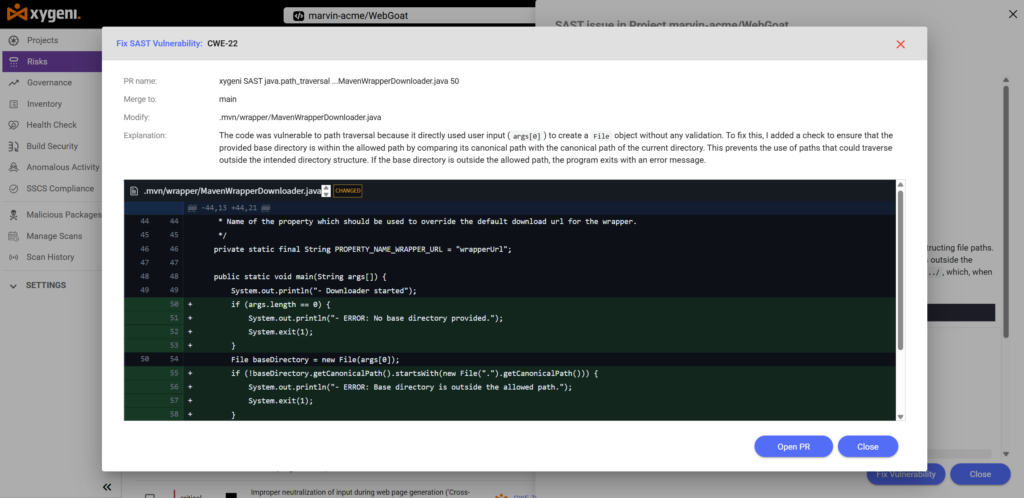

真实成功 SAST 示例:在 CWE-22 到达关键系统之前阻止它

假设一位开发人员更新了一个写入文件系统的旧版 Java 服务。在最近的一次冲刺中,他们 commit 以下代码:

File baseDirectory = new File(args[0]);

这条线路直接从 args[],无需验证。这看起来很安全,直到你意识到它打开了 路径遍历.

什么是Xygeni SAST 检测

Xygeni 的 java.path_traversal 检查立即将其追踪为 CWE-22 漏洞:

将路径名不正确地限制到受限目录.

- 来源:

args[0],直接来自用户输入 - 水槽:

new File(args[0])用于设置baseDirectory - 文件:

.mvn/wrapper/MavenWrapperDownloader.java,第 50 行

这种漏洞可以让攻击者将你的应用指向非预期的路径,例如 ../../etc/passwd,存在未经授权的文件访问或覆盖的风险。

AutoFix 实际操作:默认安全

Xygeni 建议并准备补丁,但您仍可掌控全局。修复可确保 baseDirectory 无法逃离允许的目录树:

.mvn/wrapper/MavenWrapperDownloader.java

CHANGED

* Name of the property which should be used to override the default download url for the wrapper.

*/

private static final String PROPERTY_NAME_WRAPPER_URL = "wrapperUrl";

public static void main(String args[]) {

System.out.println("- Downloader started");

if (args.length == 0) {

System.out.println("- ERROR: No base directory provided.");

System.exit(1);

}

File baseDirectory = new File(args[0]);

if (!baseDirectory.getCanonicalPath().startsWith(new File(".").getCanonicalPath())) {

System.out.println("- ERROR: Base directory is outside the allowed path.");

System.exit(1);

}

System.out.println("- Using base directory: " + baseDirectory.getAbsolutePath());

// If the maven-wrapper.properties exists, read it and check if it contains a custom

// wrapperUrl parameter.

File mavenWrapperPropertyFile = new File(baseDirectory, MAVEN_WRAPPER_PROPERTIES_PATH);

String url = DEFAULT_DOWNLOAD_URL;

此 PR 将被阻止,直到此修复程序合并为止。审阅者可以在 pull request.

成果

- 路径遍历从未投入生产

- 团队避免了高风险错误,且没有任何减速

- 安全软件开发生命周期持续快速且受到保护

这就是真实的 左移安全 与 Xygeni 合作 SAST:尽早发现逻辑缺陷,用清晰的背景指导开发人员,并强制执行 关键系统保护 在代码合并之前。

防患于未然

如果您等到生产环境才开始保护应用程序,那就太晚了。关键的系统保护应该从 IDE 开始,而不是防火墙。

随着现代攻击针对源代码、依赖项和 CI/CD pipelines, 左移安全 不再是可选的,这是真正构建的唯一方法 安全软件开发 工作流程。

Xygeni 为开发人员提供实时工具来捕捉逻辑缺陷、阻止恶意程序包并强制执行 guardrails 不会减慢你的 pipeline。从 PR 扫描到依赖性检查,您可以掌控一切,而平台则会完成繁重的工作。

更快保障安全。更早检测。更安全地运输。

清单:在开发中实施关键系统保护

部署后,关键系统的安全就无法保障了。以下是如何 在您的开发工作流程中建立保护 采用实用的左移安全策略:

| 步骤 | 操作 |

|---|---|

| 步骤 1:使用 SAST | 在每个 pull request 在代码进入主程序之前捕获逻辑缺陷,例如路径遍历、不安全的反序列化或缺少身份验证检查。 |

| 第 2 步:分析依赖关系 | 使用软件组成分析来检测恶意程序包、评估可达性并确定实际漏洞利用路径的优先级 — — 而不仅仅是已声明的风险。 |

| 步骤 3:在监督下应用 AutoFix | 让 Xygeni 生成安全补丁 SAST 以及 SCA 问题,但要让开发人员掌控——不要静默合并。 |

| 步骤 4:强制执行 CI/CD Guardrails | 定义策略,在漏洞可触及、可利用或存在恶意攻击时阻止构建。将安全检查视为 linting 操作。 |

| 步骤 5:监控可利用性漏斗 | 跟踪开发、测试和生产过程中的风险。使用 dashboard以确定哪些问题是可以安全地延迟、立即修复或监控的。 |

摘要表:关键系统保护的左移安全性

| 能力 | SAST | SCA | CI/CD Guardrails |

|---|---|---|---|

| 检测 PR 中的逻辑缺陷 | ✅ | - | - |

| 标记恶意或危险的依赖项 | - | ✅ | - |

| 分析可达性和可利用性 | ✅ | ✅ | ✅ |

| 自动建议安全修复(AutoFix) | ✅ | ✅ | - |

| 阻止不安全的合并或构建 | ✅ | ✅ | ✅ |

| 跟踪从开发到生产的风险 | ✅ | ✅ | ✅ |

结论:利用 Shift Left 安全性和关键系统保护快速构建

关键系统保护不仅仅是一个安全问题,更是开发中的优先事项。攻击者不会等到你的代码投入生产。他们会瞄准你代码库中的依赖项、你的代码库中的逻辑缺陷, pull requests以及配置错误 pipeline部署其余部分。

左移安全是你打败他们的方法。

通过整合 SAST 以及 SCA 融入您的开发流程,在问题出现之前即可发现它们。您可以快速修补漏洞,保持控制,并实施安全的软件开发,而不会拖慢团队的开发进度。

Xygeni 为您提供可视性、自动化和控制,从一开始就保护您的企业无法承受损失的系统 commit 到最后的部署。

想要看看你的代码中隐藏着什么吗?

运行第一次左移扫描 使用 Xygeni:无需信用卡。