每周我们的恶意软件检测系统会扫描 npm 和 PyPI 等公共注册表中的数千个新增和更新的软件包。

本周尤其繁忙。

我们已确认 53 个恶意软件包主要是在 NPM,还有其他病例 OpenVSX其中一些恶意程序以协同集群的形式出现,重复发布以相同名称或密切相关的软件包系列为名的恶意程序。许多程序模仿了…… 支付SDK, enterprise 模具, 开发人员工具, OpenVSX 扩展, 人工智能和智能体主题软件包, 辅助功能组件, UI 助手以及其他在现代开发工作流程中常用的模块。

这些并非孤立的异常情况。本周的突出之处在于,同一软件包系列中存在重复发布、命名模式重复使用以及恶意软件包伪装成合法依赖项的方式。 pipelines.

每周快照是我们正在进行的 恶意代码摘要我们会验证新的威胁,并提供可操作的情报来帮助 DevSecOps 团队 保护他们的 pipeline在损害发生之前。

让我们分析一下本周的发现及其重要性。

| 生态系统 | 小包装 | 日期 |

|---|---|---|

| NPM | admin0911:1.0.23 | 2026 年 4 月 14 日 |

| NPM | admin0911:1.0.47 | 2026 年 4 月 14 日 |

| NPM | admin0911:1.0.59 | 2026 年 4 月 14 日 |

| NPM | @searchos/bot-proxy:0.1.4 | 2026 年 4 月 10 日 |

| NPM | 百度-ti:1.0.0 | 2026 年 4 月 10 日 |

| openvsx | rajdeepchandra/spectrum-design-tokens-for-vscode:0.0.1 | 2026 年 4 月 11 日 |

| openvsx | rajdeepchandra/spectrum-design-tokens-for-vscode:0.0.3 | 2026 年 4 月 11 日 |

| openvsx | rajdeepchandra/spectrum-design-tokens-for-vscode:0.0.4 | 2026 年 4 月 11 日 |

| NPM | @genoma-ui/components:99.99.2 | 2026 年 4 月 11 日 |

| NPM | paysafe-payments-sdk-common:99.0.0 | 2026 年 4 月 13 日 |

| NPM | paysafe-card-payments:99.0.0 | 2026 年 4 月 13 日 |

| NPM | paysafe-google-pay:99.0.0 | 2026 年 4 月 13 日 |

| NPM | paysafe-apple-pay:99.0.0 | 2026 年 4 月 13 日 |

| NPM | paysafe-venmo:99.0.0 | 2026 年 4 月 13 日 |

| NPM | paysafe-card-payments:99.99.1 | 2026 年 4 月 13 日 |

| NPM | paysafe-payments-sdk-common:99.99.1 | 2026 年 4 月 13 日 |

| NPM | paysafe-google-pay:99.99.1 | 2026 年 4 月 13 日 |

| NPM | paysafe-venmo:99.99.1 | 2026 年 4 月 13 日 |

| NPM | unisys-core:99.99.1 | 2026 年 4 月 11 日 |

| NPM | unisys-auth:99.99.1 | 2026 年 4 月 11 日 |

| NPM | unisys-sdk:99.99.1 | 2026 年 4 月 11 日 |

| NPM | unisys-agentic-ai-playground:99.99.2 | 2026 年 4 月 11 日 |

| NPM | unisys-auth:99.99.2 | 2026 年 4 月 11 日 |

| NPM | unisys-sdk:99.99.2 | 2026 年 4 月 11 日 |

| NPM | sysverify-core:1.0.0 | 2026 年 4 月 13 日 |

| NPM | 搜索过滤器主机:1.0.0 | 2026 年 4 月 13 日 |

| NPM | magentaa11y:9.9.11 | 2026 年 4 月 14 日 |

| NPM | magentaa11y:9.9.12 | 2026 年 4 月 14 日 |

| NPM | bitu-user:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-app:99.0.0 | 2026 年 4 月 13 日 |

| NPM | rn-bitu:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-core:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-protocol:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-staking:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-trade:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-wallet:99.0.0 | 2026 年 4 月 13 日 |

| NPM | bitu-sdk:99.0.0 | 2026 年 4 月 13 日 |

| NPM | @gbrlxvii/ts-form-utils:1.0.2 | 2026 年 4 月 13 日 |

| NPM | @gbrlxvii/ts-form-utils:1.0.3 | 2026 年 4 月 13 日 |

| NPM | bitu-staking:99.0.1 | 2026 年 4 月 13 日 |

| NPM | magentaa11y:9.9.16 | 2026 年 4 月 14 日 |

| NPM | magentaa11y:9.9.18 | 2026 年 4 月 14 日 |

| NPM | stacks-editor:9.9.9 | 2026 年 4 月 16 日 |

| NPM | express-security-policy:1.0.2 | 2026 年 4 月 17 日 |

| NPM | ixpresso-core:1.0.1 | 2026 年 4 月 16 日 |

| NPM | ixpresso-core:1.0.2 | 2026 年 4 月 16 日 |

| NPM | @athena-ui-components/deeplink:0.0.41 | 2026 年 4 月 16 日 |

| NPM | @athena-ui-components/helpers:1.1.24 | 2026 年 4 月 16 日 |

| NPM | @athena-ui-components/lang:0.1.18 | 2026 年 4 月 16 日 |

| NPM | @athena-ui-components/layout:1.2.24 | 2026 年 4 月 16 日 |

| NPM | node-red-contrib-yolo-object-detection:9.1.11 | 2026 年 4 月 16 日 |

| NPM | node-red-contrib-yolo-object-detection:9.1.12 | 2026 年 4 月 16 日 |

| NPM | monerom:1.0.7 | 2026 年 4 月 17 日 |

保护您的开源依赖项免受漏洞和恶意代码的侵害

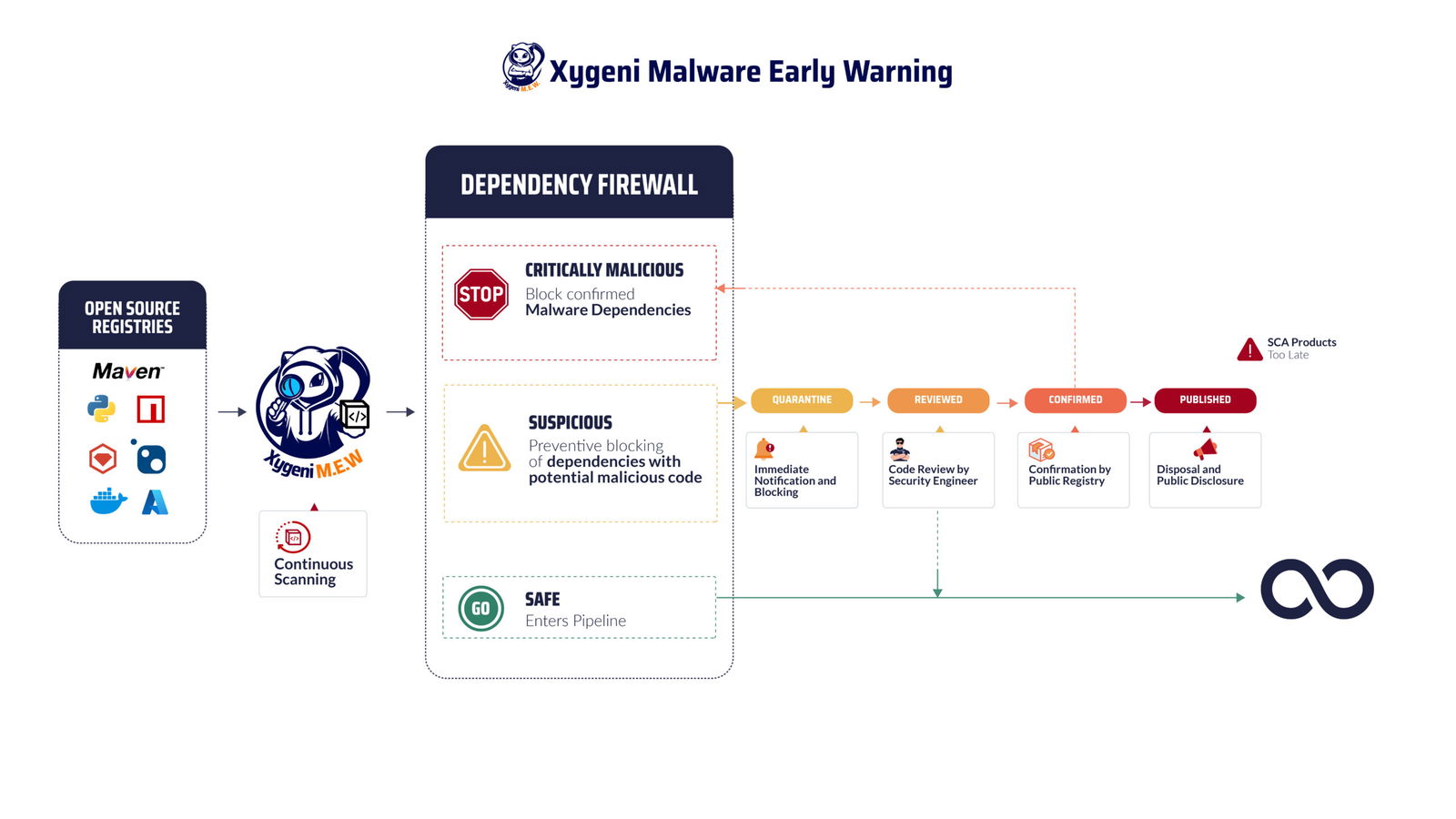

最大限度地降低风险,并保护您的应用程序免受恶意软件的侵害 Xygeni 早期恶意软件检测. 优先处理最重要的漏洞。我们的综合解决方案可实时监控您的依赖项,以便在威胁影响您的软件之前检测并缓解威胁。

由于漏洞和恶意代码威胁不断增加,在当前的软件开发环境中管理开源组件至关重要。Xygeni 的 Open Source Security 解决方案会在发布时扫描并阻止有害软件包,从而大大降低恶意软件和漏洞侵入系统的风险。我们的全面监控涵盖多个公共注册中心,确保所有依赖项都经过安全性和完整性审查。Xygeni 通过根据上下文优先考虑关键问题并促进简化的补救流程,增强了您的团队维护安全可靠的软件项目的能力。

Xygeni 使用多层技术在恶意代码传播前将其拦截。首先,静态代码分析可以检测混淆模式、隐藏的有效载荷和脚本滥用。此外,行为沙盒分析可以安装 hooks、运行时命令和持久性技巧。此外,机器学习检测可以识别签名扫描器遗漏的零日漏洞 npm 恶意软件和 pypi 恶意软件变种。最后,预警系统实时监控公共存储库,验证发现并立即向 DevOps 团队发出警报。

因此,这种组合确保开发人员能够快速获得可操作的情报,直接集成到 CI/CD 工作流程。

为什么开发人员应该关注恶意 npm 软件包

现代威胁很少等待运行时。例如,恶意 npm 包通常在安装过程中执行,而 pypi 恶意包则隐藏令牌泄露或后门。攻击者:

- 将私有 GitHub 存储库翻转为公开以复制它们。

- 使用编码的有效载荷窃取凭证和机密。

- 使用混淆的 JavaScript 加载器来部署勒索软件或僵尸网络。

事实上,恶意开源软件包的数量在一年内激增了 156%。因此,仅依赖延迟反馈或基本扫描器的团队就会落后。

此恶意软件报告在 npm 和 PyPI 中追踪的内容

本摘要是以下内容的中心枢纽:

- 已确认存在恶意 npm 软件包

- 已确认的 pypi 恶意软件包

- 基于行为的恶意代码检测

- 登记处确认的事件

- 每周和每月恶意软件报告摘要

- 所有 npm 恶意软件和 pypi 恶意软件发现的历史更新日志

换句话说,它提供了一个单一的参考点。Xygeni 的研究团队每周更新此页面,提供完整技术分析和 GitHub IOC 的链接。

如何防范恶意 npm 包和 PyPI 恶意软件

由于这种风险不断增加,组织需要强大的防御:

- 强制仅锁定文件安装(

npm ci)摄影作品通过 CI/CD. - 此外,使用 Xygeni 的早期预警引擎扫描预安装的依赖项。

- 此外,阻止基于恶意代码信号的构建 Guardrails.

- 产生 SBOMs 来追踪间接依赖关系并应用策略。

- 最重要的是,培训开发人员检测域名抢注、混淆和可疑的安装脚本。

尝试 Xygeni 的恶意软件检测工具

Xygeni 提供: