Imagine un rascacielos en el que cada piso está construido por equipos diferentes. Una viga defectuosa instalada por un solo equipo puede poner en peligro toda la estructura. Esta es la realidad a la que se enfrentan las organizaciones con las cadenas de suministro de software en el panorama digital actual.

A medida que las empresas dependen cada vez más de redes intrincadas de proveedores y componentes de código abierto, el riesgo de que actores maliciosos exploten vulnerabilidades ha crecido exponencialmente. El alarmante aumento de los ataques a la cadena de suministro de software, como las infames infracciones de SolarWinds y Kaseya, pone de relieve la necesidad crítica de contar con medidas de seguridad sólidas para proteger tanto a las empresas como a sus clientes de consecuencias catastróficas.

Estos ataques pueden tener efectos devastadores y afectar todo, desde la eficiencia operativa hasta la confianza de los clientes. Tan solo unas pocas versiones comprometidas pueden causar estragos en una organización. Como resultado, software supply chain security Se ha transformado de una ocurrencia tardía a una necesidad absoluta para mantener la resiliencia y un ciberespacio saludable dentro de cualquier entorno digital. enterprise.

No permita que su organización sea víctima del próximo gran ataque a la cadena de suministro. Obtenga el conocimiento y las habilidades para fortalecer su cadena de suministro de software al inscribirse en nuestro programa de vanguardia Certificados Software Supply Chain Security Curso de ExpertoCon aprendizaje a su propio ritmo, acceso al laboratorio basado en navegador y soporte del instructor las 24 horas, los 7 días de la semana a través de Mattermost, obtendrá la experiencia necesaria para proteger a su empresa y a sus clientes de posibles disasters. Actúa ahora y conviértete en un líder en software supply chain security –El futuro de su organización depende de ello.

Eche un vistazo al curso 'CSSE':

¿Por qué ocurren ataques a la cadena de suministro de software?

Los ataques a la cadena de suministro de software han cobrado importancia a lo largo de los años, poniendo en peligro a organizaciones de todo el mundo. Se trata de ataques a las partes más inseguras del desarrollo y la distribución de software. pipeline, dirigidos a sistemas mal protegidos en un sentido muy amplio. Esta es la razón por la que ocurren:

- Mayor superficie de ataque: Los programas de software contemporáneos utilizan muchos componentes de terceros, lo que aumenta el número de puntos de entrada para ciberdelincuentes maliciosos.

- Difícil de detectar: Los ataques a la cadena de suministro suelen utilizar fuentes confiables, lo que hace que sea más difícil identificarlos que el malware tradicional.

- Alto impacto: Un atacante podría explotar una sola parte para comprometer a miles de usuarios finales, lo que hace que estos ataques sean muy atractivos entre los ciberdelincuentes.

- Malas prácticas de seguridad: Muchas empresas carecen de medidas de seguridad estrictas para verificar y monitorear el software de terceros.

- Sofisticación de los actores de amenazas: Las amenazas persistentes avanzadas (APT) y los piratas informáticos de estados nacionales están invirtiendo fuertemente en técnicas de ataque a la cadena de suministro.

- Automatización del desarrollo de software (por ejemplo,CI/CD pipelines): Desafortunadamente, automatizar la entrega de software con una integración continua/implementación continua (CI/CD) pipeline Introduce vulnerabilidades si no se protege adecuadamente.

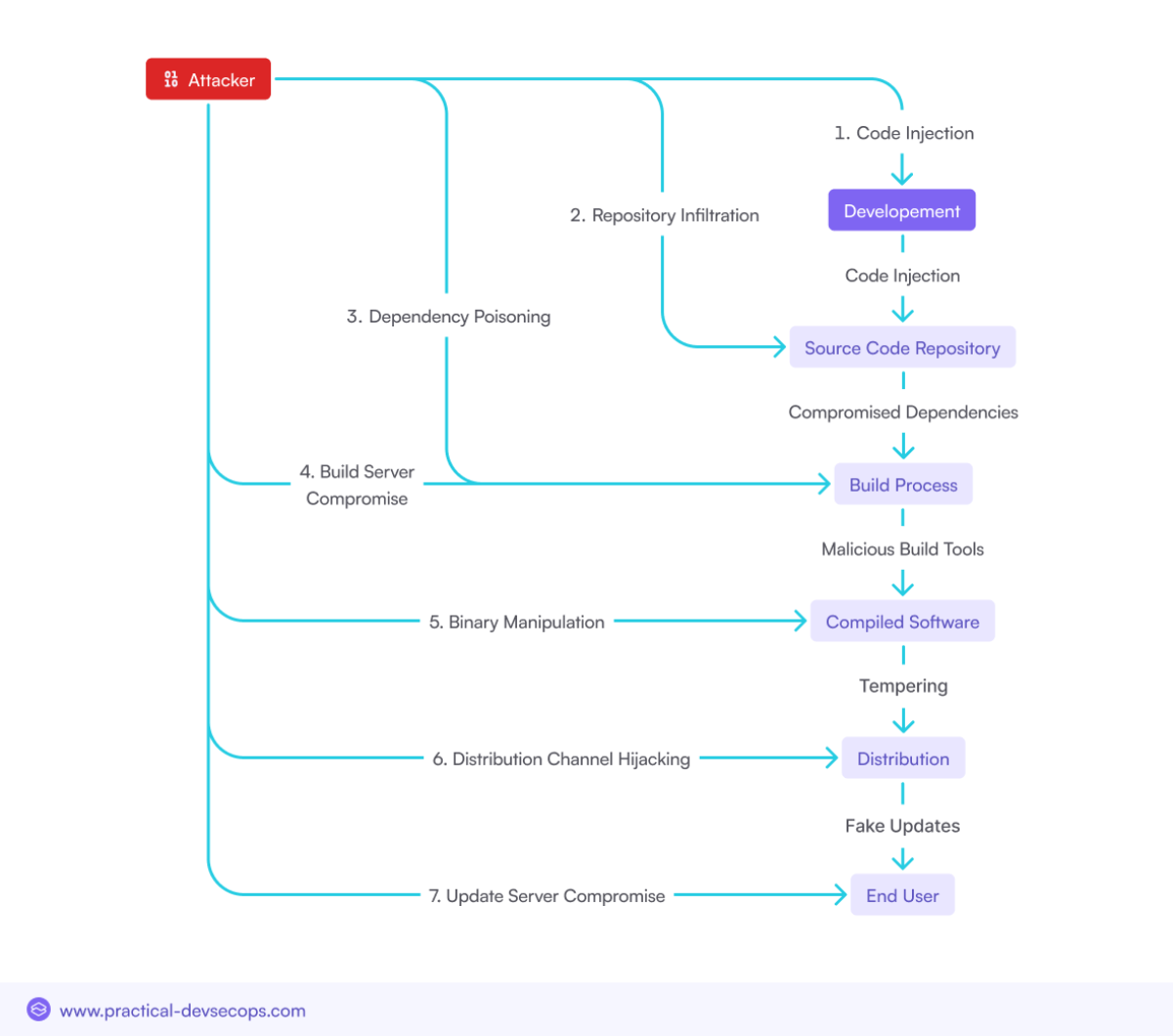

Diferentes tipos de ataques a la cadena de suministro de software

Inyección de código malicioso

Los atacantes se infiltran en el proceso de desarrollo de software para inyectar código malicioso en el producto final. Este código puede estar diseñado para robar datos, permitir acceso no autorizado o crear puertas traseras para futuras explotaciones.

Dependencias comprometidas

Muchos proyectos de software dependen de bibliotecas y paquetes de terceros. Los atacantes ponen en peligro estas dependencias introduciendo actualizaciones maliciosas que luego se propagan a través de la cadena de suministro hasta los usuarios finales.

Secuestro de la cadena de suministro

Esto implica tomar el control de canales legítimos de distribución de software, como servidores de actualización o repositorios de paquetes, para distribuir software malicioso o actualizaciones a los usuarios.

¡Proteja sus cadenas de suministro de software ahora! Descargue nuestra guía esencial en formato de libro electrónico.

Los ataques más recientes y de alto perfil a la cadena de suministro de software

Principales ataques a la cadena de suministro de software (2020-2024)

En los últimos años hemos sido testigos de varios ataques importantes a la cadena de suministro de software, cada uno de los cuales ha puesto de relieve las vulnerabilidades de nuestro ecosistema digital interconectado:

Ataque a la cadena de suministro de 3CX

La aplicación de escritorio 3CX, utilizada por miles de empresas en todo el mundo, fue vulnerada mediante lo que se describe como un ataque avanzado a la cadena de suministro.

Mi opinión: Este ataque fue el resultado de que los atacantes incorporaran su código malicioso en una actualización de software real que se distribuía como parte oficial del proceso de desarrollo.

Repercusiones: El ataque comprometió a decenas de miles de personas al permitir el acceso no autorizado a datos confidenciales, incluidas las comunicaciones de voz. La vulneración reveló un proceso de desarrollo de software defectuoso y preocupaciones sobre las dependencias de software de terceros.

Ataque de vientos solares

El Ataque SolarWinds Comprometió la cadena de suministro de software de Orion. Los atacantes se infiltraron en la red de SolarWinds en septiembre de 2019 y, en marzo de 2020, habían inyectado código malicioso en las actualizaciones de Orion. Estas actualizaciones comprometidas se distribuyeron a más de 18,000 XNUMX clientes, lo que permitió a los atacantes espiar los sistemas de TI de varias organizaciones.

Mi toma: Esta brecha expone vulnerabilidades críticas en la seguridad de la cadena de suministro, y demuestra cómo los proveedores externos pueden convertirse en puertas de entrada para el espionaje cibernético generalizado. Subraya la necesidad urgente de que las organizaciones reevalúen sus medidas de seguridad, en particular en lo que respecta al software y los servicios de proveedores externos.

Repercusiones: El ataque causó daños financieros significativos, ya que las organizaciones afectadas perdieron un promedio del 11% de sus ingresos anuales (hasta el 14% en los EE. UU.). También catalizó la mejora del intercambio de información y las prácticas de ciberseguridad en los sectores público y privado, lo que impulsó una reevaluación de los protocolos de seguridad de la cadena de suministro.

Ataque de carga de Codecov Bash

En 2024, un ataque a la cadena de suministro que se llevó a cabo con éxito dio como resultado la modificación de Bash Uploader, proporcionado por una herramienta popular, para cargar la cobertura de código en Codecov. Este es el script que muchos desarrolladores usaban para enviar informes de cobertura a Codecov, y esta versión modificada era capaz de transmitir variables de entorno, como tokens o claves.

Mi toma: Muchos proyectos quedaron expuestos a la exposición de sus secretos, lo que podría afectar a miles de personas. Este ataque puso de relieve la importancia de seguir las mejores prácticas de seguridad en entornos de desarrollo y lo peligroso que es depender de scripts preconfigurados.

Repercusiones: El ataque provocó una rotación generalizada de Secreto, erosionó la confianza en las herramientas de terceros y aumentó el escrutinio de CI/CD pipelines, y atrajo la atención regulatoria. Impulsó cambios en toda la industria en el diseño de herramientas de cobertura de código, causó pérdidas financieras y aceleró la adopción de medidas de seguridad avanzadas como SBOM y verificación de integridad.

Ataque a la cadena de suministro de Kaseya VSA

Los actores maliciosos aprovecharon las tácticas utilizadas en el ataque de Kaseya VSA de 2021 y atacaron el software de administración y monitoreo remoto una vez más, esta vez en 2024. Usaron una vulnerabilidad de día cero para distribuir su ransomware a través del mecanismo de actualización del software.

Mi toma: Este ataque provocó importantes exposiciones de ransomware en cientos de empresas más y pequeñas y medianas empresas. enterprises (PYMES). Tras una investigación, se descubrió que había causado graves interrupciones operativas y daños financieros, lo que subraya aún más el riesgo que representan los ataques a la cadena de suministro contra infraestructuras clave.

Repercusiones: El ataque de Kaseya VSA de 2021 provocó infecciones generalizadas de ransomware, que afectaron principalmente a las pymes. Resultó en pérdidas financieras sustanciales, violaciones de datos e interrupciones prolongadas del servicio. El incidente provocó regulaciones más estrictas para los proveedores de servicios administrados, aceleró la adopción de arquitecturas de confianza cero y destacó la necesidad crítica de robusto software supply chain security medidas.

Envenenamiento de paquetes de PyPI y NPM

Una serie de ataques de envenenamiento de paquetes afectaron al índice de paquetes de Python (PyPI) y a Node. Los piratas informáticos publicaron paquetes que parecían ser genuinos pero que incluían malware subyacente. La idea era que los desarrolladores descargaran estos paquetes y alteraran sus proyectos.

Mi toma: Este ataque explota la confianza en los ecosistemas de código abierto y revela una debilidad crítica en la cadena de suministro de software. Demuestra la necesidad de una verificación mejorada en los repositorios de paquetes y controles de seguridad automatizados en el desarrollo pipelineEl incidente desafía el actual modelo de código abierto y sugiere la necesidad de una mejor supervisión o de medidas de seguridad impulsadas por la comunidad.

Repercusiones: Los ataques afectaron a miles de desarrolladores y potencialmente expusieron a riesgo cientos o miles de sus aplicaciones. Este incidente puso de relieve que los ecosistemas de seguridad de software de código abierto requieren buena fe y vigilancia de la seguridad.

Tácticas, técnicas y procedimientos (TTP) utilizados

Las características típicas de estos ataques, a menudo con tácticas, técnicas y procedimientos (TTP) comunes, incluyen:

- Amenazas persistentes avanzadas (APT): Los atacantes APT suelen actuar sin que nadie se dé cuenta durante un período prolongado para lograr sus objetivos. Permiten que los atacantes exploten las vulnerabilidades antes de que se hayan solucionado, lo que puede impedir que las medidas de seguridad tradicionales identifiquen los ataques.

- Phishing e ingeniería social: Los atacantes a menudo utilizan el phishing como medio inicial de entrada, ya sea mediante la recolección de credenciales o el inicio de código malicioso a través de un punto final.

Tendencias emergentes en ataques a la cadena de suministro de software

El aumento del uso de software de código abierto: implicaciones para la seguridad

La adopción generalizada de software de código abierto conlleva beneficios y riesgos. Si bien los componentes de código abierto pueden acelerar el desarrollo y reducir los costos, también introducen vulnerabilidades si no se gestionan adecuadamente. El uso creciente de estos componentes ha ampliado la superficie de ataque, lo que facilita que los atacantes introduzcan código malicioso en bibliotecas y marcos de trabajo ampliamente utilizados.

Aumento de los ataques de ransomware en la cadena de suministro

Los ataques de ransomware han evolucionado para atacar las cadenas de suministro de software, donde los atacantes comprometen el proceso de entrega de software para propagar el ransomware a varias organizaciones simultáneamente. Esta tendencia es particularmente preocupante dados los efectos en cascada que pueden resultar de un solo ataque exitoso.

Focalización de la creación de software y CI/CD Pipelines

El proceso de creación de software y la Integración Continua/Implementación Continua (CI/CD) pipelineLos s se están convirtiendo en objetivos principales para los atacantes. Al comprometer estos pipelineLos atacantes pueden introducir código malicioso que se integra automáticamente en los productos de software y que luego se distribuyen a los usuarios finales.

Explotación de vulnerabilidades de software y configuraciones incorrectas

Los atacantes siguen explotando vulnerabilidades y configuraciones incorrectas en los componentes de software. Esto incluye la explotación de vulnerabilidades conocidas en bibliotecas de código abierto o configuraciones incorrectas en entornos de nube, que pueden proporcionar un punto de apoyo para ataques más profundos dentro de la cadena de suministro.

Desafíos de seguridad del software de código abierto

Beneficios y riesgos del uso de software de código abierto

Las ventajas de la seguridad del software de código abierto son muchas, ya que muestran flexibilidad, creatividad e incluso control de costos. Sin embargo, los riesgos son sustanciales:

- Falta de apoyo formal: Muchos proyectos de código abierto no incluyen ninguna forma o nivel de soporte formal, lo que deja a las organizaciones desamparadas en caso de que surjan problemas de seguridad.

- Exposición más abierta:Observación clave: debido a la publicidad de estos proyectos, si existe una vulnerabilidad, no sólo es visible para todos sino también para los atacantes.

- Depende de mantenedores externos: La seguridad depende en gran medida de la mirada atenta y el respaldo de otros dentro de esa comunidad de código abierto o de aquellos mantenedores individuales que no siempre priorizan la seguridad.

Paquetes maliciosos en repositorios de código abierto

Es una tendencia peligrosa: el aumento de paquetes maliciosos en repositorios como PyPI, NPM y RubyGems. Los atacantes están cargando lo que parecen ser paquetes válidos, con código malicioso integrado que luego se puede incorporar a proyectos de software.

Estrategias para la seguridad del software de código abierto en la cadena de suministro

Para mitigar estos riesgos, las organizaciones deben:

Implementar SCA: SCA Puede ayudarle a trabajar en la identificación y gestión de componentes de código abierto, permitiendo a su organización confiar únicamente en dependencias verificadas y seguras, reduciendo así los riesgos.

Implementar procesos de investigación sólidos: Las organizaciones deben evaluar los componentes antes de incluirlos en sus sistemas para examinar el código e identificar cualquier vulnerabilidad ya conocida.

Participación de la comunidad: La comunidad de código abierto puede ayudar a las organizaciones a mantenerse al tanto de los anuncios de seguridad, así como contribuir a la mejora del software del que dependen.

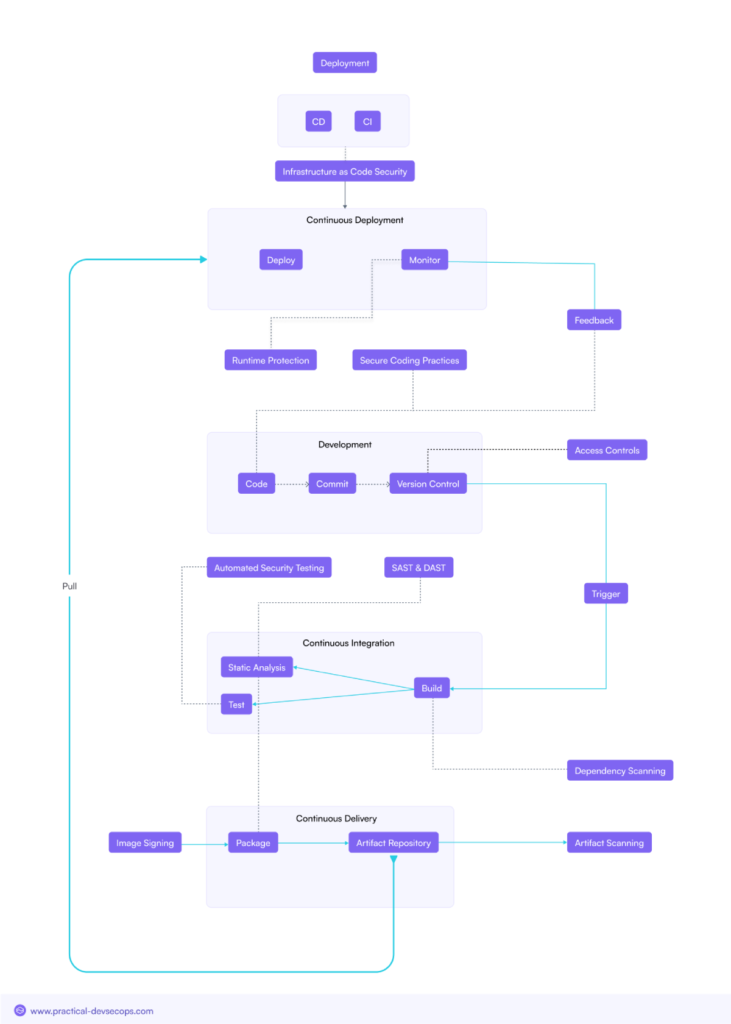

CI/CD Pipeline Security en cadenas de suministro de software

Importancia de la seguridad CI/CD Pipelines

CI/CD pipelineLos s son parte integral del desarrollo de software moderno, lo que permite la entrega rápida de cambios de código. Sin embargo, su papel crítico también los convierte en un objetivo principal para los atacantes. pipelines es esencial para evitar la introducción de vulnerabilidades en los productos de software que generan.

Vectores de ataque comunes dirigidos CI/CD Pipelines

- Servidores de compilación comprometidos: Los atacantes apuntan a los servidores de compilación e inyectan código malicioso durante el proceso de compilación.

- Inyección de código malicioso: Código inyectado en cualquier etapa del CI/CD pipeline Puede propagarse a la producción y afectar a los usuarios finales.

- Secuestro de la cadena de suministro: Los atacantes obtienen el control de los canales de distribución dentro de la CI/CD pipeline, lo que les permite entregar software comprometido a los clientes.

Mejores prácticas para asegurar CI/CD Pipelines

En la seguridad CI/CD pipelines, las organizaciones deben seguir las mejores prácticas que incluyen:

Firma de código: Firmar digitalmente todo el código verifica su origen e integridad.

Entornos de construcción seguros: Aislar los entornos de compilación para evitar el acceso no autorizado y limitar el alcance de la introducción de código malicioso.

Firma y verificación de artefactos: Firme y verifique todos los artefactos de compilación para que solo se implemente software legítimo y sin modificaciones.

Estrategias para mitigar los riesgos de la cadena de suministro de software

Cobertura Software Supply Chain Security Programa

Para B2B enterprises, se centra en la defensa contra las amenazas más recientes a la cadena de suministro de software. Este programa debe abarcar todos los aspectos del desarrollo, la adquisición y la distribución de software, con especial atención a la monitorización y la mejora continuas.

Evaluaciones de riesgos y priorización

Realizar evaluaciones de riesgos exhaustivas es fundamental para identificar y priorizar los componentes de software más críticos. Al comprender dónde se encuentran los mayores riesgos, las organizaciones pueden asignar recursos de manera más eficaz y mitigar las amenazas potenciales antes de que sean explotadas.

Prácticas seguras de desarrollo de software

- Ciclo de vida de desarrollo seguro (SDLC): Implementar seguridad en cada fase del ciclo de vida de la aplicación.

- Codificación segura: Mantener el código seguro y asegurarse de que esté escrito teniendo en cuenta la seguridad. Todo código nuevo debe probarse para averiguar si tiene vulnerabilidades, ya sea al momento de producirse o antes de implementarse.

Procesos de gestión de riesgos en la cadena de suministro

Una gestión eficaz de los riesgos de la cadena de suministro implica:

– Evaluaciones de riesgo de proveedores: Evaluar las prácticas de seguridad de los vendedores y proveedores para garantizar que cumplan con los estándares organizacionales. standards.

– Monitoreo de terceros: Monitoreo continuo de componentes de terceros para detectar vulnerabilidades y amenazas potenciales.

Análisis de composición de software (SCA) Herramientas

SCA Las herramientas son invaluables para identificar y gestionar componentes de código abierto dentro de la cadena de suministro de software. Estas herramientas pueden detectar dependencias obsoletas o vulnerables, lo que ayuda a mitigar el riesgo de explotación.

Entrega e implementación segura de software

Si vamos un paso más allá, queda claro que cuando el desarrollo es importante para la seguridad, entonces entregar e implementar el software de forma segura se convierte en la máxima prioridad.

Firma de código: Permite verificar la fuente del código antes de la implementación.

Comprobación de artefactos: Asegúrese de que los artefactos generados durante la compilación estén libres de daños y sean como se esperaba antes de la implementación.

Las actualizaciones seguras abordan las vulnerabilidades de los ecosistemas que exponen y brindan una ruta de actualización para mantenerse al día con las amenazas emergentes al brindar un mecanismo seguro para la actualización, de modo que otras PC tampoco puedan engañarlo.

Planes de respuesta y recuperación de incidentes

Por último, las organizaciones deben estar preparadas para responder y recuperarse de los ataques a la cadena de suministro de software. Esto incluye establecer planes de respuesta a incidentes que describan los pasos a seguir en caso de un ataque, así como planes de recuperación para restablecer las operaciones normales lo más rápido posible.

Regulaciones y sectores relevantes Standards

Una gama de regulaciones e industrias standardSe han desarrollado herramientas para guiar a las organizaciones en la protección de sus cadenas de suministro de software. Estas incluyen:

- NIST SP 800-161: Guía la gestión de riesgos de la cadena de suministro en los sistemas de información federales.

- ISO / IEC 20243: El proveedor de tecnología abierta y confiable Standard, que aborda la seguridad en la cadena de suministro de las TIC.

- CMMC (Certificación del Modelo de Madurez de Ciberseguridad): Un marco que standardiza las prácticas de ciberseguridad en toda la base industrial de defensa.

Conclusión

Ahora más que nunca, la cuestión de software supply chain security es increíblemente importante en un mundo cada vez más digital. Dado que las cadenas de suministro de software enfrentan ahora una complejidad cada vez mayor, los riesgos también han aumentado. Las organizaciones pueden permanecer protegidas y salvaguardar a sus clientes de los resultados devastadores de los ataques a la cadena de suministro al comprender cómo operan estas amenazas, junto con estrategias de seguridad adecuadas.

Las organizaciones deben revisar su postura de seguridad a intervalos regulares y adoptar una postura proactiva en la mitigación de riesgos, desde la protección CI/CD pipelines para gestionar componentes de código abierto y cumplir con las regulaciones de la industria. Esto les permitirá forjar una cadena más confiable y resistir las amenazas cada vez más sofisticadas de la era digital.

¿Está listo para proteger su cadena de suministro de software contra las crecientes amenazas? Únase a miles de profesionales de seguridad que han mejorado sus habilidades de seguridad con Certificaciones prácticas de DevSecOpsRegístrate hoy y mejora tus habilidades de seguridad.