简介:应用程序安全测试为何如此重要

如果你开发软件, 软件开发安全 不仅仅是一个附加功能,它是必不可少的。随着网络威胁的日益发展,应用程序安全测试在尽早发现漏洞、确保更安全的软件开发方面发挥着至关重要的作用。然而, 发现问题只是成功的一半。 更重要的是, 你怎么修复它们? 为了回答这个问题,我们将探索不同的 应用程序安全测试的类型, 安全测试的最佳实践 在软件开发方面, 补救策略 这将帮助您有效地发送安全代码。

应用程序安全测试的类型

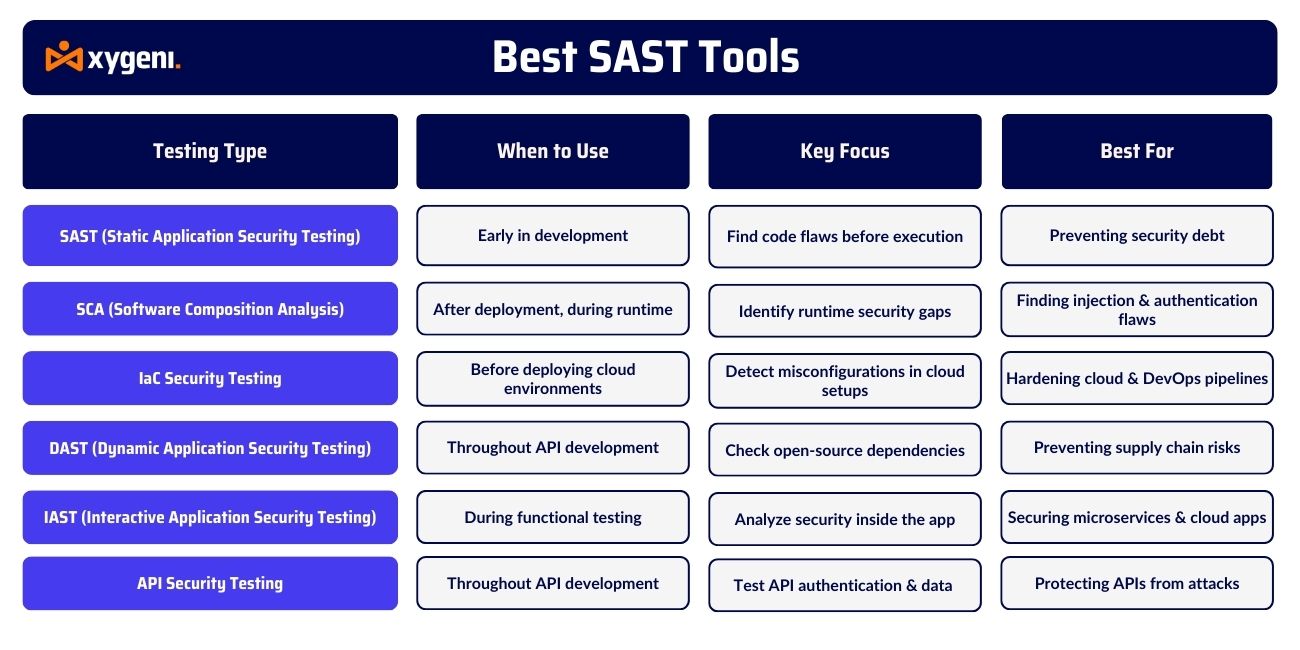

软件开发的安全不仅仅需要一种测试方法。保护应用程序安全并不是一个千篇一律的过程。相反,各种应用程序安全测试方法有助于发现不同情况下的漏洞 软件开发生命周期的各个阶段(SDLC).

通过分层使用这些安全方法,团队可以增强应用程序、降低安全风险并在攻击者利用漏洞之前阻止漏洞。每种方法在保护软件方面都发挥着独特的作用,确保从代码开发到部署的保护。

让我们仔细看看最有效的应用程序安全测试类型以及它们如何帮助团队构建更安全的软件。

1. 软件组成分析(SCA)

除了分析专有代码外,现代应用程序还严重依赖开源库。虽然这些组件可能很有用,但它们可能会带来安全风险。这就是 软件组成分析 它可以帮助团队持续监控第三方依赖项中的漏洞和许可问题。

何时使用: 不断地,在 SDLC.

如何使用: 扫描开源依赖项以查找已知漏洞和过时的组件。

适用人群: 防止供应链攻击并确保安全合规 standards.

2. 静态应用程序安全测试(SAST)

首先,在开发早期发现安全漏洞至关重要。 SAST 允许开发人员在代码执行之前识别漏洞,确保在问题变得代价高昂之前得到解决。

何时使用: 处于开发早期(左移安全性)。

如何使用: 执行前扫描代码,检测源代码、字节码或二进制文件中的漏洞。

适用人群: 部署之前识别代码级缺陷。

3. 基础设施即代码(IaC) 安全测试

随着云环境的快速普及,保护基础设施配置与保护应用程序代码同样重要。 IaC security 测试确保在部署之前检测并纠正错误配置。

何时使用: 在部署云环境之前。

如何使用: 扫描地形, 云形成, Kubernetes和 Docker 文件是否存在安全风险。

适用人群: 确保云原生应用程序和 DevOps 的安全 pipelines.

4.动态应用安全测试(DAST)

不比 SAST,分析静态代码, DAST 采取不同的方法 通过在运行时测试应用程序。通过模拟真实世界的攻击, 达斯特 识别仅在执行期间出现的安全漏洞。

何时使用: 部署后,运行时。

如何使用: 像黑客一样攻击应用程序,检测实时环境中的安全漏洞。

适用人群: 查找注入攻击、身份验证缺陷和错误配置。

5.交互式应用安全测试(IAST)

一些漏洞可能会在静态和动态测试中被忽略。为了弥补差距, 国际航空运输协会 在应用程序执行期间提供实时安全分析,允许团队在保留代码上下文的同时动态检测漏洞。

何时使用: 在功能测试期间。

如何使用: 使用应用程序内部的实时分析来识别安全风险。

适用人群: 微服务、容器化应用程序和云原生应用程序。

6. API 安全测试

随着 API 成为现代应用程序的支柱,它们也越来越多地成为网络攻击的目标。API 安全测试可确保端点免受配置错误和未经授权的访问的影响。

何时使用: 在整个 API 开发过程中。

如何使用: 扫描弱身份验证、不当配置和数据泄露。

适用人群: 防止与API相关的安全威胁和数据泄露。

软件开发安全测试的最佳实践

保护应用程序不仅仅是运行测试,而是让安全性成为开发过程的自然组成部分。通过遵循这些最佳实践,团队可以尽早发现漏洞、自动执行安全检查,并专注于修复真正的威胁,而不会减慢开发速度。

1. 将安全级别左移

安全应该开始 在开发生命周期的早期,部署后则不会。

- 运行 SAST 和 SCA 扫描 一旦编写代码,就应防止安全问题影响到生产。

- 给开发者 可行的反馈 这样他们就能在漏洞成为重大风险之前将其修复。

2. 实现安全自动化 CI/CD Pipelines

安全工作应在 DevOps 速度,而不是减慢速度。

- 整合 SAST、DAST 和 SCA 进入你的 CI/CD pipelines 扫描每一个代码 commit 自动。

- 绝大部分储备使用 基于政策的控制 阻止不安全的代码被部署。

3. 保护你的依赖项

现代应用 依赖开源软件,可能会带来安全隐患。

- 自动化 SCA 扫描 在易受攻击的第三方库成为问题之前检测出它们。

- 删除 过时的依赖项 并在补丁可用时立即应用。

4. 根据风险对漏洞进行优先排序

并非所有漏洞都一样——重点修复 实际上很重要.

- 绝大部分储备使用 EPSS 评分和 可达性分析 优先 可利用的风险 小问题。

- 减少 警觉疲劳 通过过滤掉影响较小的安全警告。

5.实时监控异常

代码部署后,安全威胁不会停止——持续监测是关键.

- 绝大部分储备使用 实时异常检测 追踪未经授权的更改 CI/CD pipeline和云配置。

- 捕捉并 修复安全漏洞 以免造成违约。

什么是 EPSS 以及它为何重要

并非每个漏洞都是真正的威胁,安全团队无法一次性修复所有漏洞。 漏洞预测评分系统 (EPSS) 帮助根据现实世界的可利用性对漏洞进行优先排序,确保团队专注于最可能发生的攻击。

- 如何使用: EPSS 不会对所有漏洞一视同仁,而是为其分配一个 风险评分 根据实际的漏洞利用趋势。因此,团队可以 首先修复关键问题 以免攻击者利用它们。

- 为什么它有用: 由于每天都会出现数以千计的新漏洞,EPSS 过滤掉不必要的警报 因此团队可以 关注高风险问题 而不是把时间花在处理小威胁上。

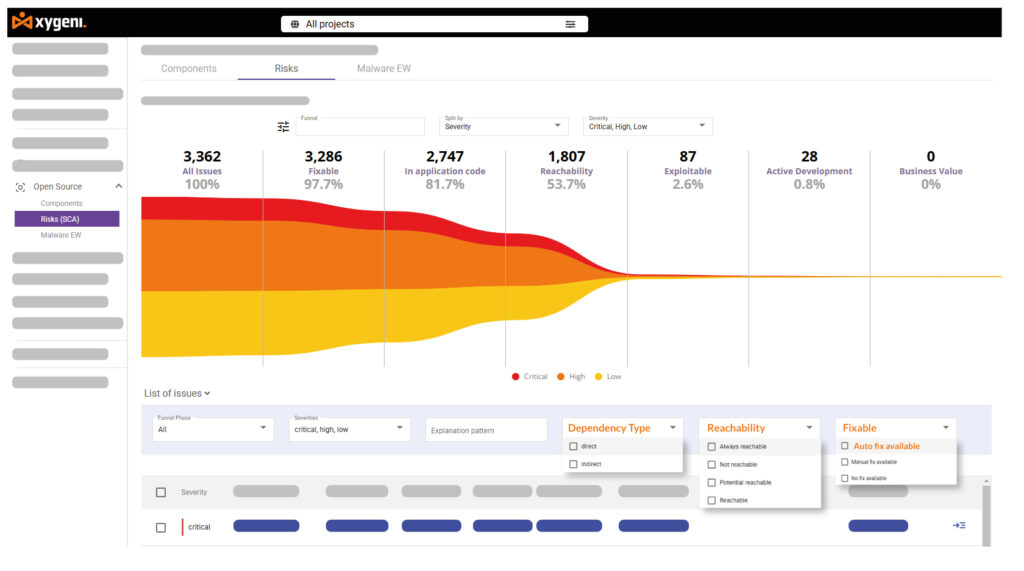

- Xygeni 如何使用: 为了改善 EPSS,Xygeni 确保包含可达性分析,为团队提供 仅修复可利用的漏洞 而 避免低影响警报.

通过使用 EPSS,Xygeni 帮助安全和 DevOps 团队更快、更智能地解决正确的问题。

Xygeni 应用程序安全测试工具

在 Xygeni,我们相信安全应该 授权 发展,而不是放慢发展速度。我们的 应用安全测试解决方案 是为 速度、准确性和无缝 DevOps 集成。以下是 Xygeni 脱颖而出的原因:

- 业界领先 SAST – 检测漏洞 代码运行之前 并尽早修复安全问题以减少技术债务。

- 智能化 SCA – 监控开源依赖关系 实时,防止供应链攻击。

- 轻松实现 DevOps 集成 – 适用于 詹金斯、GitHub Actions、GitLab CI/CD、Bitbucket Pipeline和 Azure DevOps 用于自动安全扫描。

- 智能优先排序,远离噪音 – EPSS 评分和可达性分析确保团队 修复重要问题,而不是错误警报.

- 通过自动化加快修复速度 – 补救指导加快解决速度, 保持开发人员的生产力.

借助 Xygeni,团队 轻松构建安全软件—这样他们就可以 更快速、更放心地发货.

结论:应用程序安全测试的智能安全性

软件开发的安全不仅仅是发现漏洞,而是在不减慢发布速度的情况下高效修复漏洞。通过使用正确的应用程序安全测试类型和软件开发安全测试的最佳实践,团队可以将安全性无缝融入其工作流程中。

至 简化安全性且不影响安全,团队应该:

- 尽早整合安全性 在漏洞造成巨大损失之前予以预防。

- 自动化安全 CI/CD pipelines 发现问题 部署前.

- 监视依赖项 - SCA 规避供应链风险。

- 关注真正的威胁 使用 EPSS 和可达性分析.

- 测试 API 和基础设施 以防止出现安全漏洞。

At Xygeni,安全性与 DevOps 保持同步—快速、高效,专为现代开发团队打造。

想要毫无障碍地保护您的软件?立即联系 Xygeni 并升级您的安全策略。