Bienvenidos a la última edición del Resumen de código malicioso de Xygeni (edición mensual)Una vez más, nuestro equipo de seguridad analizó la telemetría real de paquetes en registros públicos para identificar lo que los escáneres tradicionales suelen pasar por alto: Código malicioso diseñado para integrarse en los flujos de trabajo de desarrolladores de confianza..

En las últimas semanas, hemos confirmado más de 270 paquetes maliciosos, principalmente a través de npm, con casos adicionales que afectan PyPI, VS Code y OpenVSXSin embargo, este mes no se trató solo de volumen.

Nuestro equipo de investigación llevó a cabo análisis en profundidad de amenazas de alto impacto, incluyendo:

El ataque a la cadena de suministro de LiteLLM, donde se utilizaron herramientas de seguridad comprometidas para introducir puertas traseras en la infraestructura de IA y distribuir código malicioso a través de una cadena de dependencias ampliamente confiable:

Oleadas recurrentes de malware construidas en torno a herramientas internas falsas, Paquetes con temática de IA, Suplantación de identidad del SDK, componentes frontend, servicios públicos del constructor y ráfagas de versiones repetidas bajo las mismas familias de paquetes.

Estos no eran simples intentos de typosquattingEllos involucraron abuso de credenciales, manipulación de la cadena de suministro, abuso repetido del espacio de nombres y patrones de publicación maliciosos diseñado para impactar la realidad pipelines de CI / CD y entornos de producción.

Más allá de estas investigaciones, las recientes oleadas continuaron mostrando publicación impulsada por la automatización, versión agresiva inflación, patrones de suplantación de herramientas internas y Agrupación de paquetes en relación con nombresjunto con tácticas clásicas como Typosquatting, confusión de dependencia y exfiltración de datosEl objetivo sigue siendo el mismo: eludir las heurísticas de confianza y comprometer silenciosamente los sistemas de los desarrolladores antes de ser detectados..

Esta actualización mensual forma parte de nuestro programa continuo. informe de malware, donde publicamos hallazgos validadosconfirmar amenazas emergentesy proporcionar inteligencia accionable para ayudar Equipos de DevSecOps Mantente a la vanguardia riesgo de la cadena de suministro.

Para obtener un contexto completo de cada paquete malicioso analizado este mes, explore el documento completo. Resumen de código malicioso.

Semana 3: más de 220 paquetes descubiertos

| Ecosistema | PREMIUM | Fecha |

|---|---|---|

| pipi | parascode:1.1.2 | 27 de marzo de 2026 |

| npm | @ctfsolve9z/coral-wraith:9999.0.2 | 25 de marzo de 2026 |

| npm | coral-wraith:9999.0.2 | 25 de marzo de 2026 |

| npm | espectro de guerra:9999.0.0 | 25 de marzo de 2026 |

| npm | Sombra rompetormentas: 9999.0.3 | 25 de marzo de 2026 |

| npm | coral-wraith:9999.0.8 | 25 de marzo de 2026 |

| npm | ghost-engine:99.0.0 | 25 de marzo de 2026 |

| npm | ecto-fantasma:99.0.0 | 25 de marzo de 2026 |

| npm | ecto-engine:99.0.0 | 25 de marzo de 2026 |

| npm | Módulo Corsair: 99.0.0 | 25 de marzo de 2026 |

Semana 2: más de 11 paquetes descubiertos

| Ecosistema | PREMIUM | Fecha |

|---|---|---|

| npm | Navegador spectral-corsair:99.99.100 | 16 de marzo de 2026 |

| npm | spectral-corsair-my-backdoor:99.99.101 | 16 de marzo de 2026 |

| npm | lint-builder:1.0.0 | 20 de marzo de 2026 |

| npm | testpoc01:1.0.0 | 16 de marzo de 2026 |

| npm | ember-power-calendar-utils:99.9.91 | 17 de marzo de 2026 |

| npm | devlino:1.0.4 | 16 de marzo de 2026 |

| npm | devlino:1.0.6 | 16 de marzo de 2026 |

| npm | devlino:1.0.8 | 16 de marzo de 2026 |

| npm | graphql-request-dom:1.0.7 | 16 de marzo de 2026 |

| npm | devlino:1.0.10 | 16 de marzo de 2026 |

| npm | @wealth-common/font:99.0.3 | 16 de marzo de 2026 |

Semana 1: más de 40 paquetes descubiertos

| Ecosistema | PREMIUM | Fecha |

|---|---|---|

| npm | paquete travieso:1.0.2 | 02 de marzo de 2026 |

| npm | prueba piyush_vadapav:1.0.1 | 01 de marzo de 2026 |

| npm | repetición-ci:1.0.0 | 02 de marzo de 2026 |

| npm | repetición-ci:1.0.1 | 02 de marzo de 2026 |

| npm | ng-vzbootstrap:1.0.3 | 03 de marzo de 2026 |

| npm | paquete travieso:1.0.6 | 02 de marzo de 2026 |

| npm | pdfjs-dist-v5:100.21.1 | 03 de marzo de 2026 |

| npm | pino-sdk:9.9.0 | 04 de marzo de 2026 |

| npm | plantilla de prueba de seguridad aio-erk1ny:1.0.0 | 04 de marzo de 2026 |

| npm | pino-sdk-v2:9.9.0 | 04 de marzo de 2026 |

Proteja sus dependencias de código abierto contra vulnerabilidades y códigos maliciosos

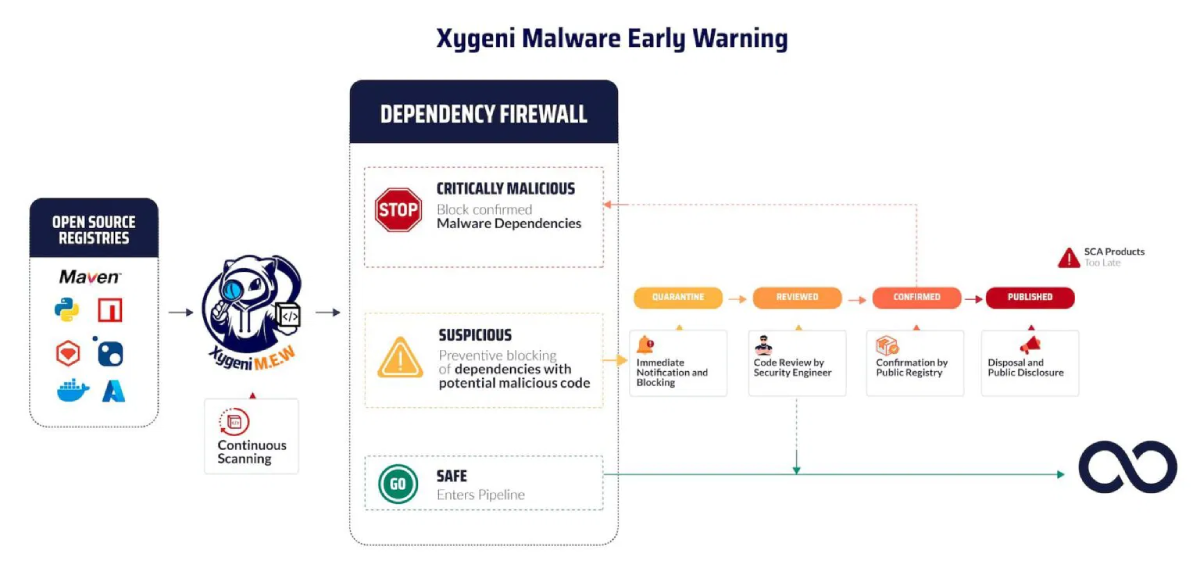

El malware ya no es solo un riesgo teórico, ya se esconde en paquetes públicos. Con Detección temprana de malware de XygeniPuedes reducir la exposición detectando amenazas. Tan pronto como se publiquen, antes de que lleguen a tu pipeline.

Nuestro motor de escaneo y priorización en tiempo real monitorea continuamente registros públicos como npm y PyPI. Los paquetes maliciosos se bloquean, marcan y clasifican según su impacto, para que sepa exactamente qué necesita reparación y cuándo. Ya sea que se trate de errores tipográficos, confusión de dependencias o robo de credenciales, ayudamos a su equipo a mantenerse a la vanguardia.

Si desea una visibilidad completa de los hallazgos semanales y mensuales, consulte la información completa Resumen de código malicioso.

Manténgase seguro. Manténgase rápido. Manténgase en control con Xygeni.